引 言

隨著嵌入式系統(tǒng)產(chǎn)品的發(fā)展,其功能趨向系統(tǒng)化、復雜化,不同場合和具體應(yīng)用對產(chǎn)品的升級維護提出了更多的需求。廠商針對這一問題普遍采用。Bootloader引導應(yīng)用程序結(jié)構(gòu)的嵌入式軟件,在產(chǎn)品升級和維護過程中只需提供升級程序包由Bootloader在升級模式下更新產(chǎn)品的應(yīng)用程序,即可快捷地實現(xiàn)產(chǎn)品升級。

一直以來,嵌入式軟件的安全和知識產(chǎn)權(quán)保護是廠商面對市場競爭著重關(guān)心的焦點。嵌入式系統(tǒng)處理器的有限硬件資源和高效率要求使得其難以應(yīng)用復雜和大運算量的加密算法,對代碼的保護更多依賴于硬件,這往往具有很多潛在的安全隱患。本文就.Bootloader引導應(yīng)用程序結(jié)構(gòu)的軟件在STM32F103RB芯片上應(yīng)用時,遭到篡改攻擊后所面臨的代碼泄漏風險進行研究和驗證,并提出了改進Bootloader的安全設(shè)計方案,加強代碼的安全性。

1 篡改攻擊風險研究

1.1 研究的意義

嵌入式系統(tǒng)產(chǎn)品的開發(fā)往往成本高、開發(fā)周期長,一旦產(chǎn)品中的嵌入式軟件被抄襲或盜竊都將給廠商帶來巨大的損失。隨著嵌入式處理器設(shè)計技術(shù)的發(fā)展,對片內(nèi)Flash中的代碼保護也日漸完善。芯片在保護狀態(tài)下,可以完全禁止通過調(diào)試接口或SRAM中運行的程序讀取Flash內(nèi)容,但產(chǎn)品階段保存在Flash中的代碼運行時對自身的讀取是允許的,如果非法使用者通過特殊手段篡改了Flash中的部分代碼為非法讀取程序,并使之在Flash中成功運行,將使產(chǎn)品代碼發(fā)生部分泄漏,這就是產(chǎn)品面臨的篡改攻擊風險。針對這一風險的研究在實際應(yīng)用中顯得十分重要。

ST公司推出的STM32系列微處理器采用ARM新一代Cortex-M3內(nèi)核,其中增強型的STM32F103RB具有72 MHz主頻、20 KB片內(nèi)SRAM、128 KB片內(nèi)Flash以及豐富的接口資源,可以很好地滿足廣泛的嵌入式產(chǎn)品的應(yīng)用需求。較低的芯片價格和簡單的開發(fā)方式使之應(yīng)用前景非常廣闊,對該芯片上代碼的安全研究也具有深遠意義。

1.2 風險研究

Bootloader引導應(yīng)用程序結(jié)構(gòu)的嵌入式軟件可以滿足產(chǎn)品功能升級和維護的需求,在實際應(yīng)用中被廠商普遍采用。Bootloader程序是在系統(tǒng)上電復位后在Flash中首先執(zhí)行的一小段代碼,其基本功能模塊如圖1所示。

對于具有Bootloader引導應(yīng)用程序結(jié)構(gòu)的嵌入式軟件,Bootloacler部分和應(yīng)用程序是相對獨立的。產(chǎn)品有了升級版本后,用戶可以得到產(chǎn)品和升級程序包。在對產(chǎn)品的篡改攻擊中,一旦Bootloader代碼泄漏,非法使用者通過升級模式更新應(yīng)用程序部分,將可以復制產(chǎn)品的全部軟件代碼,這就使得產(chǎn)品被抄襲的潛在風險急劇增大。在STM32F103RB上進行的實驗也證明了抄襲的可能性。

2 基于STM32F103RB芯片的風險驗證

STM32F103RB芯片對片內(nèi)Flash的保護通過特殊位置的Option Bytes讀寫保護控制字實現(xiàn)。讀、寫保護有效時將禁止調(diào)試接口和SRAM中運行的程序?qū)lash讀、寫操作。芯片特殊設(shè)計為:去除讀保護時,首先整片擦除片內(nèi)Flash,從而銷毀產(chǎn)品軟件代碼;寫保護的去除并不影響Flash中代碼的完整性;讀保護有效時,F(xiàn)lash的前3片區(qū)寫保護自動有效,防止中斷向量表被非法修改。

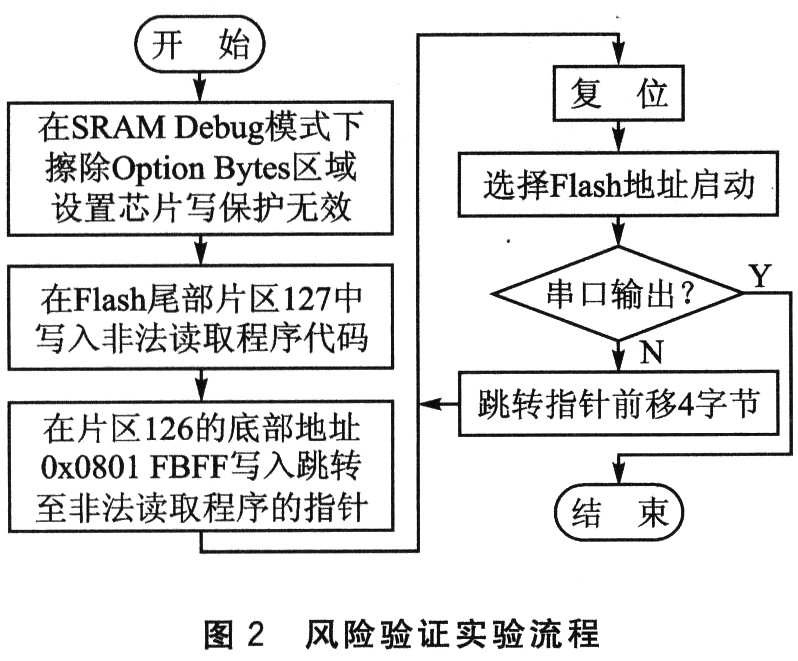

實驗在STM32F103RB的開發(fā)板上進行,在前3片區(qū)寫入Bootloader程序代碼后,利用升級程序包將應(yīng)用程序下載至應(yīng)用程序片區(qū)。檢驗程序功能正常后置芯片讀保護和所有片區(qū)寫保護有效,從而得到產(chǎn)品階段的芯片。對芯片的篡改攻擊風險驗證實驗流程如圖2所示。

用于篡改攻擊的軟件包括非法讀取Flash內(nèi)容并通過串口輸出的程序和用于跳轉(zhuǎn)到非法讀取程序的指針。篡改攻擊的實現(xiàn)原理是芯片的讀、寫保護只包括主Flash區(qū)域,對Option Bytes區(qū)域的擦除操作可以去除無自動寫保護片區(qū)的寫保護狀態(tài),而讀保護仍然有效。在SRAM中運行的程序可以使芯片轉(zhuǎn)變?yōu)榇a完整而應(yīng)用程序區(qū)域無寫保護的狀態(tài)。一般情況下,產(chǎn)品為了保持升級的空間,軟件沒有占據(jù)整個Flash空間且采取自頂向下的順序擺放。為了最大程度保持原有應(yīng)用程序,實驗中將非法讀取程序?qū)懭隖lash的尾部片區(qū),并將用于跳轉(zhuǎn)至非法程序的指針自底向上遍歷Flash地址嘗試應(yīng)用程序的入口地址。

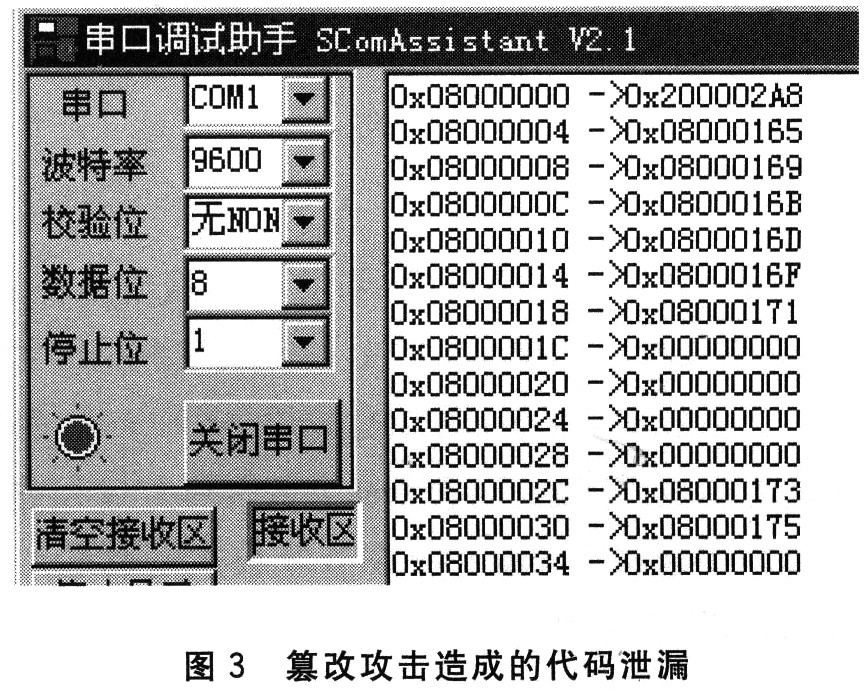

實驗的結(jié)果通過PC端接收到非法讀取程序輸出的代碼數(shù)據(jù)驗證,讀取的過程是芯片上電復位后自Flash起始地址啟動執(zhí)行口,Bootloader在運行模式下將跳轉(zhuǎn)至應(yīng)用程序入口地址執(zhí)行。在非法跳轉(zhuǎn)指針移動過程中,應(yīng)用程序入口地址被跳轉(zhuǎn)指針覆蓋時,非法讀取程序?qū)⒌玫綀?zhí)行機會。所進行的實驗結(jié)果如圖3所示。

通過實驗,驗證了當部分應(yīng)用程序內(nèi)容被修改時,Bootloader可以正常進入運行模式,在放置的跳轉(zhuǎn)指針嘗試至應(yīng)用程序函數(shù)入口地址時,程序可以跳轉(zhuǎn)至非法讀取程序執(zhí)行讀取命令,得到Bootloader程序和被部分修改的應(yīng)用程序代碼。復制到新的芯片中后運行啟動Bootloader升級模式,將升級程序下載升級程序包覆蓋應(yīng)用程序區(qū)域,就得到了完整的Bootloader程序和應(yīng)用程序代碼。

3 雙重完整性檢驗安全方案設(shè)計與驗證

實際應(yīng)用中,Bootloader引導應(yīng)用程序結(jié)構(gòu)的軟件在STM32F103RB芯片上使用時,廠商可以通過改進Boot-loader的設(shè)計,最大程度地避免這種篡改應(yīng)用程序方式帶來的代碼被抄襲的風險。由于芯片讀保護有效時,前3片區(qū)的自動寫保護可以保證中斷向量表不被篡改,從而Bootloader在Flash地址啟動時首先執(zhí)行。

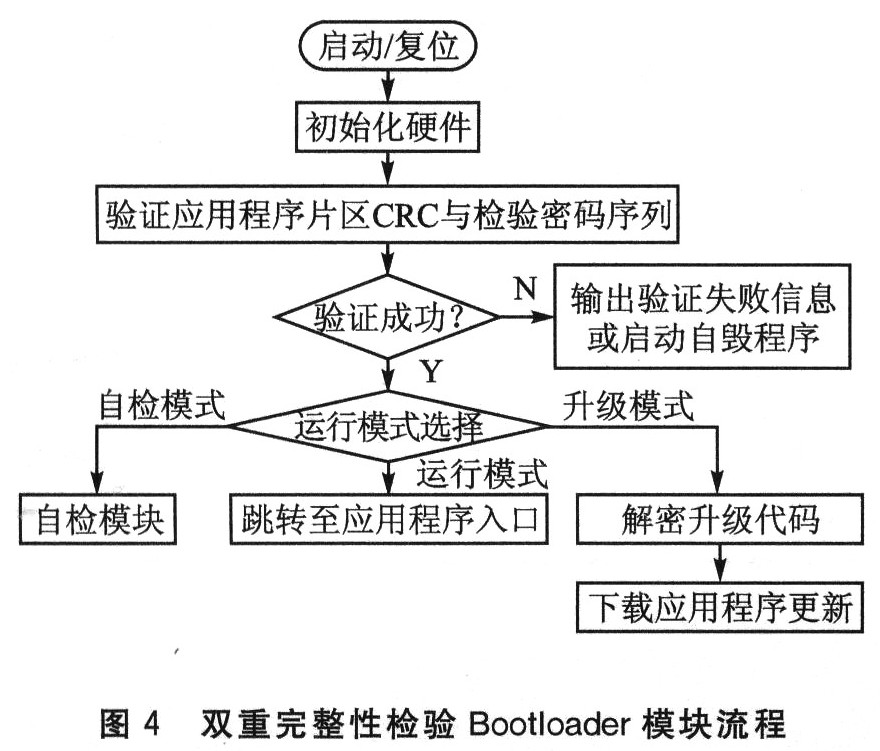

在更新應(yīng)用程序的過程中,除了升級程序包采用加密、方式由Bootloader在升級模式下將內(nèi)容解密后寫入應(yīng)用程序區(qū)域外,Bootloader運行模式下確認Flash中的內(nèi)容為完整的合法程序和阻止非法程序的運行是安全設(shè)計方案的出發(fā)點。下面介紹的是采用雙重完整性檢驗的方案提高代碼安全性的方法:

①由于STM32F103RB芯片的Falsh的寫操作需要對片區(qū)擦除后進行,可以在各片區(qū)的特定地址內(nèi)依次放置廠商設(shè)定的1~2字節(jié)偽隨機碼,組成密碼序列。在非法讀取程序或跳轉(zhuǎn)指針寫入時,對片區(qū)擦除過程將破壞偽隨機碼而不能重新寫回,導致密碼序列的破壞。

②CRC檢驗是較為常見的一種數(shù)據(jù)傳輸檢錯方式,隨著技術(shù)的發(fā)展,已經(jīng)出現(xiàn)了能夠適用于嵌入式系統(tǒng)有限資源的快速算法。將應(yīng)用程序代碼區(qū)域的CRC檢驗值在升級程序時保存在Flash中的約定位置。對應(yīng)用程序代碼的非法修改將使CRC檢驗值改變。

加入了雙重完整性檢驗方案的Bootloader功能模塊流程如圖4所示。

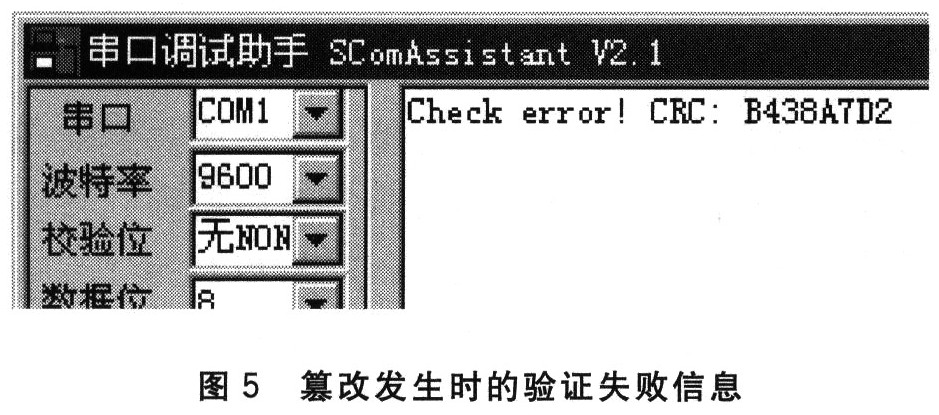

方案的設(shè)計可以使芯片上電復位后,自Flash起始地址運行的Bootloader及時發(fā)現(xiàn)篡改攻擊造成的改變,并防止非法代碼得到執(zhí)行機會。在安全設(shè)計方案驗證實驗中,設(shè)計Bootloader在運行模式下驗證密碼序列的完整性,并將應(yīng)用程序區(qū)域的CRC檢驗值與保存在約定位置中初始檢驗值比較,從而驗證Flash內(nèi)容未被篡改。在驗證失敗時,輸出驗證失敗信息和當前的CRC檢驗值后進入死循環(huán),而不再啟動應(yīng)用程序。

對方案的驗證實驗采用在應(yīng)用程序片區(qū)的末尾寫入偽隨機碼序列和32位CRC檢驗算法,依次對Flash的4~128 片區(qū)單獨進行擦除后寫入非法代碼進行驗證,均得到圖5所示的驗證失敗信息。

實際測試中,對不同片區(qū)的篡改操作得到不同的CRC檢驗值與合法應(yīng)用程序CRC檢驗值互不相同。雙重完整性檢驗方案在STM32F103RB芯片上運行帶來的時間開銷約為80ms,也能夠被產(chǎn)品啟動過程所接受。在廠商進行產(chǎn)品開發(fā)時,可以進一步設(shè)計Bootloader驗證失敗時進入自毀程序,通過修改讀保護狀態(tài)使芯片被整片擦除,從而銷毀所有代碼,提高代碼的安全性。

結(jié) 語

嵌入式系統(tǒng)是硬件與軟件高度結(jié)合的技術(shù)應(yīng)用,通過對STM32F103RB芯片上進行Bootloader引導應(yīng)用程序結(jié)構(gòu)軟件開發(fā)時的篡改攻擊風險驗證,可以看到嵌入式產(chǎn)品被抄襲風險的嚴峻性。在實際應(yīng)用中,嵌入式系統(tǒng)設(shè)計應(yīng)當結(jié)合軟件結(jié)構(gòu)的特點和硬件提供的保護特性,靈活使用不同的保護方式,有效地提高程序的安全性,達到最大程度地對廠商代碼和知識產(chǎn)權(quán)的保護。