1

總體概述

根據(jù)CNCERT監(jiān)測數(shù)據(jù),自2021年3月1日至31日,共監(jiān)測到物聯(lián)網(wǎng)(IoT)設(shè)備攻擊行為6億1682萬次,捕獲IoT惡意樣本2738個(gè),發(fā)現(xiàn)IoT惡意程序傳播IP地址21萬1085個(gè)、威脅資產(chǎn)(IP地址)155萬余個(gè),境內(nèi)被攻擊的設(shè)備地址達(dá)771萬個(gè)。

2

惡意程序傳播情況

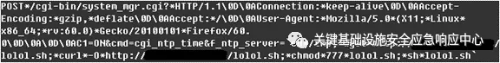

本月發(fā)現(xiàn)21萬1085個(gè)IoT惡意程序傳播地址,位于境外的IP地址主要位于印度(57.06%)、科索沃(21.67%)、巴西(8.33%)、俄羅斯(3.07%)等國家/地區(qū),地域分布如圖1所示。

圖1 境外惡意程序傳播服務(wù)器IP地址國家/地區(qū)分布

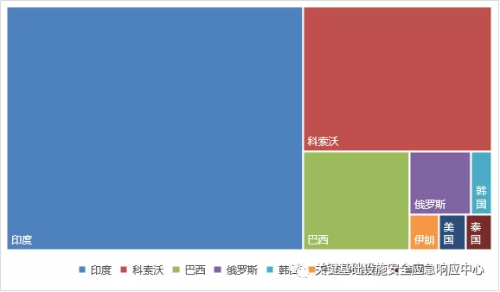

在本月發(fā)現(xiàn)的惡意樣本傳播IP地址中,有11萬8496個(gè)為新增,其余在往期監(jiān)測月份中也有發(fā)現(xiàn)。往前追溯半年,按監(jiān)測月份排列,歷史及新增IP分布如圖2所示。

圖2 歷史及新增傳播IP地址數(shù)量

3

攻擊源分析

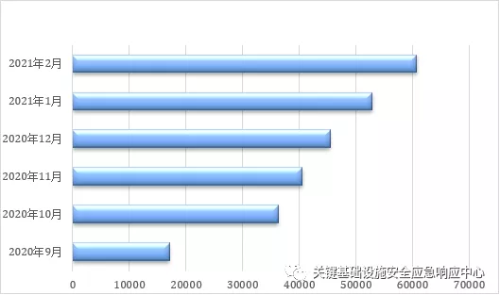

黑客采用密碼爆破和漏洞利用的方式進(jìn)行攻擊,根據(jù)監(jiān)測情況,共發(fā)現(xiàn)6億1682萬個(gè)物聯(lián)網(wǎng)相關(guān)的漏洞利用行為,被利用最多的10個(gè)已知IoT漏洞分別是:

表1 本月被利用最多的10個(gè)已知IoT漏洞(按攻擊次數(shù)統(tǒng)計(jì))

發(fā)起攻擊次數(shù)最多的10個(gè)威脅資產(chǎn)(IP地址)是:

表2 本月發(fā)起攻擊次數(shù)最多的10個(gè)IP地址

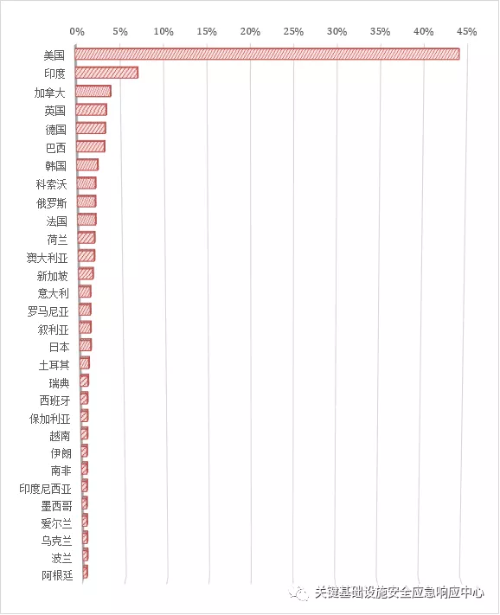

本月共發(fā)現(xiàn)155萬6753個(gè)IoT設(shè)備威脅資產(chǎn)(IP地址),其中,絕大多數(shù)資產(chǎn)向網(wǎng)絡(luò)中的其他設(shè)備發(fā)起攻擊,一部分資產(chǎn)提供惡意程序下載服務(wù)。境外威脅資產(chǎn)主要位于美國(43.87%)、印度(7.11%)、加拿大(3.97%)、英國(3.46%)等國家或地區(qū),地域分布如圖3所示。

圖3 境外威脅資產(chǎn)的國家/地區(qū)分布(前30個(gè))

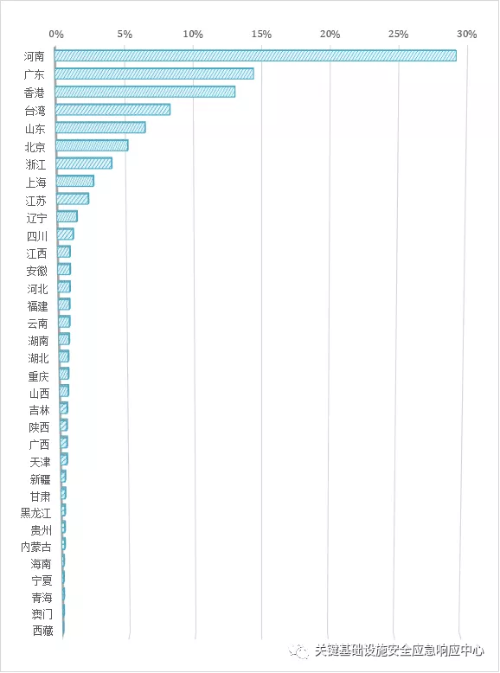

境內(nèi)威脅資產(chǎn)主要位于河南(29.07%)、廣東(14.4%)、香港(13.05%)、臺(tái)灣(8.32%)等行政區(qū),地域分布如圖4所示。

圖4 境內(nèi)威脅資產(chǎn)的省市分布

4

被攻擊情況

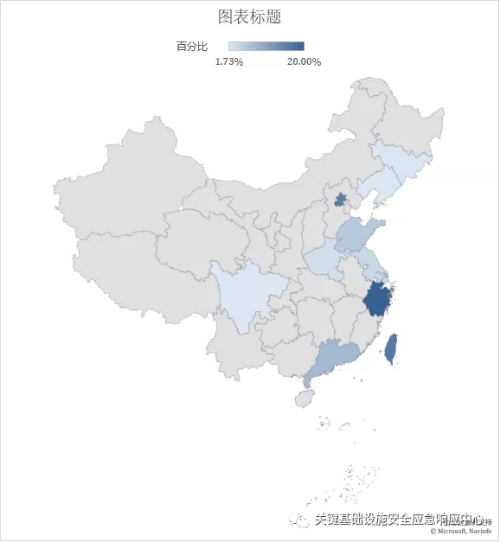

境內(nèi)被攻擊的IoT設(shè)備的IP地址有771萬4848個(gè),主要位于浙江(20%)、臺(tái)灣(16.45%)、北京(16%)、廣東(7.92%)等,地域分布如圖5所示。

圖5 境內(nèi)被攻擊的IoT設(shè)備IP地址的地域分布

5

樣本情況

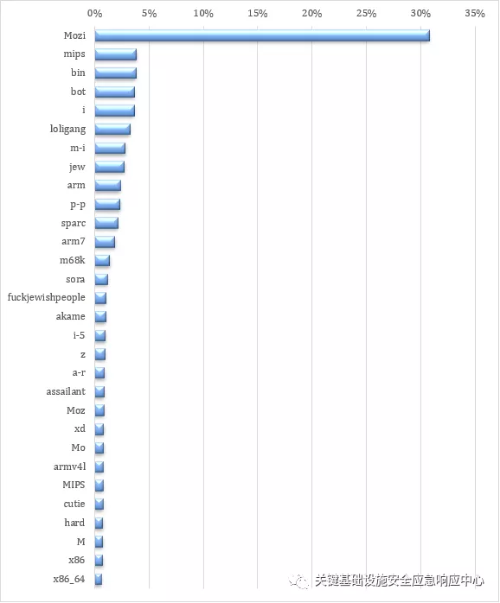

本月捕獲IoT惡意程序樣本2738個(gè),惡意程序傳播時(shí)常用的文件名有Mozi、i、bin等,按樣本數(shù)量統(tǒng)計(jì)如圖6所示。

圖6 惡意程序文件名分布(前30種)

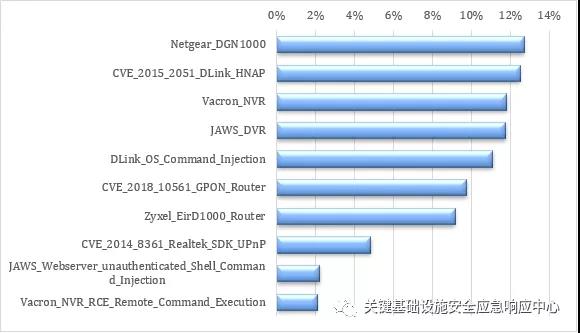

按樣本數(shù)量統(tǒng)計(jì),漏洞利用方式在惡意程序中的分布如圖7所示。

圖7 漏洞利用方式在惡意程序中的分布(前10種)

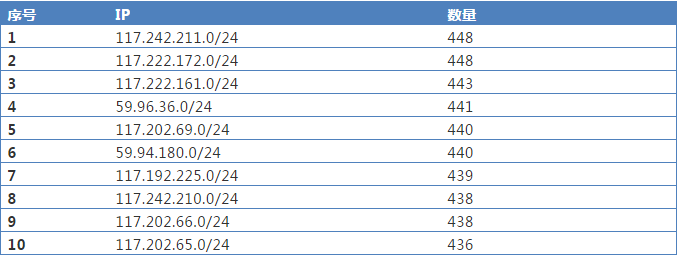

按樣本數(shù)量統(tǒng)計(jì),分發(fā)惡意程序數(shù)量最多的10個(gè)C段IP地址為:

表3 分發(fā)惡意程序數(shù)量最多的10個(gè)C段IP地址

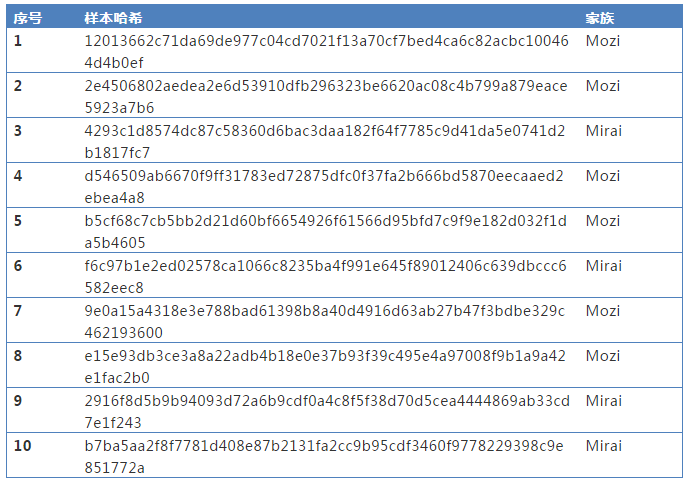

按攻擊IoT設(shè)備的IP地址數(shù)量排序,排名前10的樣本為:

表4 攻擊設(shè)備最多的10個(gè)樣本

6.最新在野漏洞利用情況

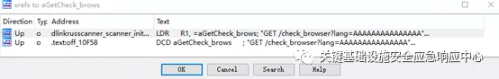

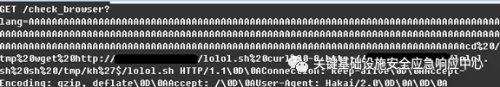

DLink DIR 825 R1 Pre Authentication RCE(CVE-2020-29557)

漏洞信息:

D-Link DIR-825是中國臺(tái)灣友訊(D-Link)公司的一款路由器。D-Link DIR-825 R1 devices 版本 3.0.1 至 2020-11-20 存在緩沖區(qū)錯(cuò)誤漏洞,該漏洞源于web界面的緩沖區(qū)溢出,攻擊者可利用該漏洞在身份驗(yàn)證前實(shí)現(xiàn)遠(yuǎn)程代碼執(zhí)行。

在野利用POC:

參考資料:

https://shaqed.github.io/dlink/

https://www.anquanke.com/vul/id/2335033

https://twitter.com/cvenew/status/1355255842782773250

Netgear ProSAFE Plus UnauthenticatedRCE(CVE-2020-26919)

漏洞信息:

NETGEAR JGS516PE是美國網(wǎng)件(NETGEAR)公司的一款交換機(jī)。NETGEAR JGS516PE devices 2.6.0.43之前版本存在安全漏洞,該漏洞源于設(shè)備在功能級(jí)別上受到缺少訪問控制。

在野利用POC:

參考資料:

https://f5.pm/go-61386.html

https://www.anquanke.com/vul/id/2187757

https://unit42.paloaltonetworks.com/mirai-variant-iot-vulnerabilities/

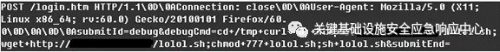

DLink DNS 320 v2.06B01 system_mgr.cgiCommand Injection(CVE-2020-25506)

漏洞信息:

D-Link DNS-320是中國臺(tái)灣友訊(D-Link)公司的一款NAS(網(wǎng)絡(luò)附屬存儲(chǔ))設(shè)備。D-Link DNS-320 FW v2.06B01 Revision 存在命令注入漏洞,該漏洞源于system_mgr.cgi組件中的命令注入影響,可能導(dǎo)致遠(yuǎn)程任意執(zhí)行代碼。

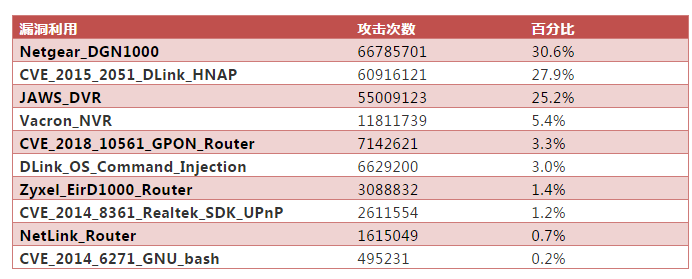

在野利用POC: