隨著物聯網的飛速發(fā)展以及OT和IT的融合, OT與IT的連接使得OT面臨著與IT相同的網絡威脅,也為OT領域帶來了更加嚴苛的信息安全要求。

單一的安全產品并不能解決所有的問題,全方位多層次的信息安全防護體系已經成為信息安全工作尤其是工業(yè)信息安全的核心內容并形成共識。要全面保護工業(yè)設施實現信息安全目標,一種同時涵蓋所有層面——從運營層到現場設備層,從訪問控制到版權保護的方法至關重要。通過重新配置或者更新現有系統內的組件,都能夠作為有效的防護方法。保護具有安全通信和訪問保護等綜合安全功能的自動化系統對于“縱深防御”理念的實現,和為工廠和機器實施有效的安全防護都非常重要。

早在2013年,西門子將信息安全需求引入全集成的安全框架TIA 博途V12,以實現設備、客戶程序和工業(yè)控制系統網絡設備間通信的安全目標“完整性保護”和“數據機密性”。經過歷代版本更新,新一代的TIA 博途 V17提供了更強的安全功能使之更好地符合了最新的中國網絡安全法規(guī)及標準:

一、SIMATICPG/HMI 增強通信安全

SIMATIC的下一代進階在于TIA Portal V17可以實現端到端的加密通信,S7-1200/1500的控制器與控制器之間、S7-1200/1500控制器與TIA 博途工程師站之間和S7-1200/1500控制器與HMI系統之間的通信基于TLS加強保護。TLS1.3(Transport Layer Security)使得整個通信過程的機密性和完整性保護更強,每個PLC都可以基于由TIA Portal生成的各自的證書進行唯一標識。敏感的PLC配置數據,例如各自證書,可以通過為每個PLC設置用戶自定義密碼的方式進行保護,以防止未經授權的訪問。

為了降低技術復雜性,確定通過設置向導的方式完成配置過程,降低使用過程復雜性和產生錯誤的風險,提高透明度,并最大限度地方便了用戶的處理。向導解釋各個選項和設置的優(yōu)缺點,因此用戶更容易選擇正確的配置。如有必要,用戶也可以在確認后停用向導。

二、用戶管理和訪問控制

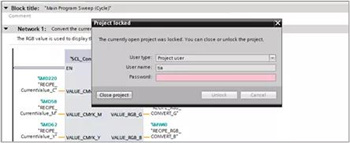

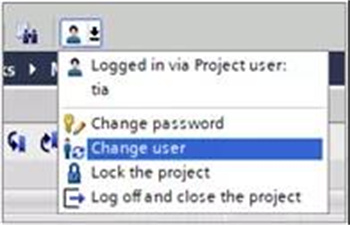

對于訪問保護一致性的要求,可以配置為不同用戶角色的工程師站和運行版配置不同功能權限。不同于先前的僅劃分只讀、可讀可寫兩種模式,最新功能支持根據責任劃分用戶角色,同一工作站登錄相同項目可以選擇不同的用戶角色,以此防止未授權的用戶入侵受保護的系統。另外,如果工程師暫時離開工作站,可以根據用戶配置時間自動鎖定項目,以防止對項目的任意更改。

用戶管理組件 (User Management Component)可選組件允許建立中央用戶管理的。客戶可以實現跨軟件和設備定義并管理用戶和用戶組,也可以接收微軟的活動目錄(Active Directory)傳輸的用戶和用戶組。

TIA 博途 V17配合SIMATIC S7-1200V4.5.0和S7-1500 V2.9.2 控制器最新固件版本(S7-1200 CPU V4.5.0 / S7-1500 CPU V2.9.2)可以實現以上功能,西門子強烈建議客戶更新到最新版本。此外S7-1200 和S7-1500最新發(fā)布的版本固件解決了CVE-2020-15782內存保護繞過漏洞[1],未經認證攻擊者利用該漏洞可以將任意數據和代碼寫入受保護的內存區(qū)域或讀取敏感數據以發(fā)動進一步攻擊。針對該漏洞防護的特定方法,參考西門子工業(yè)信息安全建議SSA-434534[3]中提供的對抗措施:

1. 采用密碼保護S7通信;

2.通過S7-1200或S7-1500的ENDIS_PW 指令禁止客戶端連接(即使客戶端可以提供正確的密碼,也會阻止遠程客戶端連接);

3.使用S7-1500 CPU 的顯示屏配置附加訪問保護(這會阻止遠程客戶端連接,即使客戶端可以提供正確的密碼);

4.采用西門子工業(yè)信息安全指南[2]中描述的“縱深防御”解決方案,尤其是:

工廠安全:采用物理防護措施防止訪問關鍵組件

網絡安全:確保PLC系統不連接到不受信的網絡

系統完整性:通過采用適當的補償控制和內置的安全功能配置、維護和保護設備

5.最后,將系統更新到TIA Portal V17并通過設備各自的證書實現PLC、HMI和PG/PC之間基于TLS的安全通信,增強工廠的信息安全保護等級。