國(guó)內(nèi)老牌安全廠商——瑞星公司日前正式發(fā)布《勒索軟件綜合報(bào)告》,報(bào)告內(nèi)容涵蓋了勒索軟件歷史發(fā)展、勒索軟件分類(lèi)及加密技術(shù)分類(lèi)、主要攻擊手法、典型家族等內(nèi)容,并在如何防范勒索軟件攻擊方面提供了相關(guān)建議,同時(shí)對(duì)未來(lái)的趨勢(shì)也做了分析,對(duì)于企業(yè)了解勒索軟件攻擊有著一定的參考意義和價(jià)值。

首個(gè)勒索軟件距今已有33年歷史

2016年被認(rèn)為是勒索軟件元年

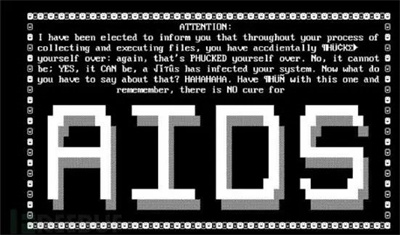

報(bào)告指出,勒索軟件攻擊雖然在近些年來(lái)極受關(guān)注,但其歷史卻可以追溯至上個(gè)世紀(jì)80年代。據(jù)了解,第一個(gè)已知的勒索軟件——AIDS(PC Cybog)于1989年由哈佛大學(xué)畢業(yè)的Joseph Popp創(chuàng)建,是一種替換Autoexe.bat文件的特洛伊木馬。2005年,開(kāi)始i出現(xiàn)加密用戶(hù)文件的木馬程序,并能夠在加密文件目錄下用于勒索的txt文件,要求受害者購(gòu)買(mǎi)解密程序,當(dāng)時(shí)能夠加密的文件種類(lèi)還不算非常豐富,主要包括。doc、。xls、。html、。jpg等,同時(shí)還可以對(duì)zip以及rar文件進(jìn)行加密;2006年,名為Archievus的勒索軟件出現(xiàn),這是首個(gè)使用RSA加密算法的勒索軟件。在同一年,中國(guó)也出現(xiàn)了首個(gè)勒索軟件木馬程序Redplus。

第一個(gè)已知的勒索軟件——AIDS

當(dāng)時(shí)間進(jìn)入到21世紀(jì)的第二個(gè)十年,勒索軟件的發(fā)展速度明顯加快。2013年,Cryptolocker出現(xiàn),并支持通過(guò)比特幣的方式支付贖金;2015年,勒索軟件即服務(wù)(RaaS)出現(xiàn),勒索軟件成為一種所謂“商業(yè)化”服務(wù)的形式開(kāi)始出現(xiàn);2016年,報(bào)告稱(chēng)這一年被認(rèn)為是勒索軟件元年,也是勒索軟件在整個(gè)全球范圍內(nèi)極為活躍的首個(gè)鼎盛時(shí)期,由多個(gè)勒索軟件導(dǎo)致的損失超過(guò)了10億美元;2017年,一個(gè)里程碑級(jí)別的勒索軟件WannaCry影響了多達(dá)150個(gè)國(guó)家,包括英、美等在內(nèi)的99個(gè)國(guó)家遭到了直接攻擊。

在具體的勒索軟件家族方面,報(bào)告列出了比較典型的12個(gè),除了較早出現(xiàn)的CrySiS、WannaCry之外,還包括Globelmposter、Phobos、GrandCrab,其余的則是近年來(lái)經(jīng)常登上各媒體安全頭條的名字,如LockBit、Maze、DarkSide、Makop、BlackCat、Hive以及BlackBasta。

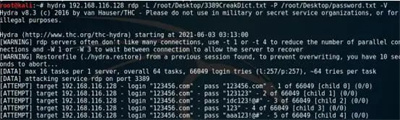

RDP弱口令攻擊是最常用攻擊手法之一

報(bào)告指出,RDP爆破、釣魚(yú)郵件以及漏洞攻擊是勒索軟件攻擊的三大常用手法。其中RDP弱口令攻擊由于其簡(jiǎn)便以及對(duì)開(kāi)放遠(yuǎn)程端口的弱密碼設(shè)備攻擊成功率高,而成為攻擊者最為熱衷使用的方式之一。

RDP弱口令攻擊是攻擊者最為熱衷使用的方式之一

在防范應(yīng)對(duì)此類(lèi)攻擊手法方面,瑞星強(qiáng)調(diào)了最小化授權(quán)以及多因素認(rèn)證的重要性。報(bào)告指出,需限制可使用RDP的用戶(hù),遠(yuǎn)程訪問(wèn)的授權(quán)應(yīng)僅限于必須依靠其來(lái)執(zhí)行工作的人員,而多因素認(rèn)證也是進(jìn)一步提升安全性的保障。

此外,報(bào)告還提出了以下幾點(diǎn)防護(hù)建議:

限制遠(yuǎn)程桌面的訪問(wèn), 禁止非特定的 IP 地址訪問(wèn);

設(shè)置訪問(wèn)鎖定的策略,如調(diào)整賬戶(hù)鎖定閾值與持續(xù)時(shí)間等,此舉目的在于防范攻擊者在一定時(shí)間內(nèi)高頻使用暴破攻擊,同時(shí)登錄RDP需要高強(qiáng)度的密碼,降低弱口令攻擊成功的可能性;

減少不必要的RDP端口。確認(rèn)RDP和業(yè)務(wù)的相關(guān)性,如果不需要?jiǎng)t關(guān)閉,或限制在某些特定時(shí)間打開(kāi)端口;

將默認(rèn)的RDP端口更改為非標(biāo)準(zhǔn)的端口號(hào),此舉可以減少部分惡意軟件對(duì)默認(rèn)的特定端口發(fā)起直接攻擊;

定期的檢查RDP相關(guān)漏洞,并對(duì)于已知漏洞進(jìn)行及時(shí)修復(fù)。

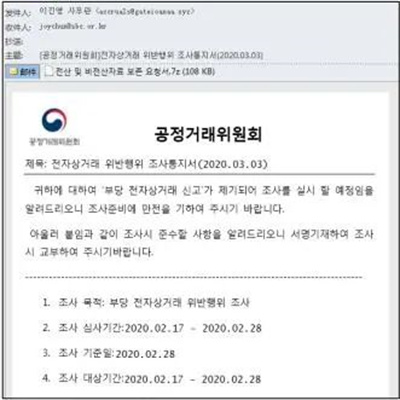

釣魚(yú)郵件攻擊可危及企業(yè)內(nèi)部所有設(shè)備

報(bào)告指出,通過(guò)釣魚(yú)郵件發(fā)起勒索軟件攻擊也較為常見(jiàn),尤其是針對(duì)那些員工安全意識(shí)薄弱的企業(yè),攻擊成功的概率很高,一旦勒索軟件在任意員工的主機(jī)上成功啟動(dòng),將會(huì)進(jìn)一步危及企業(yè)網(wǎng)絡(luò)下的所有計(jì)算機(jī),其后果不堪想象。

偽裝成韓國(guó)公平交易委員會(huì)向企業(yè)投遞釣魚(yú)郵件

針對(duì)此類(lèi)攻擊手法的防范建議,瑞星給出的比較常規(guī),如安裝殺毒軟件,關(guān)閉和業(yè)務(wù)無(wú)關(guān)的Office宏以及PowerShell腳本等,同時(shí)建議企業(yè)用戶(hù)的設(shè)備都開(kāi)啟“顯示文件擴(kuò)展名”的功能,以讓員工可以快速識(shí)別文件的類(lèi)別。另外兩條建議則比較寬泛,就是不打開(kāi)可疑郵件附件以及郵件中的可疑鏈接。

事實(shí)上,釣魚(yú)郵件的防范難度對(duì)于有經(jīng)驗(yàn)的安全人員而言并不高,但其最大的問(wèn)題在于并不是所有的員工都可以達(dá)到安全人員的水平和能力。因此我們認(rèn)為,對(duì)于有能力的企業(yè),應(yīng)建立防范釣魚(yú)郵件的相關(guān)制度,如指定安全責(zé)任人,在員工發(fā)現(xiàn)疑似釣魚(yú)郵件時(shí)可以及時(shí)反饋給相關(guān)責(zé)任人,以避免釣魚(yú)郵件攻擊或降低遭受進(jìn)一步攻擊的可能性,將影響壓至盡可能低的水平。為了保證相關(guān)制度的有效性,還需提高員工的整體防范意識(shí),如定期進(jìn)行針對(duì)釣魚(yú)郵件相關(guān)的安全意識(shí)培訓(xùn),并應(yīng)當(dāng)考慮將其納入到新員工的入職培訓(xùn)當(dāng)中去。同時(shí),為了進(jìn)一步加強(qiáng)員工在面對(duì)真實(shí)釣魚(yú)郵件時(shí)的辨別能力,應(yīng)酌情定期進(jìn)行演練,以接近實(shí)戰(zhàn)的方式,讓員工切身體會(huì)釣魚(yú)郵件的形態(tài)及相關(guān)的攻擊方式,在提升員工實(shí)際應(yīng)對(duì)能力的同時(shí),也能檢驗(yàn)整個(gè)企業(yè)在應(yīng)對(duì)釣魚(yú)郵件時(shí)的能力。

通過(guò)漏洞發(fā)起勒索軟件攻擊

或可引發(fā)軟件供應(yīng)鏈安全危機(jī)

至于漏洞攻擊,報(bào)告認(rèn)為其傳播方式相比較RDP要更為復(fù)雜,并強(qiáng)調(diào)其需要穩(wěn)定的0day或1day漏洞。比如近段時(shí)間在國(guó)內(nèi)爆發(fā)出了某知名財(cái)務(wù)軟件爆發(fā)的大規(guī)模勒索軟件攻擊事件,由于其受影響軟件的用戶(hù)數(shù)量龐大,導(dǎo)致其部分用戶(hù)受該事件影響而遭受攻擊,這種通過(guò)利用0day漏洞發(fā)起的勒索攻擊在攻擊的廣度、深度方面普遍更強(qiáng),影響深遠(yuǎn)。

值得警惕的是,由于操作系統(tǒng)和應(yīng)用軟件的數(shù)量眾多,而版本數(shù)量更是龐大,在它們之中,難免存有漏洞。根據(jù)美安全托管運(yùn)營(yíng)服務(wù)商此前發(fā)布的研究報(bào)告顯示,2022年一季度勒索軟件相關(guān)漏洞數(shù)量增加7.6%,這一數(shù)字表明,通過(guò)漏洞發(fā)起勒索軟件攻擊的趨勢(shì)并不容樂(lè)觀。

而在防范此類(lèi)攻擊手法方面,瑞星也給出了自己的建議,主要有以下幾點(diǎn):

及時(shí)更新系統(tǒng)補(bǔ)丁;

部署網(wǎng)絡(luò)版安全軟件,實(shí)現(xiàn)對(duì)局域網(wǎng)中的設(shè)備統(tǒng)一安裝修復(fù)補(bǔ)丁;

在不影響業(yè)務(wù)的前提下,將危險(xiǎn)性較高且容易被漏洞利用的端口修改為其他端口號(hào),如139、445 端口等。如果不使用,可直接關(guān)閉高危端口以降低被攻擊的風(fēng)險(xiǎn)。

另外,報(bào)告還特別針對(duì)上述三種攻擊手法進(jìn)行了案例展示,可供企業(yè)用戶(hù)參考。

談及未來(lái)趨勢(shì),瑞星在報(bào)告中表示,近勒索軟件攻擊呈現(xiàn)出從以往單純加密用戶(hù)數(shù)據(jù)、勒索贖金解密進(jìn)化為在攻擊過(guò)程中竊取企業(yè)隱私數(shù)據(jù)和商業(yè)信息,并以威脅公開(kāi)企業(yè)內(nèi)部數(shù)據(jù)的方式進(jìn)行威脅的方式索取高額贖金。這種以發(fā)布企業(yè)隱私數(shù)據(jù)和商業(yè)信息的勒索方式造成的危害巨大,企業(yè)不僅要面臨數(shù)據(jù)泄露問(wèn)題,還要面臨相關(guān)法規(guī)、財(cái)務(wù)和聲譽(yù)受損的影響,這大大增加了攻擊者勒索的成功率。

隨著數(shù)字化轉(zhuǎn)型進(jìn)程的不斷推進(jìn)以及云計(jì)算的廣泛應(yīng)用和普及,勒索軟件攻擊組織、團(tuán)伙也將會(huì)將目光轉(zhuǎn)移到這一領(lǐng)域,也將會(huì)成為未來(lái)勒索軟件攻擊的重要目標(biāo)領(lǐng)域。

更多信息可以來(lái)這里獲取==>>電子技術(shù)應(yīng)用-AET<<