由中國信息安全測評中心牽頭編寫的《2022上半年網(wǎng)絡(luò)安全漏洞態(tài)勢觀察》報告(以下簡稱《報告》)于2022年9月正式發(fā)布。據(jù)了解,該報告參編單位包括中國信息產(chǎn)業(yè)商會信息安全產(chǎn)業(yè)分會、奇安信威脅情報中心、360漏洞研究院以及北京知道創(chuàng)宇信息技術(shù)股份有限公司。

報告全文共41頁,分三大主要板塊共計五個章節(jié),其中第一個板塊共計三個章節(jié),分別從漏洞的態(tài)勢、漏洞的現(xiàn)實威脅、漏洞的威脅變革方面對2022年上半年的整體漏洞態(tài)勢進行了系統(tǒng)性的分析和闡述,第二個板塊則針對漏洞防范以及如何做好安全保障提供了相關(guān)的對策和建議;最后一個板塊則是對報告期內(nèi)的20余個明星漏洞及其危害性做了回顧。

超高危漏洞數(shù)量再增長

開源軟件漏洞致供應(yīng)鏈安全風(fēng)險凸顯

據(jù)國家信息安全漏洞庫(CNNVD)的統(tǒng)計數(shù)據(jù),2022年上半年新增通用型漏洞信息共計12466 條,其中超危漏洞1927 個,占比16%;高危漏洞4639 個,占比37%;中危漏洞5478 個,占比44%;低危漏洞422 個,占比3%。

通過數(shù)據(jù)可以看出,新增的漏洞信息中,超高危以及高危漏洞的占比高達53%,無論是危害程度方面還是數(shù)量增長方面都令人產(chǎn)生擔(dān)憂,也令網(wǎng)絡(luò)安全形勢面臨極大挑戰(zhàn)。報告指出,一些容易被發(fā)現(xiàn)且利用難度不高的漏洞是值得關(guān)注的熱點。另外,由于美國在信息產(chǎn)業(yè)方面整體仍然處在領(lǐng)先位置,再加上擁有包括谷歌、微軟、甲骨文、Adobe等擁有眾多產(chǎn)品以及全球大量用戶的企業(yè),因此在遭受漏洞影響方面較為嚴(yán)重。

圖片《2022上半年網(wǎng)絡(luò)安全漏洞態(tài)勢觀察》

報告援引CNNVD 的漏洞收錄數(shù)據(jù),顯示2022年上半年的漏洞數(shù)量排名前10的品牌中有8個來自于美國,具體到產(chǎn)品方面,則涵蓋了操作系統(tǒng)、數(shù)據(jù)庫、應(yīng)用、網(wǎng)絡(luò)設(shè)備、開源軟件等。報告表示,上述這些美國品牌旗下產(chǎn)品曝出大量漏洞,一方面反映出其產(chǎn)品本身的問題之外,還體現(xiàn)出這些品牌自身對于安全的重視程度較高,除了靠自身力量去發(fā)現(xiàn)并修復(fù)產(chǎn)品漏洞之外,還各自推出獎勵措施鼓勵外部人員參與漏洞分析工作,從而在一定程度上也提高了產(chǎn)品的安全性。

與此同時,漏洞對于軟件供應(yīng)鏈安全造成的威脅也是值得重點關(guān)注的一點,基于新思科技針對2400余個代碼庫的審計數(shù)據(jù)顯示,高達97%的代碼中存在開源組件漏洞,而81%的代碼庫中包含至少一個已公開開源組件漏洞,49%的代碼庫中包含至少一個高風(fēng)險漏洞。

由于軟件供應(yīng)鏈攻擊本身具有低成本、高效率的特點,因此具有極強的擴散性和傳導(dǎo)性,與之相關(guān)的安全事件在近兩年來更是被頻繁爆出,除了軟件開發(fā)者自身損失之外,還會對其供應(yīng)鏈下游的軟件客戶/用戶群體制造威脅,而隨著開源組件在軟件開發(fā)中的應(yīng)用趨勢持續(xù)增長,存在于其中的漏洞也將會對軟件供應(yīng)鏈安全帶來不小的挑戰(zhàn)。因此,我們認(rèn)為企業(yè)在軟件供應(yīng)鏈安全層面需要予以絕對的重視。同時,國內(nèi)包括懸鏡安全、安全玻璃盒、默安科技等企業(yè)均推出了相關(guān)的安全解決方案,并且在應(yīng)用落地方面都有著較為豐富的經(jīng)驗,值得企業(yè)在進行相關(guān)安全建設(shè)時采用或借鑒。

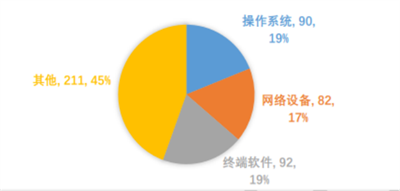

除上述內(nèi)容之外,報告還指出漏洞POC/Exploit信息的公開,也增加了漏洞被廣泛利用的風(fēng)險,尤其是有效的Exploit信息,將漏洞利用實戰(zhàn)化的態(tài)勢進一步推高。同時,漏洞利用也仍然是APT組織發(fā)動攻擊的主要手段,尤其是在包括操作系統(tǒng)、終端軟件、網(wǎng)絡(luò)設(shè)備、Web應(yīng)用等方面的漏洞,在野利用情況有增無減,而且大量漏洞攻擊工具被APT組織掌握和囤積,潛在風(fēng)險極高。

圖/《2022上半年網(wǎng)絡(luò)安全漏洞態(tài)勢觀察》

開源組件及軟件漏洞波及范圍廣

協(xié)同辦公軟件漏洞危及企業(yè)運行

報告指出,2022年上半年,針對操作系統(tǒng)、開源組件、協(xié)同辦公軟件、云原生及虛擬化軟件、網(wǎng)絡(luò)設(shè)備、移動平臺等目標(biāo)對象,均曝光了多個具有較大影響的“明星”漏洞,并在實際網(wǎng)絡(luò)攻擊中產(chǎn)生了較大現(xiàn)實威脅。

在操作系統(tǒng)方面,包括Windows、Linux以及服務(wù)器端Microsoft Exchange Server都有多個CVSS評分在7.8以上的漏洞出現(xiàn),微軟共有8個,其中Windows系統(tǒng)有5個(3個評分為9.8分,2個評分為8.8分),Exchange Server有3個評分均為9.0的漏洞披露,相比之下,Linux則為2個(評分均為7.8分)。

在開源組件及軟件漏洞方面,報告特別指出Apache Struts2 開源框架及 Apache APISIX 開源組件所披露的安全漏洞。由于Apache Struts2 是全球最流行的輕量級WEB 框架之一,在互聯(lián)網(wǎng)上對外開放的服務(wù)數(shù)量達到近 500 萬個,因此無論是在影響的范圍廣度還是深度方面都較為嚴(yán)重,另外,Zabbix所曝出的代碼執(zhí)行漏洞盡管利用難度較高,但由于Zabbix同樣具有應(yīng)用廣泛的特點,因此也必須值得重點關(guān)注。

在協(xié)同辦公軟件方面,由于近年來疫情影響,此類軟件應(yīng)用數(shù)量大幅提升,企業(yè)端需求增長迅猛,因此也成為攻擊者關(guān)注的重要目標(biāo)之一。尤為重要的是,由于此類辦公軟件還承載著大量企業(yè)的內(nèi)部信息,甚至包含重要信息、敏感信息,一旦發(fā)生泄露,還會造成更深層面的危害,影響到企業(yè)的正常運行乃至生存。在這方面,上半年中影響最為嚴(yán)重的是是微軟Windows 支持診斷工具MSDT (Microsoft Support Diagnostics Tool) 遠(yuǎn)程代碼執(zhí)行漏洞,以及Microsoft SharePoint Server 、Atlassian Confluence的多個遠(yuǎn)程代碼執(zhí)行漏洞,在國內(nèi)軟件方面,報告也列舉了兩個應(yīng)用廣泛的產(chǎn)品。

除此之外,報告還對邊界設(shè)備如路由器、交換機以及防火墻、IDS/IPS等網(wǎng)絡(luò)和安全相關(guān)設(shè)備的漏洞情況進行了闡述,并強調(diào)一旦這類產(chǎn)品因漏洞問題而被攻擊者攻破,將會令企業(yè)網(wǎng)絡(luò)的“大門失手”,后果不堪設(shè)想。與之情況類似的是移動終端漏洞,如被成功利用,終端設(shè)備中的個人隱私及數(shù)據(jù)安全問題也將會爆發(fā),而且包括蘋果、安卓在內(nèi)的主流移動操作系統(tǒng)在2022年上半年的漏洞情況都不容樂觀,均被曝出0day漏洞及在野利用情況。

高價值漏洞層出不窮

漏洞利用實戰(zhàn)化需高度警惕

報告指出,漏洞作為網(wǎng)絡(luò)空間的重要資源,攻防雙方對抗的關(guān)鍵核心,漏洞數(shù)量持續(xù)增長,其受到關(guān)注的程度也日益提高,漏洞及其管控措施已經(jīng)成為網(wǎng)絡(luò)空間博弈的重要方面。

在高價值漏洞方面,由于邊界設(shè)備在網(wǎng)絡(luò)中的樞紐作用,決定了其漏洞在網(wǎng)絡(luò)攻防中愈發(fā)受到關(guān)注。根據(jù)統(tǒng)計發(fā)現(xiàn),2021 年上半年主流網(wǎng)絡(luò)設(shè)備漏洞數(shù)量共計546 個,達到近三年的峰值,雖然2022 年上半 年數(shù)量有所下降,但也有近300 個之多。

圖/《2022上半年網(wǎng)絡(luò)安全漏洞態(tài)勢觀察》

此外,報告強調(diào)道,2022 年上半年漏洞在野利用的形勢十分嚴(yán)峻,在野利用漏洞的數(shù)量仍呈現(xiàn)整體上升趨勢,0day、Nday高可利用漏洞平分秋色,在現(xiàn)實網(wǎng)絡(luò)攻擊中被普遍使用。需要引起注意的是,一些影響范圍廣、危害程度高的“骨灰級”歷史漏洞仍然受到追捧,甚至在APT攻擊事件中頻繁現(xiàn)身。隨著攻防對抗加劇,導(dǎo)致整體對漏洞修復(fù)提出了更高的要求。雖然網(wǎng)絡(luò)安全建設(shè)水平不斷提升,防護能力也在不斷加強,但在阻止漏洞被成功利用方面,仍然體現(xiàn)出一定的不足,報告援引對方數(shù)據(jù)顯示,廠商實際漏洞修復(fù)質(zhì)量不高,很大比例漏洞均是由于廠商沒有完全修補造成,漏洞修復(fù)從亡羊補牢變成牽蘿補屋,導(dǎo)致很大比例已修復(fù)漏洞再被利用。

結(jié)合上述內(nèi)容,報告也對漏洞防范和相關(guān)安全建設(shè)提出了建議和分享,主要有以下幾個方面:

01 國家級網(wǎng)絡(luò)安全漏洞綜合運籌能力,加強漏洞管控統(tǒng)籌協(xié)調(diào),提升漏洞資源共享共治水平。進一步強化制度要求、加強統(tǒng)籌協(xié)調(diào),并通過平臺建設(shè)、機制建設(shè)及資源匯聚共享,加大漏洞檢測、防護、消控等工具研發(fā),實現(xiàn)服務(wù)國家網(wǎng)絡(luò)安全保障的現(xiàn)實需求。

02 建設(shè)國家級漏洞感知與預(yù)警機制,提升漏洞發(fā)現(xiàn)與處置能力。在漏洞發(fā)現(xiàn)、漏洞情報采集以及漏洞追蹤監(jiān)測以及漏洞快速處置及應(yīng)用方面都要全面提升,

03 積極推進 ICT 供應(yīng)鏈安全治理,完善符合我國情的開源生態(tài)。 在法律法規(guī)及標(biāo)準(zhǔn)規(guī)范的制定方面,要與我國的整體現(xiàn)狀相結(jié)合,并配套制定行程體系化的ICT供應(yīng)鏈安全標(biāo)準(zhǔn);在法風(fēng)險管控方面,監(jiān)管部門應(yīng)盡快指導(dǎo)建立關(guān)鍵基礎(chǔ)設(shè)施的 ICT 供應(yīng)鏈 臺賬,理清家底,查擺問題,預(yù)判風(fēng)險;在技術(shù)層面,要積極利用技術(shù)手段開展 ICT 供應(yīng)鏈安全檢測,對軟件成分、來源及安全漏洞進行準(zhǔn)備分析和定位,一方面提前預(yù)判風(fēng)險,另一方面在威脅來臨時能夠快速處置。

更多信息可以來這里獲取==>>電子技術(shù)應(yīng)用-AET<<