互聯(lián)網(wǎng)應(yīng)用打開潘多拉的盒子 ?

Web 和基于 Web 的普遍應(yīng)用也同時(shí)為公司接入打開一道新的后門。它的連通性為企業(yè)與行業(yè)聯(lián)盟共享信息奠定了基礎(chǔ),卻也為惡意或者無意的未經(jīng)授權(quán)的訪問以及向未獲授權(quán)的人泄露機(jī)密信息提供了契機(jī)。

與此同時(shí),員工通過訪問或下載不明來源的文件,也可能會暴露企業(yè)聯(lián)網(wǎng)的計(jì)算機(jī),使之快速傳播病毒或其他惡意或有害代碼。而且,與過去旨在入侵單個(gè)計(jì)算機(jī)的病毒不同,最新一代的病毒充分利用了聯(lián)網(wǎng)計(jì)算機(jī)和 萬維網(wǎng)的快速傳播特點(diǎn)。Melissa、Explore.zip 和 LoveLetter 等病毒已經(jīng)清楚地向我們證明這些威脅可以在幾分鐘之內(nèi)傳遍整個(gè)網(wǎng)絡(luò)。

因此,最新全球安全的威脅也隨之發(fā)生著重大的變化。Web以及通過Web相關(guān)的插件傳播和注入攻擊,已經(jīng)成為2009年最為主要的黑客攻擊和入侵手段。首先,看幾組來自賽門鐵克2010年4月發(fā)布的2009年全球威脅報(bào)告的數(shù)據(jù)。

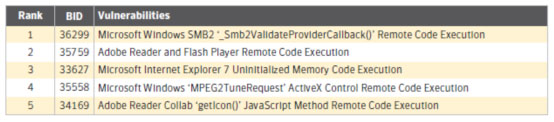

圖1統(tǒng)計(jì)了2009年全球受到攻擊次數(shù)最多的TOP5漏洞,其中針對Web瀏覽器和其插件相關(guān)的攻擊就占了4項(xiàng)(BID:35759, 33627, 35558, 34169),而2008年的統(tǒng)計(jì)中更多是針對操作系統(tǒng)和軟件的漏洞。

圖1 2009年全球受攻擊次數(shù)最多的漏洞TOP5

源自:2009年Symantec全球威脅報(bào)告

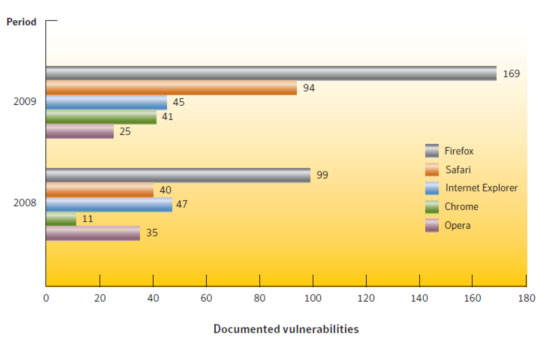

另據(jù)微軟和賽門鐵克發(fā)布的報(bào)告,被披露的軟件漏洞數(shù)量正在逐步減少,這迫使網(wǎng)絡(luò)罪犯更多地對第三方瀏覽器組件采取有針對性的攻擊。如下這組數(shù)據(jù)更清晰地說明了這個(gè)問題:2009年Firefox被利用的漏洞數(shù)目多達(dá)169個(gè),比2008年增長近一倍;Safari則為94個(gè),比2008年增長一倍以上。由于Chrome發(fā)布時(shí)間為2008年9月,因此2009年的數(shù)據(jù)與2008年的數(shù)據(jù)并沒有太大的比較意義,但仍可以看出其增長態(tài)勢。(圖2)

圖2 2009年Web瀏覽器漏洞

源自:2009年Symantec全球威脅報(bào)告

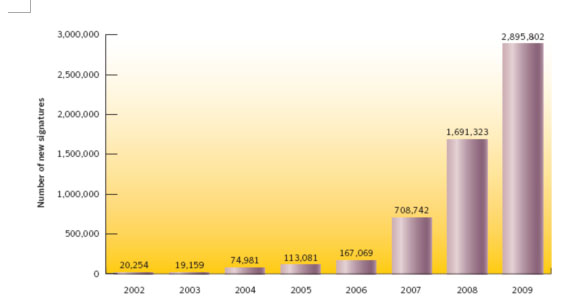

隨著Web應(yīng)用的發(fā)展,Web的可交互性越來越強(qiáng),并且可交互性已成為新一代Web應(yīng)用——Web2.0的一個(gè)顯著特點(diǎn),即廣大網(wǎng)民不再僅僅是信息的接受者,同時(shí)還是信息的發(fā)布者。社交網(wǎng)絡(luò)就是Web2.0中一個(gè)非常成功的例子。越來越多的用戶加入了社交網(wǎng)絡(luò)當(dāng)中,并享受著其帶來的巨大的信息便捷,然而非法信息發(fā)布者利用社交網(wǎng)絡(luò)散布的如釣魚網(wǎng)站、惡意網(wǎng)站等非法信息同樣得到了極快速的擴(kuò)散。據(jù)賽門鐵克2009年全球安全報(bào)告顯示,2009年用戶誤入惡意網(wǎng)站超過51M次,利用社會工程學(xué)進(jìn)行攻擊的次數(shù)超過30.5M次,零日攻擊攻擊比2008年增長25%,2009年Symantec規(guī)則條目數(shù)比2008年增加近50%(如圖3所示)。種種跡象表明,隨著Web2.0的發(fā)展,網(wǎng)絡(luò)攻擊將更容易被擴(kuò)散。

圖2 2009年Symantec引擎規(guī)則個(gè)數(shù)

源自:2009年Symantec全球威脅報(bào)告

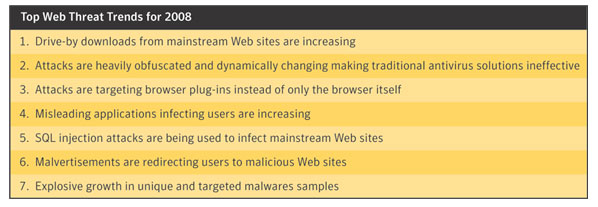

Symantec于2008年在互聯(lián)網(wǎng)威脅報(bào)告中公布了面向Web的七大主流攻擊方式,我們發(fā)現(xiàn)這種方式正隨著互聯(lián)網(wǎng)的發(fā)展而被廣泛傳播。越來越多的企業(yè)面臨的主要威脅不是來自病毒,不是來自郵件,不是來自DDoS攻擊,而是互聯(lián)網(wǎng)。互聯(lián)網(wǎng)威脅的隱蔽性、復(fù)雜性讓人防不勝防。

圖3 2008年互聯(lián)網(wǎng)面向Web的七大主流攻擊方式

下面就介紹兩種最主流的Web威脅,它們已成為我們桌面系統(tǒng)感染的主要來源。

偷渡式下載暗渡陳倉

“偷渡式下載”是當(dāng)前最陰險(xiǎn)的惡意件感染方式之一。用戶只要瀏覽網(wǎng)站,可執(zhí)行內(nèi)容即可在用戶毫不知情或未經(jīng)用戶許可的情況下,自動下載到用戶的計(jì)算機(jī)上。該過程無需用戶互動。

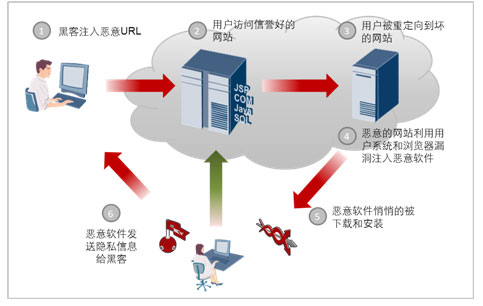

下圖展示了成功發(fā)生偷渡式下載時(shí)的典型事件序列,我們每天都看到很多類似的例子。

圖4 偷渡式下載工作模式

1) 攻擊者入侵合法的“好”網(wǎng)站

攻擊始于發(fā)現(xiàn)一些“好”的網(wǎng)站,這些網(wǎng)站往往用戶規(guī)模龐大。攻擊者通過一些攻擊手段能夠?qū)㈦[藏式IFRAmE 插入到合法網(wǎng)站(常見技術(shù),如 SQL 注入攻擊)的一個(gè)或多個(gè)頁面。該鏈接指向另一個(gè)惡意網(wǎng)站,那個(gè)網(wǎng)站將會向毫無戒備的用戶提供實(shí)際惡意代碼。

2) 用戶訪問“好”網(wǎng)站

雖然用戶通過Windows Update不斷更新計(jì)算機(jī)(以確保其計(jì)算機(jī)上的基本操作系統(tǒng)和瀏覽器已安裝所有最新軟件補(bǔ)丁程序),但是當(dāng)用戶訪問被入侵的“好”網(wǎng)站時(shí),由于其系統(tǒng)中運(yùn)行的多媒體插件和文檔查看器(用于播放音樂、查看文檔)已過時(shí),且具有可被遠(yuǎn)程入侵的漏洞,而用戶并不知情,因此在不知不覺中便中了“好”網(wǎng)站的招。

3)用戶在無提示的情況下被重定向至“壞”網(wǎng)站

來自“好”站點(diǎn)頁面的隱藏式 IFRAmE 導(dǎo)致用戶的瀏覽器在無提示的情況下,會從“壞”網(wǎng)站提取內(nèi)容。由于它執(zhí)行了該操作,“壞”站點(diǎn)就能確定用戶的計(jì)算機(jī)上在運(yùn)行什么樣的操作系統(tǒng)、網(wǎng)絡(luò)瀏覽器和易受攻擊的插件。壞站點(diǎn)則根據(jù)該信息確定用戶在運(yùn)行的附加于瀏覽器的易受攻擊的多媒體插件。

4)向用戶的計(jì)算機(jī)下載惡意代碼

壞網(wǎng)站向受害者的計(jì)算機(jī)發(fā)送包含攻擊的特制多媒體數(shù)據(jù);一旦多媒體播放器播放了該內(nèi)容,攻擊者就會控制該計(jì)算機(jī)。

5)在用戶的計(jì)算機(jī)上安裝惡意代碼

利用用戶的多媒體播放器中的漏洞,在用戶的計(jì)算機(jī)上安裝一個(gè)或多個(gè)惡意件文件。

6)惡意軟件利用用戶的系統(tǒng)

現(xiàn)在惡意代碼會盜竊個(gè)人信息(如網(wǎng)上銀行信息、電子郵件、游戲密碼),并將它發(fā)送給攻擊者。

社會工程學(xué)攻擊李代桃僵

目前惡意軟件創(chuàng)作者為了在無需用戶操作的情況下闖入用戶計(jì)算機(jī)而使用一些技術(shù),正如偷渡式下載。這些技術(shù)利用了用戶未打補(bǔ)丁的計(jì)算機(jī)上的漏洞。惡意件創(chuàng)作者的工具箱里還有甚至可以攻擊謹(jǐn)慎型用戶及其計(jì)算機(jī)的其他工具。此類攻擊側(cè)重于社會工程技術(shù),下面就介紹一下社會工程學(xué)攻擊。

“社會工程”其實(shí)是“騙局”的現(xiàn)代叫法。它描述了這樣一種狀況:受害者被騙去做他們本不會做的事情。在本部分我們將介紹一些較常見的社會工程技術(shù),它們會讓被騙用戶會在自己計(jì)算機(jī)上下載和安裝惡意件。

圖5社會工程學(xué)攻擊工作模式

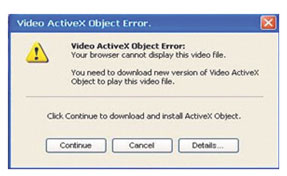

1)假冒編碼解碼器

網(wǎng)絡(luò)上存在數(shù)十種不同的多媒體文件格式,很多格式需要使用特殊軟件方可查看或聆聽。同樣,網(wǎng)絡(luò)用戶知道,有時(shí)他們需要下載和安裝新的媒體播放器或?yàn)g覽器插件模塊,方可查看自己所訪問站點(diǎn)上的內(nèi)容。現(xiàn)在,如果您在訪問新站點(diǎn)時(shí)被提示,您需要下載最新版本的新播放器或插件,您并不會感到有什么不同尋常。常用術(shù)語“編碼解碼器”指的是一種軟件,它能解碼二進(jìn)制文件,然后重建原始版本的音頻或視頻。

惡意件創(chuàng)作者正是利用了人們這種熟視無睹的心理。他們建立起承載著富有誘惑力的內(nèi)容(如成人內(nèi)容或音頻、視頻文件存儲庫)的網(wǎng)站,用戶一旦訪問該內(nèi)容,就會收到這樣的提示:需要安裝新的編碼解碼器,方可訪問本站點(diǎn)的內(nèi)容。可執(zhí)行內(nèi)容其實(shí)不是編碼解碼器,而是惡意件,用戶只要授權(quán),就會在其計(jì)算機(jī)上下載和安裝該惡意件。

圖6 假冒的編解碼插件

該屏幕截圖展示了一種假冒編碼解碼器,它表面上說是安裝“視頻”編碼解碼器,其實(shí)是安裝惡意件。這樣的例子還有很多:惡意件創(chuàng)作者通過使用來自可信視頻和多媒體播放器的徽標(biāo)和圖標(biāo),獲得了更高程度的合法性。

被安裝的“視頻編碼解碼器”其實(shí)是感染用戶計(jì)算機(jī)的特洛伊木馬。Trojan.zlob 和 Trojan.Vundo 是我們在 2008 年發(fā)現(xiàn)的極為常見的特洛伊木馬。受感染的博客評語、垃圾即時(shí)消息和惡意文字廣告是將用戶送至此類假冒編碼解碼器網(wǎng)站的主要推動力量。

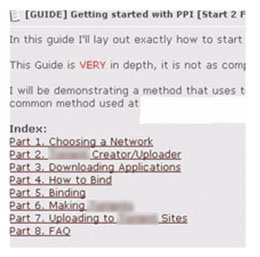

2)假冒的P2P文件下載

P2P文件共享系統(tǒng)已成為合法和非法數(shù)字內(nèi)容的常見共享方式。它們?yōu)閻阂饧峁┝肆硪粋€(gè)通過網(wǎng)絡(luò)進(jìn)入用戶計(jì)算機(jī)的途徑。惡意件創(chuàng)作者將其惡意內(nèi)容綁定到流行應(yīng)用程序中。為了讓用戶感興趣,他們會以極富創(chuàng)意的方式為文件命名,例如使用名人的名字或流行品牌的名稱。

然后他們將文件上載到流行的文件共享站點(diǎn)上,在那里等待毫無戒備的用戶。當(dāng)用戶搜索自己選擇的應(yīng)用程序或電影時(shí),網(wǎng)站會向他們提供已被惡意件入侵的版本。

圖7 P2P網(wǎng)站的假冒下載列表

研究中還發(fā)現(xiàn)了以開放形式提供的、介紹此類偽裝惡意件應(yīng)用程序創(chuàng)建過程的在線教程資料,其中包括如何向 P2P 站點(diǎn)發(fā)布此類應(yīng)用程序的操作指南,應(yīng)使用哪些站點(diǎn),如何使用代理服務(wù)器來提供文件和如何防止因誤用而被關(guān)閉的建議等等。

面向Web應(yīng)用及瀏覽器的攻擊,已經(jīng)成為最普遍和常見的入侵行為。企業(yè)員工在享受互聯(lián)網(wǎng)及Web應(yīng)用帶來的便捷的同時(shí),Web也已成為企業(yè)的安全風(fēng)險(xiǎn)的入口。如何有效解決面向客戶端的入侵和攻擊,將是企業(yè)IT管理員和CIO在未來2-3年持續(xù)關(guān)注的新趨勢和焦點(diǎn)問題。華為賽門鐵克在WEB安全領(lǐng)域有著持續(xù)不斷的跟蹤分析,華賽的全系列UTM+產(chǎn)品具有深度的安全防護(hù)能力,能有效的抵御最新的面向Web和瀏覽器的攻擊,有效的保護(hù)企業(yè)辦公安全。華為賽門鐵克時(shí)刻關(guān)注內(nèi)容安全領(lǐng)域的最新威脅,通過全球的網(wǎng)絡(luò)威脅監(jiān)控系統(tǒng)獲取最新的威脅發(fā)展趨勢,通過安全易用的UTM+系列產(chǎn)品,為客戶打造最安全的網(wǎng)絡(luò)環(huán)境。