文獻(xiàn)標(biāo)識(shí)碼: A

文章編號(hào): 0258-7998(2015)01-0122-03

0 引言

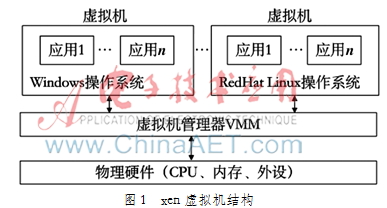

目前私有云網(wǎng)絡(luò)中大量采用了xen虛擬化技術(shù),將虛擬機(jī)部署在物理硬件上并共享硬件資源,而應(yīng)用程序和操作系統(tǒng)則運(yùn)行在虛擬機(jī)中,從而大大提供了資源的使用率。虛擬機(jī)間的強(qiáng)隔離性[1]保證了虛擬機(jī)之間進(jìn)程的信息安全,此外虛擬機(jī)管理器對(duì)虛擬機(jī)的管理過(guò)程是透明的,攻擊者無(wú)法確認(rèn)自己攻擊的是否為真正的主機(jī)。xen虛擬機(jī)的結(jié)構(gòu)如圖1,VMM可以創(chuàng)建的多個(gè)虛擬機(jī),可以運(yùn)行不同的操作系統(tǒng)和應(yīng)用程序。xen包括服務(wù)域Domain0和虛擬域DomainU,Domain0具有最高特權(quán)級(jí),可以管理其他的虛擬域。虛擬機(jī)的VMI技術(shù)將虛擬機(jī)與安全監(jiān)測(cè)工具相互隔離,增強(qiáng)了監(jiān)測(cè)工具的安全性。

虛擬化技術(shù)中存在的大量惡意行為給網(wǎng)絡(luò)信息安全[2]帶來(lái)了隱患,本文通過(guò)部署蜜網(wǎng)可以有效地檢測(cè)到網(wǎng)絡(luò)上的惡意攻擊,分析這些惡意行為的攻擊方式,以便進(jìn)行有效的防范。蜜網(wǎng)由一系列蜜罐組成,蜜網(wǎng)的內(nèi)容包括:數(shù)據(jù)控制、數(shù)據(jù)捕獲和數(shù)據(jù)分析,它的主要功能是標(biāo)記所有進(jìn)出系統(tǒng)的可疑流量[3]。虛擬機(jī)的引入對(duì)虛擬蜜網(wǎng)有兩方面的影響:一方面, 由于虛擬機(jī)的特性,可以構(gòu)建基于虛擬機(jī)的數(shù)據(jù)捕獲和采集裝置(xebek),使得現(xiàn)有的反蜜網(wǎng)技術(shù)無(wú)效化;另一方面, 由于系統(tǒng)規(guī)模更加龐大,虛擬機(jī)會(huì)給攻擊者更多的提示,而采用VMI技術(shù)從蜜網(wǎng)外部進(jìn)行監(jiān)控,提高蜜網(wǎng)的安全性。

1 相關(guān)研究

Abe[4]提出一種基于DoS檢測(cè)IP數(shù)據(jù)包的熵的方法,IP數(shù)據(jù)包熵的改變用來(lái)檢測(cè)可能存在的DoS攻擊,攻擊產(chǎn)生時(shí),數(shù)據(jù)包的大小與從受害者獲得的響應(yīng)是相同的,缺點(diǎn)是沒(méi)有對(duì)其他數(shù)據(jù)特征的熵進(jìn)行分析。Thonnard和dacier[5]提出一種基于集群的方法來(lái)分析蜜網(wǎng)數(shù)據(jù)的攻擊模式,采用時(shí)間簽名來(lái)收集蜜網(wǎng)的數(shù)據(jù),對(duì)從世界各地的蜜罐收集的大型數(shù)據(jù)集進(jìn)行研究,但這種數(shù)據(jù)采集規(guī)模太大,實(shí)際執(zhí)行過(guò)程有一定的難度。吳文潔、葛昕[6]等人使用低交互蜜罐在VMware中構(gòu)建分布式蜜網(wǎng)體系,采用了XMPP技術(shù)進(jìn)行數(shù)據(jù)共享,使用carniwwhore框架實(shí)現(xiàn)了數(shù)據(jù)統(tǒng)計(jì)和可視化輸出,但是這種低交互蜜罐對(duì)手工攻擊行為識(shí)別率較低;王海峰、陳慶奎等人[7]在建立蜜網(wǎng)欺騙量化模型的基礎(chǔ)上提出兩種智能算法,通過(guò)仿真實(shí)驗(yàn)證明其具有提高蜜網(wǎng)偽裝的能力,但缺乏對(duì)新攻擊行為的適應(yīng)能力。

目前的私有云網(wǎng)絡(luò)安全產(chǎn)品雖然能檢測(cè)一定的網(wǎng)絡(luò)隱患,但僅僅是檢測(cè)單一的網(wǎng)絡(luò)特征并進(jìn)行處理。與以往蜜網(wǎng)監(jiān)控系統(tǒng)不同,本系統(tǒng)采用BP神經(jīng)網(wǎng)絡(luò)對(duì)網(wǎng)絡(luò)流量數(shù)據(jù)進(jìn)行訓(xùn)練,確定數(shù)據(jù)的五元組特征,然后分析流量數(shù)據(jù)的五元組特征熵值,判定蜜網(wǎng)中的異常行為,當(dāng)網(wǎng)絡(luò)再出現(xiàn)類(lèi)似的異常行為時(shí),可立即進(jìn)行處理。通過(guò)實(shí)驗(yàn)表明,模型可以有效地檢測(cè)私有云網(wǎng)絡(luò)中蜜網(wǎng)的多種異常,提高云環(huán)境的安全性。

2 相關(guān)技術(shù)

2.1 BP神經(jīng)網(wǎng)絡(luò)算法

BP神經(jīng)網(wǎng)絡(luò)[8]是通過(guò)輸入和輸出的樣本集(即網(wǎng)絡(luò)的閾值和權(quán)值)對(duì)網(wǎng)絡(luò)進(jìn)行訓(xùn)練,從而使網(wǎng)絡(luò)完成給定的輸入/輸出映射關(guān)系。本文設(shè)計(jì)的BP網(wǎng)絡(luò)算法模型是以網(wǎng)絡(luò)數(shù)據(jù)流量進(jìn)行訓(xùn)練的,而這些數(shù)據(jù)已經(jīng)根據(jù)原始數(shù)據(jù)流量進(jìn)行了三級(jí)處理。第一級(jí)是根據(jù)原始數(shù)據(jù)提取數(shù)據(jù)包的特征:如目標(biāo)ip地址、目標(biāo)端口、源端口、總載荷字節(jié)TB、標(biāo)志位和總數(shù)據(jù)包數(shù)PC等;第二級(jí)是量化數(shù)據(jù),如各種協(xié)議以及沒(méi)有實(shí)質(zhì)作用的數(shù)據(jù),依據(jù)網(wǎng)絡(luò)異常的類(lèi)型量化為二值向量;第三級(jí)是對(duì)數(shù)據(jù)進(jìn)行整理計(jì)算,對(duì)持續(xù)時(shí)期的惡意行為數(shù)據(jù)進(jìn)行實(shí)時(shí)分析。

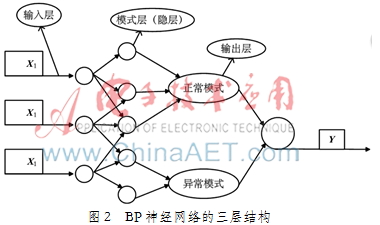

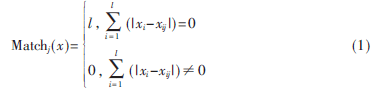

網(wǎng)絡(luò)由3層組成,如圖2,第一層是隱含層,隱含層的節(jié)點(diǎn)函數(shù)為Sigmoid 函數(shù)(f(x)=1/(1+e-x)),節(jié)點(diǎn)模式包括正常模式和惡意模式,惡意模式可以檢測(cè)現(xiàn)有的惡意攻擊和新型的攻擊。第一層的作用是計(jì)算輸入向量X={X1,X2,…,Xl}與模式層的模式(例如第j個(gè)模式p=(p1j,p2j,…,pij))的匹配度, 匹配函數(shù)(Match(x))為:

BP神經(jīng)網(wǎng)絡(luò)的正常模式與異常模式的輸出不能同為1,正常模式的輸出為1表明輸入了正常序列,異常模式輸出為1時(shí)表明有惡意行為產(chǎn)生。當(dāng)兩種模式輸出都為0時(shí)表明輸入的序列與正常模式和異常模式都不匹配,該序列定義為異常序列。

2.2 信息熵

為了評(píng)估上述的異常特征,本文采用熵來(lái)具體分析。在信息論中,熵被定義為一種不確定性的度量或是與隨機(jī)變量相關(guān)的隨機(jī)性。一個(gè)大小為n的樣本的熵的閾值范圍是[0,logn]。數(shù)據(jù)項(xiàng)沒(méi)有變化時(shí)值為0,當(dāng)所有的數(shù)據(jù)項(xiàng)都不相同或變化最大時(shí)值為logn。基于熵的檢測(cè)技術(shù),隨機(jī)變量X的熵的值有{X1,X2,X3,…,Xn},計(jì)算公式如下:

其中H(x)=熵,如果要計(jì)算所觀察到的流量特征值發(fā)生的概率,計(jì)算公式:

其中總數(shù)據(jù)包數(shù)是時(shí)間T內(nèi)看到的數(shù)據(jù)包總數(shù)。熵值的規(guī)律是:流量特征值的微小變化產(chǎn)生低熵值,而流量特征值的顯著變化則導(dǎo)致較高的熵值。

3 VMI的虛擬蜜網(wǎng)系統(tǒng)架構(gòu)

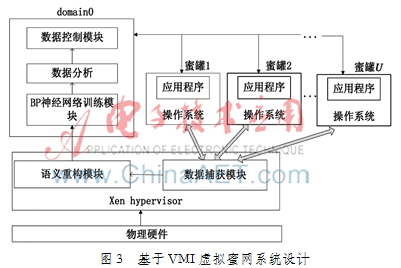

基于VMI的虛擬蜜網(wǎng)流量檢測(cè)系統(tǒng)是部署在xen平臺(tái)上的,如圖3所示,該系統(tǒng)中數(shù)據(jù)捕獲模塊的主要功能是在不被攻擊者發(fā)現(xiàn)的前提下捕獲所有輸入和輸出蜜網(wǎng)系統(tǒng)的數(shù)據(jù)。蜜網(wǎng)流量不同于其他類(lèi)型的網(wǎng)絡(luò)流量,因?yàn)榱魅牖蛄鞒雒劬W(wǎng)的每個(gè)數(shù)據(jù)包都被認(rèn)為是惡意的;語(yǔ)義重構(gòu)模塊的作用是對(duì)捕獲到的數(shù)據(jù)進(jìn)行語(yǔ)義重構(gòu),由于VMM處于客戶虛擬機(jī)的底層,只能識(shí)別低級(jí)語(yǔ)義,兩種之間存在語(yǔ)義鴻溝;BP神經(jīng)網(wǎng)絡(luò)的處理速度可以快速響應(yīng)系統(tǒng)出現(xiàn)的變化,有效識(shí)別惡意行為,其固有的自主性、交互性和主動(dòng)性對(duì)數(shù)據(jù)進(jìn)行訓(xùn)練,確定其五元組特征,降低了數(shù)據(jù)處理的復(fù)雜性;數(shù)據(jù)分析模塊是通過(guò)分析流量數(shù)據(jù)的五元組特征的熵值,判定蜜網(wǎng)中異常行為,從而對(duì)蜜網(wǎng)系統(tǒng)做出相應(yīng)的控制;數(shù)據(jù)控制模塊是對(duì)流進(jìn)和流出蜜網(wǎng)系統(tǒng)的數(shù)據(jù)進(jìn)行控制,防止蜜網(wǎng)被黑客攻破后對(duì)其他系統(tǒng)進(jìn)行大規(guī)模的攻擊。

該系統(tǒng)中xen虛擬機(jī)[9-10]直接運(yùn)行于硬件系統(tǒng)之上,domain0和多個(gè)蜜罐構(gòu)成虛擬蜜網(wǎng)系統(tǒng),虛擬機(jī)的強(qiáng)隔離性保證了各個(gè)蜜罐可以獨(dú)立運(yùn)行且互不干擾。系統(tǒng)采用VMI反省機(jī)制[11],將數(shù)據(jù)捕獲模塊部署在虛擬機(jī)監(jiān)控器VMM內(nèi),實(shí)現(xiàn)了檢測(cè)工具和蜜網(wǎng)系統(tǒng)的隔離,增強(qiáng)了數(shù)據(jù)捕獲模塊的安全性,提高了數(shù)據(jù)的可信度;通過(guò)語(yǔ)義重構(gòu)模塊對(duì)Xebek數(shù)據(jù)捕獲模塊收集到的信息進(jìn)行語(yǔ)義重構(gòu)后,采用BP神經(jīng)網(wǎng)絡(luò)確定數(shù)據(jù)的五元組特征;數(shù)據(jù)分析模塊通過(guò)數(shù)據(jù)特征的熵值大小,判定蜜網(wǎng)中是否存在異常行為。

4 實(shí)驗(yàn)結(jié)果

系統(tǒng)的蜜網(wǎng)系統(tǒng)可以采用Linux或Windows操作系統(tǒng),這兩種系統(tǒng)的檢測(cè)結(jié)果基本相同,因?yàn)長(zhǎng)inux是多用戶的操作系統(tǒng),當(dāng)攻擊者破壞了某個(gè)程序后底層的系統(tǒng)依然完好無(wú)損,所以Linux的檢測(cè)效果相對(duì)更好。由于篇幅有限,文章以Linux系統(tǒng)為例進(jìn)行研究。

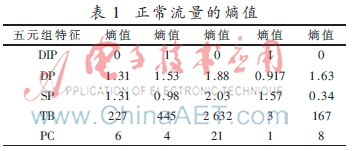

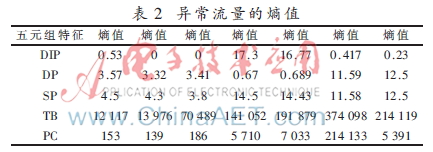

基于VMI的蜜網(wǎng)流量檢測(cè)機(jī)制,通過(guò)五類(lèi)特征的熵DIP、DP、SP、TB和PC來(lái)檢測(cè)異常的存在。如表1所示,從不同源收集到的蜜網(wǎng)數(shù)據(jù)的樣例表明,正常行為的熵值很少發(fā)生變化。如表2所示,當(dāng)惡意活動(dòng)存在時(shí),熵值會(huì)發(fā)生很大變化。經(jīng)過(guò)分析發(fā)現(xiàn),正常流量的熵值變化范圍在0~3之間,大于3時(shí)就認(rèn)為是異常流量。

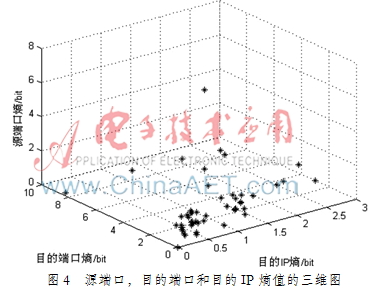

通過(guò)比較本文方案的異常事件(包括掃描、系統(tǒng)如期、惡意軟件、rootkits下載等)的數(shù)目和跟蹤的異常事件的數(shù)目,可以得出該系統(tǒng)的檢測(cè)率。圖4展示了3種特征熵值的三維圖,熵值大于3的點(diǎn)代表掃描蜜網(wǎng)中的惡意活動(dòng)。

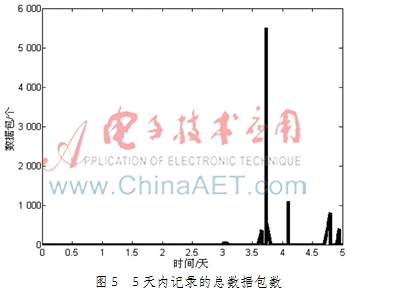

如圖5,縱坐標(biāo)為總數(shù)據(jù)包數(shù),橫坐標(biāo)為天數(shù),圖中第3天末的峰值表明出現(xiàn)了惡意活動(dòng)。

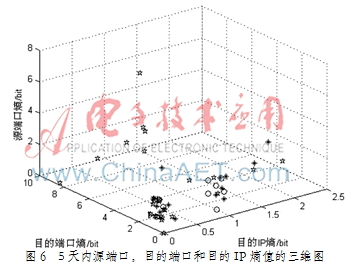

圖6中的時(shí)間視圖曲線展示事件在5天內(nèi)的狀態(tài),不同的顏色代表不同的時(shí)間(。表示第1天,>表示第2天,x表示第3天,*表示第4天,☆表示第5天)。曲線內(nèi)同一顏色的事件表明它們發(fā)生同一時(shí)間段,以便根據(jù)發(fā)生的時(shí)間了解黑客攻擊蜜網(wǎng)的策略,從而在虛擬機(jī)控制端對(duì)蜜網(wǎng)做出一定的響應(yīng)。

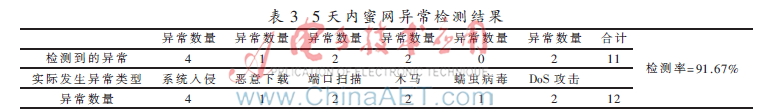

表3列出了5天內(nèi)蜜網(wǎng)的檢測(cè)結(jié)果。蜜網(wǎng)共捕獲了13個(gè)數(shù)據(jù)包,但由于某些數(shù)據(jù)包的時(shí)間間隔較大,不能對(duì)熵值產(chǎn)生明顯的變化,以致無(wú)法檢測(cè)到這些數(shù)據(jù),故系統(tǒng)的檢測(cè)率只有91.67%。

5 結(jié)論

私有云網(wǎng)絡(luò)的安全取決于蜜網(wǎng)能否很好地檢測(cè)攻擊并分析攻擊行為,本文提出一種xen下基于VMI蜜網(wǎng)流量檢測(cè)機(jī)制,利用VMI機(jī)制將數(shù)據(jù)捕獲模塊與蜜網(wǎng)隔離,提高了數(shù)據(jù)的可靠性。采用BP神經(jīng)網(wǎng)絡(luò)算法得到的蜜網(wǎng)流量五元組特征,其流量特征值是與熵值一一對(duì)應(yīng)的,故通過(guò)五元組特征的熵值可以判定蜜網(wǎng)中異常行為。實(shí)驗(yàn)表明,模型可以快速識(shí)別蜜網(wǎng)中的多種異常,但這種機(jī)制無(wú)法檢測(cè)到潛伏的攻擊和緩慢的攻擊,這個(gè)缺陷可以通過(guò)增加檢測(cè)此類(lèi)攻擊的能力進(jìn)行改善。

參考文獻(xiàn)

[1] 項(xiàng)國(guó)富,金海,鄒德清,等.基于虛擬化的安全監(jiān)控[J].軟件學(xué)報(bào),2012,23(8):2173-2187.

[2] 梁鋼,茅秋吟.云計(jì)算IaaS平臺(tái)的信息安全和運(yùn)維服務(wù)設(shè)計(jì)[J].電子技術(shù)應(yīng)用,2013,39(7):63-64.

[3] SPITZNER L.The honeynet project:Trapping the hackers[J].IEEE Computer Society,2003,1(2):15-23.

[4] ABE S.Detecting DoS attacks using packet size distribution[C].Proceedings of the 2nd BioInspired Models of Network Information and Computing Systems,2007:93-96.

[5] THONNARD O,DACIER M.A framework for attack patterns′discoverty in honeynet data[C].Digital Investigation,2008:128-139.

[6] 吳文潔,葛昕,胡德敏.基于虛擬化技術(shù)的分布式蜜網(wǎng)[J].計(jì)算機(jī)系統(tǒng)應(yīng)用,2013,22(3):69-72.

[7] 王海峰,陳慶奎.蜜網(wǎng)智能動(dòng)態(tài)部署算法研究[J].計(jì)算機(jī)應(yīng)用研究,2011,28(3):1119-1121.

[8] 邢鈺嬌,孫昊,楊鵬,等.基于神經(jīng)網(wǎng)絡(luò)的四元球面陣空間聲源定向系統(tǒng)[J].電子技術(shù)應(yīng)用,2012,38(2):124-126.

[9] SMITH J E,NAIR R.the architecture of virtual machines[J].IEEE Computer,2005,38(5):32-38.

[10] 湯儒,李秦偉.Openstack云環(huán)境中KVM虛擬機(jī)性能分析[J].微型機(jī)與應(yīng)用,2013,32(23):94-96.

[11] GARFINKEL T,ROSENBLUM M.A virtual machine introspection based architecture for intrusion detection[C].Proc.of the 10th Network and Distributed System Security Symp.Berkeley:USENIX Association,2003:191-206.