胡東方1,楚占鋒1,王 麗1,連新凱1,儲(chǔ)昭碧2,李 華2

(1.河南許繼儀表有限公司,河南 許昌 461000;2.合肥工業(yè)大學(xué) 電氣與自動(dòng)化工程學(xué)院,安徽 合肥 230009)

摘 要: 本文針對(duì)智能電網(wǎng)中智能電表的移動(dòng)抄表系統(tǒng),在討論了基于無(wú)線通信的網(wǎng)絡(luò)結(jié)構(gòu)與數(shù)據(jù)傳輸流程之后,分析了其數(shù)據(jù)安全性需求。基于CPK組合公鑰原理,提出了一種基于標(biāo)識(shí)的移動(dòng)抄表數(shù)據(jù)安全系統(tǒng)架構(gòu),給出了智能電表和移動(dòng)終端的注冊(cè)與認(rèn)證、敏感數(shù)據(jù)的加密與解密、傳輸差錯(cuò)控制的算法,可實(shí)現(xiàn)對(duì)電力用戶隱私的保護(hù),增加了數(shù)據(jù)的完整性,提高了智能電表計(jì)量和移動(dòng)抄表系統(tǒng)運(yùn)行的可靠性。

關(guān)鍵詞: 移動(dòng)抄表;信息安全;身份認(rèn)證;組合公鑰

0 引言

在智能電網(wǎng)中,智能電表是測(cè)量和收集用戶側(cè)信息的最重要的終端設(shè)備。智能電表可以定時(shí)記錄用電數(shù)據(jù),并將記錄的數(shù)據(jù)發(fā)送回電力企業(yè),用于實(shí)時(shí)監(jiān)測(cè)和管理;同時(shí),通過(guò)接收電力企業(yè)發(fā)出的分時(shí)電價(jià)、分時(shí)段策略信號(hào),可以地提示用戶或自動(dòng)調(diào)整用電模式,從而實(shí)現(xiàn)需求側(cè)響應(yīng),做到“削峰填谷”以減少能源浪費(fèi)和提高電力系統(tǒng)可靠性。

近年來(lái),隨著無(wú)線通信技術(shù)和移動(dòng)通信網(wǎng)絡(luò)的發(fā)展,越來(lái)越多的智能電表支持無(wú)線通信[1],主要包括WIFI、ZigBee、藍(lán)牙等技術(shù)。同時(shí),越來(lái)越多的電力企業(yè)采用移動(dòng)抄表終端抄錄電力用戶的用電信息,再通過(guò)中國(guó)移動(dòng)、中國(guó)電信等移動(dòng)公共網(wǎng)絡(luò),把多個(gè)用戶的用電信息傳送到供電營(yíng)銷系統(tǒng)。

這種基于無(wú)線傳輸?shù)挠秒姅?shù)據(jù)采集和通信極大地方便了用戶和供電企業(yè),然而隨之而來(lái)的安全和隱私問(wèn)題不容忽視。例如,不法分子可能通過(guò)無(wú)線傳輸傳輸偽造數(shù)據(jù)給智能電表,從而擾亂智能電表的正常運(yùn)行;不法分子可能通過(guò)無(wú)線信道竊聽(tīng)并分析用戶實(shí)時(shí)用電數(shù)據(jù)可能,從而推斷出用戶隱私信息,如住宅中使用的電器類型或用戶是否在家;如果對(duì)某一用戶收集了大量這樣的信息,則用戶的日常行為習(xí)慣也可能暴露。這些泄漏的隱私信息可能被用于有針對(duì)性的營(yíng)銷或某些非法目的。因此,在方便收集并利用用戶用電數(shù)據(jù)的同時(shí),保護(hù)與之相關(guān)的隱私信息不被泄露,是智能電表以及移動(dòng)抄表技術(shù)領(lǐng)域的一個(gè)重要課題[2]。

近年來(lái), 相關(guān)學(xué)者針對(duì)如何智能電網(wǎng)數(shù)據(jù)安全和保護(hù)電力用戶的隱私性做了大量的研究。鄧攀等[2]利用具有加法同態(tài)性質(zhì)的對(duì)稱加密算法保護(hù)用戶實(shí)時(shí)用電數(shù)據(jù)的安全;劉文軍等[3]提出了一種使用IBE算法的安全方案;孟祥萍等[4]提出了基于盲簽名的數(shù)據(jù)聚合策略;刁鳳等[5]利用直接匿名認(rèn)證過(guò)程中簽名者的匿名性隱藏用戶的身份,設(shè)計(jì)了一種根據(jù)用戶用電時(shí)間和用電量而動(dòng)態(tài)改變費(fèi)率的計(jì)費(fèi)方案,獲得用戶真實(shí)賬單的同時(shí),保護(hù)了用戶的實(shí)時(shí)消費(fèi)數(shù)據(jù)。

此外,基于橢圓曲線難題的組合公鑰體制CPK(Combined public key),自提出以來(lái),獲得廣泛關(guān)注[6-9]。該CPK體制具有復(fù)合特性,基于標(biāo)識(shí)的組合密鑰體制,認(rèn)證時(shí)不需要第三方證明,簡(jiǎn)化系統(tǒng)結(jié)構(gòu),方便運(yùn)行維護(hù)。本文依據(jù)CPK的原理,設(shè)計(jì)適合智能電網(wǎng)移動(dòng)抄表系統(tǒng)的數(shù)據(jù)安全策略。

1 移動(dòng)抄表的數(shù)據(jù)安全性需求

1.1 網(wǎng)絡(luò)結(jié)構(gòu)與數(shù)據(jù)流程

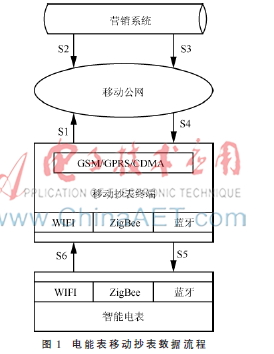

常用的移動(dòng)抄表系統(tǒng)的網(wǎng)路結(jié)構(gòu)和數(shù)據(jù)傳輸流程如圖1所示,主要設(shè)備包括支持無(wú)線通信的多功能智能電表、移動(dòng)抄表終端以及電力營(yíng)銷系統(tǒng)。智能電表與移動(dòng)抄表終端之間采用無(wú)線通信技術(shù),主要包括WIFI、ZigBee、藍(lán)牙。移動(dòng)抄表終端與營(yíng)銷系統(tǒng)之間采用移動(dòng)公網(wǎng)傳輸數(shù)據(jù)。

如圖1所示,一般的移動(dòng)抄表的流程包括幾個(gè)步驟:第一步,移動(dòng)終端通過(guò)S1、S2經(jīng)由移動(dòng)公網(wǎng)登錄營(yíng)銷系統(tǒng),營(yíng)銷系統(tǒng)通過(guò)S3、S4把當(dāng)前的抄表任務(wù)下達(dá)給抄表終端;第二步,抄表終端采用無(wú)線傳輸方式,通過(guò)S5的連接智能電表,通過(guò)S6獲取該用戶的用電數(shù)據(jù);第三步,移動(dòng)終端再通過(guò)S1、S2,把所抄錄的各個(gè)智能電表的用電數(shù)據(jù)傳送到營(yíng)銷系統(tǒng)中,完成后一個(gè)完整的抄表任務(wù)。下次抄表任務(wù)的實(shí)施,表現(xiàn)為上述過(guò)程的循環(huán)。

此外,營(yíng)銷系統(tǒng)的分時(shí)的時(shí)段信息、電價(jià)信息等供電政策性的控制與管理數(shù)據(jù),也可以經(jīng)由移動(dòng)抄表終端下傳到各個(gè)智能電表中,以方便電力用戶據(jù)此調(diào)整自己的用電策略。

1.2 數(shù)據(jù)安全性需求分析

在以上結(jié)構(gòu)和數(shù)據(jù)流程中,由于易受監(jiān)聽(tīng)而泄漏用戶隱私,或者接收到偽造的數(shù)據(jù),因此所有無(wú)線信道都被認(rèn)為是不安全信道。該移動(dòng)抄表系統(tǒng)的數(shù)據(jù)安全性需求主要包括以下幾個(gè)方面:

(1)對(duì)智能電表而言:在傳輸數(shù)據(jù)之前,需要確定移動(dòng)抄表終端身份的合法性;在傳輸用電數(shù)據(jù)給抄表終端過(guò)程中,要保證敏感數(shù)據(jù)的保密性,以維護(hù)用戶的隱私,要確保用電數(shù)據(jù)的完整性,不缺少內(nèi)容。在從移動(dòng)終端接收時(shí)段、電價(jià)等供電政策性信息時(shí),要確認(rèn)數(shù)據(jù)的真實(shí)性和完整性。

(2)對(duì)移動(dòng)抄表終端而言:在與智能電表交換數(shù)據(jù)時(shí),要確定所抄錄智能電表身份的合法性;要檢驗(yàn)所收到的用戶用電數(shù)據(jù)的真實(shí)性和完整性,要保證傳輸給電表的時(shí)段、電價(jià)等供電政策性信息的完整性。在傳輸智能電表及其用電數(shù)據(jù)到營(yíng)銷系統(tǒng)時(shí),要確認(rèn)營(yíng)銷系統(tǒng)能夠接收自己的數(shù)據(jù),要確保數(shù)據(jù)的完整性,還要確保用戶敏感數(shù)據(jù)的保密性,在接收營(yíng)銷系統(tǒng)傳輸過(guò)來(lái)的數(shù)據(jù)時(shí),要檢驗(yàn)數(shù)據(jù)的真實(shí)性和完整性。

(3)對(duì)營(yíng)銷系統(tǒng)而言:首先要檢驗(yàn)每個(gè)移動(dòng)終端身份的合法性,其次要檢驗(yàn)每個(gè)移動(dòng)終端所傳輸來(lái)的數(shù)據(jù)的真實(shí)性和完整性,最后要保證傳輸給每個(gè)移動(dòng)終端的任務(wù)、時(shí)段、電價(jià)等控制與管理數(shù)據(jù)的完整性與保密性。

為達(dá)成上述數(shù)據(jù)安全性要求,本文提出的策略注重以下幾個(gè)方面[2]:

(1)設(shè)備認(rèn)證。任何智能電表和移動(dòng)終端的身份必須通過(guò)安全認(rèn)證,才可以接入移動(dòng)抄表網(wǎng)絡(luò),才能與其他設(shè)備有效地交換數(shù)據(jù)。

(2)數(shù)據(jù)保密與隱私保護(hù)。所有重要數(shù)據(jù),包括用電數(shù)據(jù),重要的控制及管理信息都必須進(jìn)行加密,然后再在營(yíng)銷系統(tǒng)、移動(dòng)終端、智能電表之間進(jìn)行傳輸,只有具備相應(yīng)解密密鑰的設(shè)備才可以獲取特定的真實(shí)的數(shù)據(jù)。其中,涉及用戶隱私的數(shù)據(jù),只有具備特定權(quán)限的特定的設(shè)備才能解密獲取其真實(shí)內(nèi)容。

(3)差錯(cuò)控制與數(shù)據(jù)完整性。為了確保數(shù)據(jù)在傳輸過(guò)程不會(huì)由于某些干擾導(dǎo)致部分?jǐn)?shù)據(jù)的缺失與損壞,需要采取傳輸差錯(cuò)控制技術(shù),通過(guò)發(fā)送方與接收方的多次確認(rèn),以保證數(shù)據(jù)的完整性。

上述方案的首要問(wèn)題,在于采用合適的密鑰實(shí)現(xiàn)身份認(rèn)證與數(shù)據(jù)加密,下面先簡(jiǎn)單介紹一種組合密鑰技術(shù)(CPK)的原理。

2 CPK原理簡(jiǎn)介

本文采用的組合公鑰技術(shù)CPK-ECC是在ECC 體制基礎(chǔ)上實(shí)現(xiàn)的基于標(biāo)識(shí)的非對(duì)稱公共密鑰體制,密鑰分為私有密鑰和公有密鑰[9]。ECC體制可描述為:在有限域Fp 上,給定一組參數(shù) (a, b, G, n, p)可定義橢圓曲線E:y2≡(x3+ax+b) mod p。其中:G為加法群的基點(diǎn),(x, y)∈Fp ,n是以G為基點(diǎn)的群的階。令任意小于n的整數(shù)r為私鑰,則r G =R為對(duì)應(yīng)公鑰。

ECC具有復(fù)合特性:任意多對(duì)私鑰之和與對(duì)應(yīng)的公鑰之和構(gòu)成新的公、私鑰對(duì)。設(shè)私鑰之和為:

(r1+r2+…+rm)mod n = r(1)

則對(duì)應(yīng)公鑰的點(diǎn)加運(yùn)算之和為:

R1+R2+…+Rm=R(2)

那么,r 和R剛好形成新的公、私鑰對(duì)。

基于標(biāo)識(shí)的CPK密鑰的產(chǎn)生過(guò)程為:

(1)構(gòu)建組合矩陣。CPK 的組合矩陣分為私鑰矩陣和公鑰矩陣,其大小均為32×32,分別用[ri,j]或[Ri,j]表示,ri,j是小于n 的隨機(jī)數(shù),i,j=0,1,...,31。私鑰矩陣[ri,j]由密鑰管理中心KMC (Key Management Center) 保有,用于私鑰的生成,公鑰矩陣由私鑰矩陣派生

ri,j G=(xi,j, yi,j)=Ri,j (3)

公鑰矩陣分發(fā)到每一個(gè)實(shí)體,用于公鑰的計(jì)算。

(2)將實(shí)體標(biāo)識(shí)映射為矩陣坐標(biāo)。先依據(jù)標(biāo)識(shí)映射密鑰HKey對(duì)標(biāo)識(shí)ID進(jìn)行Hash變換,得到二進(jìn)制的比特序列,將輸出結(jié)果分為4個(gè)組,每組再分為9個(gè)比特碼,記為:

YS=Haah(ID,HKey)=(Wij)(4)

其中:i=0,1,2,3,j=0,1,…,8。在每個(gè)比特組中,Wij(i=0,1,2,3;j=1,2,…,8)的字長(zhǎng)為5比特,用于選擇組合矩陣的行坐標(biāo)。將組合矩陣的32個(gè)列分為4組,分別進(jìn)行置換變換,得到組合矩陣的列坐標(biāo)tij。置換變換的依據(jù)是W00、W10、W20、W30,其字長(zhǎng)都為6比特,分別指出置換序號(hào)(3-bit)和置換起點(diǎn)(3-bit)。置換算法表示為:

tij=Table(Wi0)(i=0,1,2,3)(5)

其中:Table表示置換表,大小為8×8,屬于機(jī)密的。

(3)計(jì)算組合密鑰。用于標(biāo)識(shí)ID的組合私鑰由密鑰管理中心KMC依據(jù)下式進(jìn)行計(jì)算:

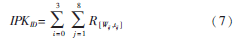

對(duì)應(yīng)的組合公鑰,由依賴方依據(jù)下式計(jì)算:

基于上述原理,可以構(gòu)建應(yīng)用于移動(dòng)抄表的數(shù)據(jù)安全系統(tǒng),實(shí)現(xiàn)基于標(biāo)識(shí)的身份認(rèn)證、數(shù)據(jù)加密等數(shù)據(jù)安全保障措施。

3 基于CPK的移動(dòng)抄表系統(tǒng)數(shù)據(jù)安全系統(tǒng)

3.1 系統(tǒng)結(jié)構(gòu)

本文所提出的基于CPK的數(shù)據(jù)安全系統(tǒng)的架構(gòu)如圖2所示,其中虛線箭頭代表離線傳輸數(shù)據(jù)[6]。

系統(tǒng)初始化模塊主要確定CPK的參數(shù),包括ECC的參數(shù)(a, b, G, n, p),標(biāo)識(shí)映射密鑰HKey,標(biāo)識(shí)映射置換表Table,加密和解密函數(shù)。再在橢圓曲線密碼中,隨機(jī)選取32×32個(gè)公私鑰對(duì)(ri,j,Ri,j),分別構(gòu)建私鑰矩陣和公鑰矩陣,生成CPK的組合矩陣,進(jìn)而得到密鑰生成基。為保證密鑰系統(tǒng)的安全性,采用離線方式,將密鑰生成基提交給密鑰管理中心KMC。

在該數(shù)據(jù)安全系統(tǒng)中,智能電表、移動(dòng)終端均作為客戶實(shí)體,各自具有唯一的標(biāo)識(shí)ID值。

智能電表和移動(dòng)終端的密鑰申請(qǐng)可在檢定環(huán)節(jié)完成。其流程為:

(1)把每個(gè)智能電表和每個(gè)移動(dòng)終端當(dāng)作用戶,分別依據(jù)其ID值向密鑰管理中心KMC的提出密鑰申請(qǐng)。KMC的注冊(cè)管理服務(wù)模塊受理用戶的申請(qǐng),首先審查用戶身份,確認(rèn)用戶是否已經(jīng)存在、不同用戶名是否有相同的映射值。通過(guò)身份審查后,注冊(cè)管理服務(wù)模塊代理用戶利用專用網(wǎng)絡(luò),向密鑰生成服務(wù)模塊提出密鑰申請(qǐng)。

(2)密鑰生成服務(wù)模塊初始化生成CPK系統(tǒng)所需的參數(shù),包括公私鑰矩陣和其他參數(shù);根據(jù)用戶標(biāo)識(shí)ID和這些參數(shù)來(lái)計(jì)算該用戶的私鑰cskID,返回給注冊(cè)管理服務(wù)模塊。

(3)注冊(cè)管理服務(wù)模塊通過(guò)安全的途徑或者離線傳輸方式,把用戶私鑰cskID、公鑰矩陣一起發(fā)放給用戶。相當(dāng)于用戶一次性獲得了所有的公鑰并完成了所用公鑰的認(rèn)證。注冊(cè)管理服務(wù)模塊還可以通過(guò)安全的途徑或者離線傳輸方式,把該用戶的標(biāo)識(shí)以及公鑰生成基等參數(shù)傳送給營(yíng)銷系統(tǒng)的用戶標(biāo)識(shí)數(shù)據(jù)庫(kù)。

3.2 數(shù)據(jù)安全的實(shí)現(xiàn)

針對(duì)圖2的數(shù)據(jù)安全系統(tǒng)架構(gòu),給出實(shí)現(xiàn)數(shù)據(jù)安全的思路。

(1)設(shè)備認(rèn)證與數(shù)字簽名

設(shè)備的認(rèn)證存在于智能電表與移動(dòng)終端之間、移動(dòng)終端與營(yíng)銷系統(tǒng)之間。營(yíng)銷系統(tǒng)和智能電表在接收數(shù)據(jù)之前,需要通過(guò)數(shù)字簽名認(rèn)證技術(shù)確定移動(dòng)終端的合法身份。兩次認(rèn)證的思路基本相同,以下以營(yíng)銷系統(tǒng)對(duì)移動(dòng)終端的認(rèn)證過(guò)程為例,說(shuō)明設(shè)備認(rèn)證的流程。

移動(dòng)終端的簽名過(guò)程為:首先,選擇一個(gè)隨機(jī)數(shù)k(0<k<n),然后按下式依次計(jì)算:

kG=(x1,y1)c=(x1+y1)2 mod 2ms=k-1(h+c CSK) mod n (8)

其中:m用于選擇校驗(yàn)碼的長(zhǎng)度,可取值64,CSK代表移動(dòng)終端的組合私鑰,h代表簽名對(duì)象,包括標(biāo)識(shí)ID值、日期時(shí)間、Hash碼等,s是簽名碼,c為核對(duì)碼。移動(dòng)終端把計(jì)算結(jié)果sign=(s, c)發(fā)送到營(yíng)銷系統(tǒng)。

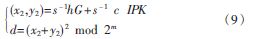

營(yíng)銷系統(tǒng)的驗(yàn)證過(guò)程為:依據(jù)移動(dòng)終端的標(biāo)識(shí)ID值,按照(7)式計(jì)算組合公鑰IPK,然后依據(jù)收到的sign=(s, c),按下式以此計(jì)算:

最后,比較計(jì)算得到d值與接收到的c值,若d=c,則通過(guò)身份認(rèn)證,否則認(rèn)為該設(shè)備非法。

(2)隱私保護(hù)與數(shù)據(jù)加密

為保護(hù)電力用戶的隱私,其用電信息等敏感數(shù)據(jù)需要進(jìn)行加密處理,然后從智能電表傳輸給移動(dòng)抄表終端,以及從移動(dòng)終端傳輸給營(yíng)銷系統(tǒng)。下面說(shuō)明智能電表對(duì)數(shù)據(jù)加密,以及移動(dòng)終端對(duì)數(shù)據(jù)解密的過(guò)程。

智能電表的加密過(guò)程:首先依據(jù)移動(dòng)終端的ID值,計(jì)算移動(dòng)終端的組合公鑰IPK,再選擇隨機(jī)數(shù)r,然后采用系統(tǒng)初始化確定的非對(duì)稱數(shù)據(jù)加密函數(shù)ENC,按照下式依次計(jì)算:

最后,智能電表把信息(msg,β)發(fā)送給移動(dòng)終端。

移動(dòng)終端解密的方法為:先利用自己的組合私鑰csk,計(jì)算解密密鑰Key,然后再對(duì)信息msg進(jìn)行解密得到數(shù)據(jù)data,具體過(guò)程為:

(3)差錯(cuò)控制與數(shù)據(jù)完整性

數(shù)據(jù)傳輸?shù)耐暾裕紫纫獜逆溌穼拥臄?shù)據(jù)協(xié)議方面保證。目前,已有多種校驗(yàn)數(shù)據(jù)完整性的方法,主要有字節(jié)數(shù)據(jù)的奇偶校驗(yàn)位校驗(yàn)方法,信息幀的二進(jìn)制和校驗(yàn)碼的校驗(yàn)方法。

另外,前述的數(shù)字簽名與身份認(rèn)證方法,以及數(shù)據(jù)加密與解密的算法,均在一定程度按上保證了數(shù)據(jù)的完整性。這是因?yàn)椋绻麛?shù)據(jù)傳輸過(guò)程中,數(shù)據(jù)有所損壞或丟失,恰好又沒(méi)有被差錯(cuò)控制算法檢測(cè)出來(lái),在進(jìn)行簽名認(rèn)證和數(shù)據(jù)解密時(shí),則難以通過(guò)認(rèn)證檢驗(yàn)及解密計(jì)算校核。

在絕大多數(shù)的數(shù)據(jù)傳輸協(xié)議中,都采用了檢錯(cuò)重傳技術(shù)。如果由于字節(jié)奇偶校驗(yàn)沒(méi)通過(guò)、信息幀校驗(yàn)和校驗(yàn)沒(méi)通過(guò)、數(shù)字簽名認(rèn)證沒(méi)通過(guò)等原因,導(dǎo)致數(shù)據(jù)傳輸?shù)耐暾员黄茐模邮辗酵ǔR匦掳l(fā)起數(shù)據(jù)通信的請(qǐng)求,在此進(jìn)行新傳輸過(guò)程,3次傳輸失敗以后,才認(rèn)定數(shù)據(jù)傳輸不能完成后,并且記錄數(shù)據(jù)傳輸失敗這一事件的時(shí)間等相關(guān)信息,以備將來(lái)查詢。

3.3 策略特色

本文所提出的數(shù)據(jù)安全策略,是基于CPK組合密鑰技術(shù),具有以下特點(diǎn)[8]:

(1)基于標(biāo)識(shí)的CPK安全系統(tǒng)的公私鑰對(duì)是通過(guò)選擇和組合公私鑰矩陣中的元素而產(chǎn)生的,從而實(shí)現(xiàn)基于標(biāo)識(shí)的超大規(guī)模的密鑰生產(chǎn)與分發(fā),并且不需要第三方的證明,簡(jiǎn)化了系統(tǒng)結(jié)構(gòu);

(2)CPK的用戶公私鑰根據(jù)其標(biāo)識(shí)由密鑰管理中心產(chǎn)生,有限的種子密鑰可形成非常大的密鑰空間,能實(shí)現(xiàn)對(duì)超大規(guī)模的智能電表及移動(dòng)終端的管理;CPK可以采用靜態(tài)分發(fā)靜態(tài)管理的模式,可以理解為一個(gè)主管方的單層CA結(jié)構(gòu),用戶在注冊(cè)時(shí)就確認(rèn)了認(rèn)證關(guān)系,公私鑰可以分開(kāi)存儲(chǔ),認(rèn)證管理的層級(jí)少、效率高,公鑰信息維護(hù)容易,不需要太多后續(xù)維護(hù);

(3)CPK公、私鑰是統(tǒng)一由密鑰管理中心生成,用戶公鑰由用戶的ID值唯一確定,與智能電表或移動(dòng)終端的編號(hào)之間的關(guān)系是一一對(duì)應(yīng)的,密鑰的更換和撤銷相對(duì)比較容易,使得密鑰的管理便捷、高效、經(jīng)濟(jì);

(4)密鑰管理中心在將個(gè)體的私鑰分發(fā)給用戶的同時(shí),還可以一次性傳輸所有的公鑰給該用戶,即一次就可實(shí)現(xiàn)對(duì)所有公鑰的認(rèn)證,這特別適用于智能電表的密鑰管理。

4 結(jié)束語(yǔ)

本文討論了基于無(wú)線通信的智能電表移動(dòng)抄表系統(tǒng)的數(shù)據(jù)傳輸流程,分析了移動(dòng)抄表過(guò)程中的數(shù)據(jù)安全需求。基于CPK組合公鑰原理,提出了移動(dòng)抄表數(shù)據(jù)安全系統(tǒng)架構(gòu),給出了設(shè)備認(rèn)證、數(shù)據(jù)加密、傳輸差錯(cuò)控制的算法,為供電企業(yè)建立移動(dòng)抄表數(shù)據(jù)安全系統(tǒng),提供了有實(shí)用意義的參考。

參考文獻(xiàn)

[1]陳俊,鄧桂平,戴曉華.基于無(wú)線傳感網(wǎng)絡(luò)的智能電網(wǎng)抄表系統(tǒng)研究[J]. 電測(cè)與儀表, 2010, 47(8):32-35.

[2]鄧攀,韓光輝,范波,盛義發(fā). 一種智能電表的安全通信方案[J]. 電力信息與通信技術(shù), 2015, 13(2):16-21.

[3]劉文軍,王棨,張宗萍,賈崢,蔣丹. TD-LTE智能電網(wǎng)中數(shù)據(jù)安全協(xié)議算法研究[J]. 電測(cè)與儀表,2014, 51(7):90-93.

[4]孟祥萍,周來(lái),王暉,紀(jì)秀,程志明. 面向云計(jì)算的智能電網(wǎng)數(shù)據(jù)安全策略研究[J]. 電測(cè)與儀表, 2015, 52(13):105-110.

[5]刁鳳, 張方國(guó). 智能電表的完整隱私保護(hù)系統(tǒng)[J]. 密碼學(xué)報(bào), 2014, 1(4): 400–409.

[6]鄧輝舫, 鄧文, 田文春, 鄭東曦. CPK認(rèn)證系統(tǒng)的設(shè)計(jì)及實(shí)現(xiàn)[J]. 計(jì)算機(jī)工程, 2008, 29(19): 4920–4922.

[7]張思高, 王麗芬, 蔣澤軍. 基于CPK的安全電子郵件系統(tǒng)的設(shè)計(jì)[J]. 微電子學(xué)與計(jì)算機(jī), 2008, 25(6): 201-204.

[8]劉巧瑜. 基于CPK的云安全身份認(rèn)證和訪問(wèn)控制技術(shù)研究[D]. 西安:西安電子科技大學(xué), 2014, 03.

[9]南湘浩. CPK 組合公鑰體制(v8.0)[J]. 信息安全與通信保密. 2013,34(3):39-44.