多個消息來源得知,最近兩波針對以色列公司的勒索軟件浪潮已經(jīng)被追蹤到是來自伊朗的黑客發(fā)起的。

勒索軟件攻擊自10月中旬以來一直在發(fā)生,本月升級,并多次以以色列為目標。

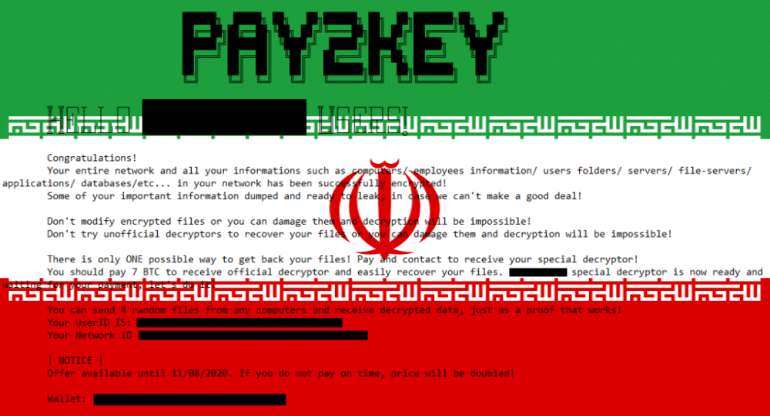

以色列各種規(guī)模的公司都成為了使用Pay2Key和WannaScream勒索軟件攻擊者的目標。

黑客侵入了公司網(wǎng)絡(luò),竊取了公司數(shù)據(jù),加密了文件,并要求支付巨額費用來提供解密密鑰。

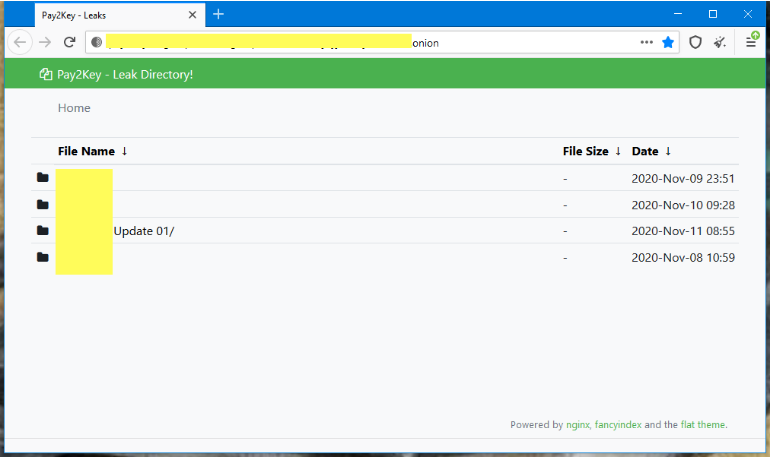

此外,位于以色列的網(wǎng)絡(luò)安全咨詢公司Konfidas的創(chuàng)始人兼首席執(zhí)行官Ram Levi告訴記者,本周Pay2Key勒索軟件團伙還在黑暗網(wǎng)絡(luò)上發(fā)布了一個“泄露目錄”,該團伙現(xiàn)在正在泄露拒絕支付贖金的公司的數(shù)據(jù)。

勒索軟件WannaScream的攻擊已經(jīng)遍布全球,但以色列安全公司Profero的創(chuàng)始人兼首席執(zhí)行官Omri Segev Moyal告訴記者,這種勒索軟件目前通過“勒索軟件即服務(wù)”(ransomwareas -a- service,簡稱RaaS)模式提供,從勒索軟件開發(fā)商那里租用勒索軟件的一個組織,把目標對準了以色列公司。

Profero是當?shù)匾患野踩荆壳罢跒樵S多陷入困境的以色列公司提供事件響應(yīng)(IR)服務(wù),他今天表示,它追蹤了以色列公司向伊朗加密貨幣交易所Excoino的幾筆付款。

“無論是WannaScream還是Pay2Key勒索軟件,其總體復(fù)雜性都非常一般。Pay2Key的低復(fù)雜度使得我們能夠很容易地跟蹤比特幣的動向,”Moyal告訴記者。

Profero的高管補充說:“我們的團隊確定了位于伊朗的加密貨幣交易所Excoino的退出策略。這種行為對于主要的勒索軟件運營商而言非常罕見。”

Profero的調(diào)查結(jié)果以及Pay2Key和伊朗的威脅行為者之間的聯(lián)系今天也得到了Check Point和第三人的證實。

Check Point是在上周首次發(fā)現(xiàn)Pay2Key勒索軟件的,該公司計劃在周四發(fā)布一份關(guān)于最新發(fā)現(xiàn)和伊朗關(guān)聯(lián)的深度報告。

Moyal認為Pay2Key和WannaScream都是不成熟的操作,這也得到了現(xiàn)實事件證據(jù)的證實。

例如,在一些早期的Pay2Key事件中,勒索軟件的命令和控制服務(wù)器沒有向一些支付了贖金的受害者釋放解密密鑰,導(dǎo)致公司無法恢復(fù)他們的文件。

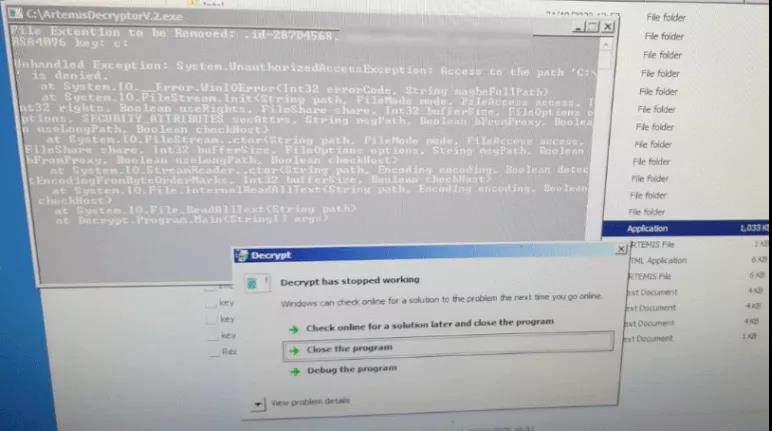

在WannaScream的案例中,勒索軟件解密程序(受害者在支付贖金要求后獲得的用于解密文件的應(yīng)用程序)在某些情況下也出現(xiàn)了錯誤,類似地導(dǎo)致企業(yè)即使付款后也無法恢復(fù)數(shù)據(jù)。

目前還沒有證據(jù)表明Pay2Key或在以色列發(fā)生的WannaScream襲擊與伊朗政府實體有關(guān)。不過,調(diào)查仍在繼續(xù)。