現(xiàn)在,無鑰匙進(jìn)入系統(tǒng)已經(jīng)在很多車型上實(shí)現(xiàn)普及。無鑰匙進(jìn)入系統(tǒng),給消費(fèi)者帶來的印象除了便捷之外,就是安全。不好意思,道高一尺,魔高一丈,真實(shí)情況恐怕要讓大家失望了——在一種全新的“中繼攻擊”面前,傳統(tǒng)的無鑰匙進(jìn)入系統(tǒng)毫無抵抗能力,偷車賊不僅可以輕易打開車門,甚至還可以將車開走。

普通遙控鑰匙的的模擬信號(hào)容易被干擾,而無鑰匙進(jìn)入系統(tǒng)采用的是動(dòng)態(tài)數(shù)字密碼——說得通俗點(diǎn)就是一秒鐘之內(nèi)其密碼會(huì)變化若干次,完全沒有被干擾或破解的可能;而且,無鑰匙進(jìn)入系統(tǒng)的感應(yīng)區(qū)域也就1米左右,所以很多人覺得,無鑰匙進(jìn)入系統(tǒng)的安全性會(huì)更好。

從2016年開始,一種全新的針對(duì)無鑰匙進(jìn)入系統(tǒng)的犯罪方式開始出現(xiàn)。這種方式被稱為“中繼攻擊(Relay Attack)”,最早出現(xiàn)在德國。

整個(gè)盜車過程上圖所示:車主下車鎖門離開車輛去超市、商場等公共場合的時(shí)候,張三攜帶解碼感應(yīng)設(shè)備跟蹤并靠近車主,采集車鑰匙發(fā)射的數(shù)字密碼,李四則攜帶另一臺(tái)中繼設(shè)備站在目標(biāo)車輛旁邊。當(dāng)張三采集的數(shù)字密碼傳輸給李四之后,這個(gè)時(shí)候車上的解碼系統(tǒng)就會(huì)誤以為李四身上攜帶的解碼感應(yīng)設(shè)備是“車鑰匙”,李四可以輕松開啟車門甚至是將車開走。

由于無鑰匙進(jìn)入系統(tǒng)的有效距離只有1米左右,所以車主諸如在超市排隊(duì)等待付款的時(shí)候,是罪犯的最佳貼身下手時(shí)機(jī)。在有些被記錄的案例中,犯罪分子甚至是在夜間,站在車主住宅的窗外就成功將車鑰匙密碼信號(hào)“中繼”了。整個(gè)犯罪過程中,罪犯不需要破解任何密碼,只不過是扮演“無線電動(dòng)態(tài)數(shù)字密碼的搬運(yùn)工”,這讓無鑰匙進(jìn)入系統(tǒng)的動(dòng)態(tài)加密系統(tǒng)形同虛設(shè)。

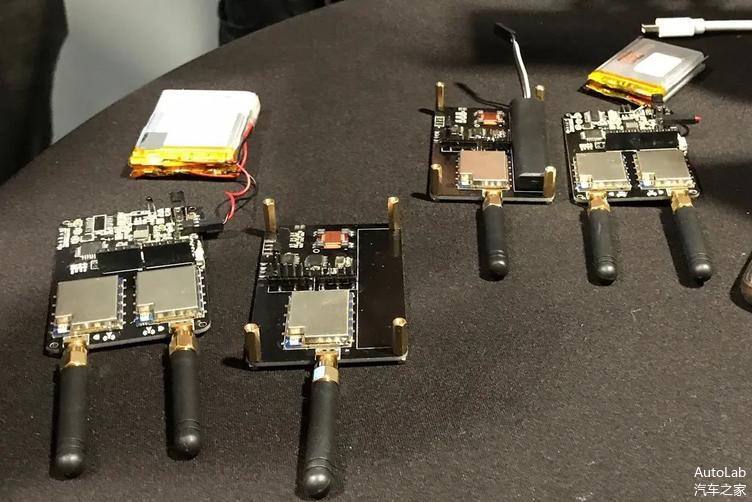

在英國,這么一套中繼設(shè)備80英鎊就能買到。英國和德國警方用這套工具,測試了多家汽車制造商的車輛,受測試車輛無一幸免——最快的是奧迪TT,僅用2秒鐘就搞定。警方表示,目前沒有太好的辦法來防范這種盜車方式。

如此看來,普通遙控鑰匙的安全性反而在無鑰匙進(jìn)入系統(tǒng)之上了——哪怕再不濟(jì),只要鎖車之后挨個(gè)檢查車門,就能避免被盜。

最狗血的是,起亞曾經(jīng)想出一個(gè)應(yīng)對(duì)方案,即定做一批信號(hào)屏蔽鑰匙袋,每個(gè)賣10英鎊,下車鎖門之后,車主只要將車鑰匙放進(jìn)這個(gè)小袋子內(nèi),就能屏蔽無線電信號(hào)外泄;走到車邊之后,再把鑰匙拿出袋子來,開門點(diǎn)火走人……是不是感覺超無語?

在中繼攻擊面前,車企們的表現(xiàn)就是這么無助。如今這個(gè)難題被海拉破解了,車企們還不趕緊過來跪拜?

海拉的技術(shù)叫“UWB超寬帶智能車輛進(jìn)入系統(tǒng)”,我更喜歡將其稱為“超寬帶數(shù)字車鑰匙”。這項(xiàng)技術(shù)的防盜原理對(duì)于中繼攻擊簡直就是技術(shù)上的碾壓,而且相當(dāng)粗暴!

該技術(shù)其實(shí)是通過判斷電波發(fā)射和接收之間的時(shí)間來確定車鑰匙(或手機(jī))離車的位置。原則上車內(nèi)只要安裝三個(gè)發(fā)射接收單元,就能確認(rèn)鑰匙所在的三維位置,完全不受建筑還有天氣的影響。

當(dāng)車鑰匙離開車輛2米后,車輛會(huì)自動(dòng)上鎖。當(dāng)車主在商場麥當(dāng)勞點(diǎn)餐的時(shí)候,攜帶中繼攻擊設(shè)備的張三出現(xiàn)了,他成功地和車邊的李四建立了中繼連接。車輛發(fā)射的動(dòng)態(tài)密鑰被中繼給張三,車主身上的智能手機(jī)鑰匙也發(fā)出了密鑰回應(yīng),但是這電波一來一回,耗的時(shí)間有點(diǎn)長,系統(tǒng)就判斷車主不在車邊,于是拒絕開門。

對(duì)于偷車賊而言,你可以繼續(xù)保持“中繼”,但是卻無法“攻擊”了。畢竟中繼的原理就是電波遠(yuǎn)距離傳輸,電波每秒30萬公里的傳輸速度是個(gè)繞不過去的坎。

在2021上海車展上,我認(rèn)為海拉的“超寬帶數(shù)字車鑰匙”是“最有價(jià)值技術(shù)”,完全區(qū)別于不能進(jìn)入實(shí)際應(yīng)用的概念和噱頭。一句話,希望該技術(shù)早點(diǎn)落地配套。