對(duì)付勒索軟件的方法主要以預(yù)防和響應(yīng)為主。但是,檢測勒索軟件對(duì)于保護(hù)企業(yè)組織同樣重要。我們可以將勒索軟件檢測理解為勒索軟件體系化防護(hù)的事中階段,即勒索軟件已滲透到系統(tǒng)內(nèi)部,但還未大規(guī)模爆發(fā)。在這一階段可以通過應(yīng)用有效的監(jiān)測防護(hù)手段,一方面防護(hù)的針對(duì)性較強(qiáng),另一方面能夠降低勒索軟件爆發(fā)所產(chǎn)生的較嚴(yán)重后果。

勒索軟件的檢測技術(shù)通常可以分為兩大類:

基于終端、網(wǎng)絡(luò)的惡意樣本及惡意行為檢測:這種檢測行為具有較強(qiáng)的通用性,即將勒索軟件作為攻擊的一種進(jìn)行防護(hù),一般殺毒軟件或者服務(wù)器安全工具也具備對(duì)勒索軟件的識(shí)別,這種產(chǎn)品用戶可以優(yōu)先選擇。

專有勒索軟件檢測技術(shù):隨著勒索軟件威脅逐步增加,安全廠商也不斷推出專門針對(duì)勒索軟件的檢測產(chǎn)品或檢測工具,這種產(chǎn)品可作為針對(duì)性勒索軟件防護(hù)的產(chǎn)品,在完成基礎(chǔ)部署后進(jìn)一步采購應(yīng)用。

本文將介紹目前業(yè)界常用的五種勒索軟件檢測方法,并對(duì)其應(yīng)用優(yōu)缺點(diǎn)進(jìn)行分析。

靜態(tài)文件分析

如果企業(yè)的一臺(tái)關(guān)鍵服務(wù)器上觸發(fā)了警報(bào),但警報(bào)信息相當(dāng)籠統(tǒng),只是報(bào)告某文件可能是惡意軟件。更糟糕的是,如果文件的哈希值不在VirusTotal(一個(gè)提供免費(fèi)的可疑文件分析服務(wù)的網(wǎng)站)上,那么安全分析師將無法在網(wǎng)上找到任何信息來確定該文件是不是惡意文件。

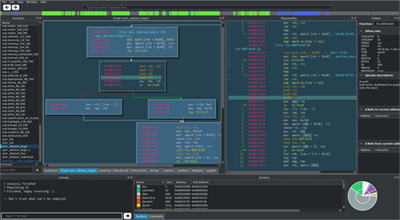

這時(shí)候,要查看該文件是否可能是勒索軟件(或任何惡意軟件),最優(yōu)選擇就是進(jìn)行靜態(tài)文件分析。靜態(tài)文件分析是一種惡意軟件分析方法,它主要查看可執(zhí)行文件是否可疑,但并不實(shí)際運(yùn)行代碼。

面對(duì)勒索軟件,靜態(tài)文件分析會(huì)查找已知的惡意代碼序列或可疑字符串,比如經(jīng)常被盯上的文件擴(kuò)展名和勒索信中所用的常用詞。分析工具會(huì)標(biāo)記可執(zhí)行文件中的可疑部分,可用于檢查文件中的嵌入字符串、庫、導(dǎo)入內(nèi)容及其他攻陷指標(biāo)(IOC)。不過此項(xiàng)檢測手段需要依賴于針對(duì)勒索軟件構(gòu)建的威脅情報(bào)體系,不斷增擴(kuò)展名、可疑字符串等。同時(shí),此項(xiàng)手段需人工處置的比例較大,產(chǎn)品化可能較低。

靜態(tài)惡意軟件分析檢測實(shí)例

優(yōu)點(diǎn):

識(shí)別率較高,誤報(bào)率低;

可以相對(duì)有效地識(shí)別已知勒索軟件;

可以在勒索攻擊執(zhí)行前阻止攻擊,因此并不加密文件。

缺點(diǎn):

主要依靠手動(dòng)分析,很費(fèi)時(shí),產(chǎn)品化程度不足;

可以使用打包器/加密器(Packer/Crypter)或只需將字符換成數(shù)字或特殊字符,即可輕松繞過。

常見文件擴(kuò)展名檢測

借助文件訪問監(jiān)控工具,組織可以將已知勒索軟件的擴(kuò)展名文件重命名操作列入黑名單,或者使用這類擴(kuò)展名的新文件一旦創(chuàng)建,就發(fā)出警報(bào)。

比如說,Netapp的文件訪問監(jiān)控工具讓你可以阻止某些類型的擴(kuò)展名保存在存儲(chǔ)系統(tǒng)和共享區(qū)上,比如WannaCry勒索軟件(。wncry)。其他勒索軟件黑名單解決方案包括ownCloud或Netwrix。

研究人員已針對(duì)勒索軟件擴(kuò)展名整理出眾多列表,包括附有常見勒索軟件擴(kuò)展名的列表。可以較為方便的獲取使用。不過此項(xiàng)檢測手段也僅針對(duì)已知的勒索軟件,對(duì)于勒索軟件的變種防護(hù)能力較差。此手段可以作為一個(gè)基礎(chǔ)性防護(hù)工具,與用戶部署的終端安全產(chǎn)品形成聯(lián)動(dòng)。

優(yōu)點(diǎn):

采用黑名單模式,檢測誤報(bào)率低;

可較有效對(duì)付常見已知勒索軟件;

不會(huì)對(duì)正常應(yīng)用系統(tǒng)造成損壞。

缺點(diǎn):

可輕松繞過,難以識(shí)別采用新擴(kuò)展名的勒索軟件;

很難找到擁有擴(kuò)展名黑名單功能的文件監(jiān)控工具。

蜜罐文件

蜜罐文件是故意放到共享文件夾/位置的虛假文件,以便檢測可能存在的攻擊者。一旦蜜罐文件被打開,就發(fā)出警報(bào)。比如說,一個(gè)名為passwords.txt的文件可以用作工作站上的蜜罐文件。目前,我國主流安全廠商推出的勒索軟件防護(hù)方案中,都已采用此種方式進(jìn)行防護(hù),例如安天、安恒、奇安信、深信服等。

創(chuàng)建快速簡便的蜜罐文件的一種常見方法是使用Canarytokens。Canarytokens是Canary 公司提供的一款免費(fèi)工具,可將令牌(獨(dú)特的標(biāo)識(shí)符)嵌入到文檔中,比如Microsoft Word、Microsoft Excel、Adobe Acrobat、圖片和目錄文件夾等更多文檔中。

優(yōu)點(diǎn):

可以檢測出靜態(tài)引擎無法捕獲的未知勒索軟件。

缺點(diǎn):

存在誤報(bào),因?yàn)槟承┖戏ǔ绦蚝陀脩粢部赡芙佑|誘餌文件;

如果勒索軟件接觸誘餌文件,重要數(shù)據(jù)文件將被主動(dòng)加密;

如果勒索軟件跳過隱藏的文件/文件夾或攻擊特定文件夾,即可繞過。

動(dòng)態(tài)監(jiān)控批量文件操作

通過監(jiān)控文件系統(tǒng)以查找批量文件操作(比如重命名、寫入或刪除),安全人員也可以捕獲實(shí)時(shí)發(fā)生的勒索軟件攻擊,甚至可以自動(dòng)阻止攻擊。

文件完整性監(jiān)控(FIM)工具可以幫助你以這種方式檢測勒索軟件。FIM將文件的最新版本與已知、受信任的“基準(zhǔn)版本”進(jìn)行比對(duì),以此驗(yàn)證和核實(shí)文件;如果文件被篡改、更新或刪除,就發(fā)出警報(bào)。動(dòng)態(tài)監(jiān)控文件操作需要有一套文件的保管清單。

市面上有眾多免費(fèi)的開源FIM工具,比如OSSEC和Samhain File Integrity,其他解決方案擁有實(shí)時(shí)修復(fù)功能,因此可以通過威脅自動(dòng)響應(yīng)立即阻止檢測到的勒索軟件。

優(yōu)點(diǎn):

可以檢測出靜態(tài)引擎無法捕獲的勒索軟件。

缺點(diǎn):

如果超過定義的限制閾值,文件可能會(huì)被加密,影響業(yè)務(wù)開展;

如果勒索軟件在加密操作之間添加延遲,或生成多個(gè)進(jìn)程來加密成批/成組文件,可輕松繞過該檢測方式。

測量文件數(shù)據(jù)的變化(熵)

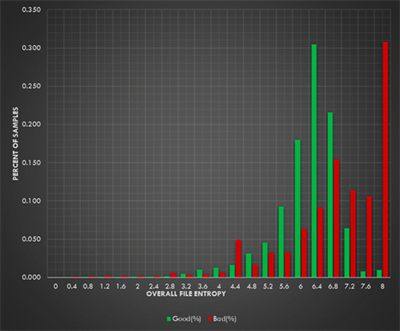

在網(wǎng)絡(luò)安全界,文件的熵是指一種測量隨機(jī)性的特定指標(biāo),名為“香農(nóng)熵”(Shannon Entropy):典型的文本文件有較低的熵,而加密或壓縮的文件有較高的熵。換句話說,通過跟蹤文件的數(shù)據(jù)變化率,安全人員就可以確定文件是否經(jīng)過加密。使用文件熵可以實(shí)現(xiàn)檢測并阻止加密個(gè)人文件的非法進(jìn)程。測量文件熵的工具還可以在多次標(biāo)記修改、出現(xiàn)重大變化后快速阻止惡意進(jìn)程。

合法文件的熵與惡意文件的熵對(duì)比

優(yōu)點(diǎn):

可以檢測出靜態(tài)引擎無法捕獲的勒索軟件;

誤報(bào)率低于以上提到的動(dòng)態(tài)檢測手段。

缺點(diǎn):

對(duì)終端設(shè)備的CPU資源占用率高;

文件將被加密,直至達(dá)到一定水平的可信度,因此無法阻止所有勒索破壞;

如果攻擊者僅加密文件的一部分或分塊加密,可輕松繞過該檢測模式。

結(jié)語:

檢測勒索軟件可能很棘手,攻擊者會(huì)使用多種混淆手法讓勒索軟件規(guī)避檢測,新的勒索軟件變體每天都在出現(xiàn)。因此,企業(yè)需要使用多種不同的勒索軟件檢測手段,并充分了解每種手段的優(yōu)缺點(diǎn)。

此外,安全人員要始終假設(shè)勒索攻擊會(huì)成功。因此企業(yè)需要隨時(shí)確保有適當(dāng)?shù)睦账鬈浖A(yù)防和恢復(fù)策略。隨著勒索攻擊能力向高層次發(fā)展,其攻擊的流程化、能力化已經(jīng)與APT趨同,因此針對(duì)勒索攻擊防護(hù)體系建設(shè)需要形成持續(xù)的預(yù)測、防護(hù)、檢測、響應(yīng),依照攻擊發(fā)生的狀態(tài),可分為勒索防護(hù)策略建立、勒索攻擊事前防護(hù)、勒索攻擊識(shí)別阻斷、勒索攻擊應(yīng)急響應(yīng)。

更多信息可以來這里獲取==>>電子技術(shù)應(yīng)用-AET<<