一直以來,ZTNA(零信任網(wǎng)絡(luò)訪問)與微隔離兩種技術(shù)被認(rèn)為是零信任架構(gòu)落地的兩個重要基石,ZTNA主要用于解決業(yè)務(wù)外部訪問安全接入問題,微隔離則用于解決業(yè)務(wù)內(nèi)部流量安全交互問題。但是在這種應(yīng)用模式中,ZTNA與微隔離通常會分別獨立部署,在相互協(xié)同配合時會存在較大的“縫隙”,這就給了攻擊者繞過零信任策略的可乘之機(jī)。

日前,薔薇靈動研發(fā)出一款創(chuàng)新設(shè)計的統(tǒng)一微隔離產(chǎn)品,通過融合傳統(tǒng)ZNTA技術(shù)和微隔離技術(shù)的應(yīng)用特點,幫助用戶在一個統(tǒng)一平臺上,通過一套完整的身份規(guī)則和策略規(guī)則,實現(xiàn)對企業(yè)全部網(wǎng)絡(luò)流量(南北向+東西向)的零信任化管理,并實現(xiàn)全網(wǎng)精細(xì)化的安全策略編排。

統(tǒng)一化應(yīng)用將是大勢所趨

研究機(jī)構(gòu)Gartner在其今年2月發(fā)布的《2022年ZTNA市場指南報告》中指出:微隔離可能被當(dāng)作獨立的產(chǎn)品提供,也可能直接和ZTNA產(chǎn)品整合在一起。ZTNA供應(yīng)商應(yīng)該積極嘗試為數(shù)據(jù)中心用戶提供融合微隔離技術(shù)的一體化解決方案,從而打破兩種分段技術(shù)的區(qū)隔。

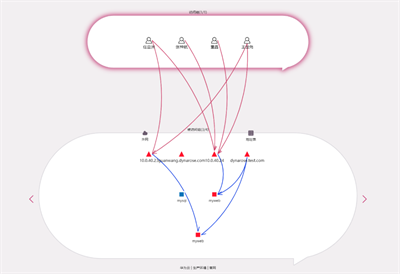

以企業(yè)數(shù)據(jù)中心為例,這是零信任需要保護(hù)的最重要對象。數(shù)據(jù)中心的流量可分為兩類,一類是南北向流量(占比約30%),一類是東西向流量(占比約70%)。微隔離可以將全部東西向流量零信任化(基于ID的最小權(quán)限訪問),但是對于南北向流量管理則沒有很好辦法。目前,我國企業(yè)數(shù)據(jù)中心的入口建設(shè)事實上非常多樣,通過微隔離產(chǎn)品,能夠看到來自各種入口的南北向流量,如本地辦公網(wǎng)、遠(yuǎn)程分支、VPN以及堡壘機(jī)等,而這些流量都是非零信任的。在這種情況下,微隔離技術(shù)只能基于IP地址段,給出一個非常寬泛的訪問權(quán)限。因為沒有具體的身份信息,微隔離無法對其來源做進(jìn)一步驗證,更無法基于其角色給出細(xì)粒度的訪問權(quán)限。

有觀點認(rèn)為,ZTNA技術(shù)可以對南北向流量進(jìn)行檢測,微隔離只要放開就可以。但事實上,當(dāng)下的ZTNA應(yīng)用還不普及,大量的業(yè)務(wù)并不通過ZTNA進(jìn)入,甚至很多用戶還沒有部署ZTNA。即便是通過ZTNA接入的流量,微隔離也不應(yīng)該直接放行,而是應(yīng)該根據(jù)其訪問的業(yè)務(wù)訴求,嚴(yán)格限制其在內(nèi)部的訪問空間,這樣能夠避免ZTNA成為新的攻擊點。一旦ZTNA被突破乃至被控制,微隔離還可以構(gòu)建起縱深防御體系,和ZTNA網(wǎng)關(guān)形成異構(gòu)。

目前,我們可以看到,以Zscaler為代表的各大ZTNA廠商都在積極嘗試打通和微隔離之間的邊界,從而構(gòu)建統(tǒng)一的零信任網(wǎng)絡(luò)。可以認(rèn)為,各種零信任技術(shù)的獨立應(yīng)用模式將會改變,統(tǒng)一化部署將會成為零信任技術(shù)應(yīng)用未來發(fā)展的大勢所趨。

實現(xiàn)5大維度的統(tǒng)一

據(jù)薔薇靈動介紹,其最新發(fā)布的統(tǒng)一微隔離方案,是一種在傳統(tǒng)微隔離與ZTNA技術(shù)基礎(chǔ)上發(fā)展起來的,可以打通企業(yè)辦公網(wǎng)和數(shù)據(jù)中心網(wǎng)絡(luò),為用戶提供端到端的安全分析與統(tǒng)一身份控制的新一代零信任應(yīng)用產(chǎn)品,其中的統(tǒng)一包含了五大方面內(nèi)涵:

01 實現(xiàn)辦公網(wǎng)與數(shù)據(jù)中心的統(tǒng)一

統(tǒng)一微隔離可以將辦公網(wǎng)與數(shù)據(jù)中心的邊界打開,將企業(yè)的全部基礎(chǔ)設(shè)施(包括公有云和遠(yuǎn)程辦公終端)整合成一張統(tǒng)一的網(wǎng)絡(luò),然后進(jìn)行統(tǒng)一的策略管理。這將有效改變企業(yè)過去一直以來“做拼圖、建孤島”式的安全管理窘境。

02 實現(xiàn)各種身份屬性的統(tǒng)一

統(tǒng)一微隔離將人、設(shè)備、網(wǎng)絡(luò)、業(yè)務(wù)、數(shù)據(jù)的身份屬性完全打通,并進(jìn)行統(tǒng)一管理,讓用戶基礎(chǔ)設(shè)施中的每一個要素,都能夠不受位置、環(huán)境、網(wǎng)絡(luò)的約束,擁有一個唯一的身份標(biāo)識。這種對全要素進(jìn)行身份化網(wǎng)絡(luò)標(biāo)識與管理的能力,可以幫助用戶構(gòu)建覆蓋全要素的統(tǒng)一零信任網(wǎng)絡(luò)。

03 實現(xiàn)網(wǎng)絡(luò)策略統(tǒng)一

統(tǒng)一微隔離允許用戶對整個基礎(chǔ)設(shè)施做軟件定義策略管理,通過一套統(tǒng)一的微隔離策略,對全部網(wǎng)絡(luò)流量進(jìn)行統(tǒng)一管理,用戶可以用一條策略直接描述出跨部門、跨崗位的業(yè)務(wù)訪問權(quán)限,而這樣的訪問控制要求,在過去要在若干分散的安全產(chǎn)品上通過組合式策略才能達(dá)成。

04 實現(xiàn)安全數(shù)據(jù)統(tǒng)一

對全局安全數(shù)據(jù)進(jìn)行統(tǒng)一管理和分析是體系化安全建設(shè)的必然要求,也是等級保護(hù)2.0標(biāo)準(zhǔn)體系中的重要組成部分,但是在實際應(yīng)用中往往很難實現(xiàn)。統(tǒng)一微隔離方案可以基于其統(tǒng)一微隔離網(wǎng)絡(luò)和統(tǒng)一身份空間、統(tǒng)一策略空間的框架能力加持,將全部流量建立起一份全局關(guān)聯(lián)、全局索引,并且是按照用戶身份和業(yè)務(wù)信息進(jìn)行整理和呈現(xiàn)的統(tǒng)一安全數(shù)據(jù)視圖,這將使安全運營工作變得更加便捷和有效。

05 實現(xiàn)與零信任平臺統(tǒng)一

統(tǒng)一微隔離可以在一個統(tǒng)一平臺上同時解決了外部業(yè)務(wù)安全接入與內(nèi)部流量安全訪問兩個問題,避免了現(xiàn)有架構(gòu)下的協(xié)同縫隙,真正做到全局統(tǒng)一業(yè)務(wù)分析和全局統(tǒng)一精細(xì)化策略編排,這是對零信任技術(shù)發(fā)展的一次積極創(chuàng)新,也是未來零信任技術(shù)發(fā)展的重要方向。

更多信息可以來這里獲取==>>電子技術(shù)應(yīng)用-AET<<