世界經(jīng)濟(jì)論壇《2022年全球風(fēng)險報告》曾指出,,隨著整個社會不斷向數(shù)字世界遷移,網(wǎng)絡(luò)安全威脅也在不斷加劇,,掌握主動權(quán)的攻擊者經(jīng)常給組織帶來數(shù)千萬甚至數(shù)億美元的直接損失,同時次生災(zāi)害所造成的損失更難以用金錢來衡量。

以完整的網(wǎng)絡(luò)攻擊事件為例,,直接損失往往更容易觀察,,比如因攻擊事件造成的系統(tǒng)癱瘓所帶來的業(yè)務(wù)連續(xù)性損失,,比如某調(diào)研機(jī)構(gòu)認(rèn)為銀行業(yè)關(guān)鍵業(yè)務(wù)中斷1分鐘,,就會帶來27萬美元損失,。與之相反的是因攻擊所帶來的次生災(zāi)害通常不容易被觀察,,比如企業(yè)信譽(yù)受損,,潛在的數(shù)據(jù)泄露所帶來的持續(xù)影響等,評估這部分的損失,,我們只能采用更加主動的方式,。

日前,外部攻擊面管理廠商零零信安發(fā)布了一款名為00SEC-D&D數(shù)據(jù)泄露報警系統(tǒng),,顧名思義,,該系統(tǒng)可以監(jiān)測組織是否存在數(shù)據(jù)泄露情況,今天我們就聊聊這款產(chǎn)品的安全價值,。

為什么要做數(shù)據(jù)泄露監(jiān)測工作,?

有這樣兩個案例:

案例一,發(fā)生在今年年初,,基于已知的數(shù)據(jù)泄露,,英國陸軍在線募兵網(wǎng)站不得不緊急關(guān)閉。事件中,,有100多名新兵的個人數(shù)據(jù)被情報人員發(fā)現(xiàn)出現(xiàn)在“在線論壇”上公開出售,,隨后英國國防部責(zé)令相關(guān)安全部門對網(wǎng)站安全性進(jìn)行調(diào)查。

這一事件中,募兵網(wǎng)站被緊急關(guān)閉,,是基于在線系統(tǒng)可能出現(xiàn)安全漏洞的擔(dān)憂,,由于關(guān)閉舉措,在此期間英國陸軍只能依靠其他辦法來征募新兵,。

案例二,,就在不久前,在基于葡萄牙武裝力量總參謀部的一次網(wǎng)絡(luò)攻擊后,,數(shù)百份北約機(jī)密文件已被確認(rèn)出現(xiàn)在“在線論壇”上公開出售,。針對此次事件,葡萄牙議會成員對泄露的機(jī)密軍事文件以及該國情報部門未能及時發(fā)現(xiàn)高度嚴(yán)重的違規(guī)行為表示驚訝,。

據(jù)報道,,該事件將很快舉行聽證會,披露顯示,,受影響的葡萄牙高級軍事機(jī)構(gòu)使用的是氣隙系統(tǒng),,但可能在某些時候他們違反了自己的行動規(guī)則。

以上兩個案例有著相同的既定事實,,即對網(wǎng)絡(luò)安全具有極高要求的組織也難受成為安全事件的主角,。從技術(shù)上來解釋的話,組織通過一定的安全基線建設(shè),,可以解決絕大多數(shù)的網(wǎng)絡(luò)攻擊,,但絕不意味著他們能夠解決所有的網(wǎng)絡(luò)攻擊。

從整體的網(wǎng)絡(luò)安全投資管理維度來講,,數(shù)據(jù)泄露監(jiān)測工作實際上則可視為解決整體風(fēng)險當(dāng)中的“殘余風(fēng)險”的組成部分,,從另外一個視角來輔助主動建設(shè)安全。

當(dāng)然,,對于做好數(shù)據(jù)泄露監(jiān)測工作實際上也有著法律方面的合規(guī)要求,,比如我國的《數(shù)據(jù)安全法》要求組織對數(shù)據(jù)泄露進(jìn)行監(jiān)測、預(yù)警,、研判,;《個人信息保護(hù)法》要求對可能發(fā)生個人信息泄露立即采取補(bǔ)救措施,并進(jìn)行相關(guān)通告,。

對于出海企業(yè)而言同樣受到各國家地區(qū)的相關(guān)法律制約,,如歐盟《通用數(shù)據(jù)保護(hù)條例》則要求組織在數(shù)據(jù)泄露事件發(fā)生后的72小時內(nèi)通告監(jiān)管部門,并提供詳細(xì)事件報告,,違反該法規(guī)將企業(yè)將最高被處以2000萬歐元(約 1.5 億人民幣)或全球4%營業(yè)額罰款(以高者為準(zhǔn)),。

在法律合規(guī)方面的典型案例當(dāng)屬Facebook在過去幾年時間內(nèi)經(jīng)歷的一系列數(shù)據(jù)泄露風(fēng)波,比如近日他們剛與美國執(zhí)法機(jī)構(gòu)達(dá)成了50億美元罰金的和解協(xié)議,,最終“劍橋分析事件”宣告終結(jié),。在此之前,,F(xiàn)acebook還因多起泄露用戶數(shù)據(jù)事件曾在全球多地遭到處罰,如愛爾蘭,、巴西,、英國等地。

也就是說,,從法律合規(guī)層面來講,,組織不去做數(shù)據(jù)泄露監(jiān)測,僅僅依靠對已知的安全事件進(jìn)行應(yīng)急響應(yīng),,將處于被動局面,,就很有可能觸發(fā)高額罰款。

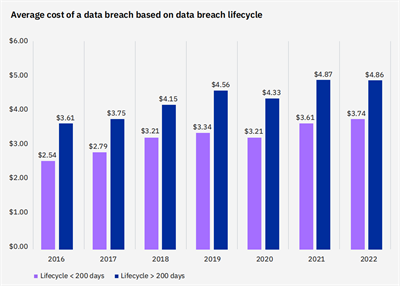

對于組織能夠盡早地發(fā)現(xiàn)自身的數(shù)據(jù)泄露發(fā)生,,IBM發(fā)布的《2022年數(shù)據(jù)泄露成本報告》則有一定的發(fā)言權(quán),。該報告指出,組織一側(cè)通常要用277天才能識別和控制數(shù)據(jù)泄露事件,,其中數(shù)據(jù)泄露生命周期如果超過200天,,其數(shù)據(jù)泄露成本為486萬美元,低于200天的話,,則會降至374萬美元,。

這就意味著,組織能夠提前獲悉自身數(shù)據(jù)泄露的發(fā)生,,就可以大幅縮減組織因此產(chǎn)生的各項違規(guī)支出,。

綜上所述,我們從安全本質(zhì),、法律合規(guī),、成本支出三個維度分析了數(shù)據(jù)泄露監(jiān)測工作的價值,但綜合解釋只有一條,,它的價值是正向的,。且從公開披露信息來看,,全球每天至少發(fā)生10起數(shù)據(jù)泄露事件,,考慮真實數(shù)據(jù)泄露事件要遠(yuǎn)大于此數(shù)字,組織在這方面的投入存在一定高度的必要性,。

外部攻擊面管理技術(shù)的落地實踐

堪比情報機(jī)構(gòu)的數(shù)據(jù)泄露監(jiān)測能力

那么組織如何做好數(shù)據(jù)泄露監(jiān)測工作,,零零信安則從外部攻擊面管理(EASM)的視角給出了答案。零零信安00SEC-D&D數(shù)據(jù)泄露報警系統(tǒng)的正式發(fā)布,,就可以勝任這一工作,。

Gartner曾在此前發(fā)布《新興技術(shù):外部攻擊面管理關(guān)鍵洞察》中對外部攻擊面管理進(jìn)行了一系列詳細(xì)的描述,具體包含以下幾點(diǎn):資產(chǎn)的識別及清點(diǎn),、漏洞修復(fù)及暴露面管控,、云安全與治理,、數(shù)據(jù)泄漏檢測、子公司風(fēng)險評估,、供應(yīng)鏈/第三方風(fēng)險評估,、并購(M&A)風(fēng)險評估。

可見,,零零信安00SEC-D&D數(shù)據(jù)泄露報警系統(tǒng)實際上正是外部攻擊面管理技術(shù)的細(xì)分能力的落地實踐,。

在零零信安召開的新品發(fā)布會上,其創(chuàng)始人兼CEO王宇指出,,零零信安00SEC-D&D數(shù)據(jù)泄露報警系統(tǒng)核心能力是可提供全網(wǎng)可視性,,無論泄露數(shù)據(jù)隱藏在全球任何匿名的交易市場、論壇,、BLOG,、社交網(wǎng)絡(luò)中,00SEC-D&D數(shù)據(jù)泄露報警系統(tǒng)均可以第一時間獲悉相關(guān)信息,。

“2022.9.12共發(fā)現(xiàn)匿名網(wǎng)絡(luò)資訊信息32,961條,;最近7天共發(fā)現(xiàn)匿名網(wǎng)絡(luò)資訊信息858,435條,增長9%,;最近30天共發(fā)現(xiàn)匿名網(wǎng)絡(luò)資訊信息2,232,609條,。”

以前文的兩個數(shù)據(jù)泄露案例為例,,如在零零信安00SEC-D&D數(shù)據(jù)泄露報警系統(tǒng)加持下,,組織將第一時間,且無需外部力量的參與,,即可從“在線論壇”獲取相關(guān)泄露信息,。

實際上,在上述具體的數(shù)據(jù)泄露案例中,,對于已知的數(shù)據(jù)泄露發(fā)現(xiàn)則歸功于情報人員,,甚至是他國的情報機(jī)構(gòu),這一信息也顯示了數(shù)據(jù)泄露全網(wǎng)監(jiān)測工作對于自身的重要性,。

從產(chǎn)品化的應(yīng)用角度來講,,零零信安將這套系統(tǒng)定位兩大應(yīng)用面,其一是企業(yè)用戶,,產(chǎn)品應(yīng)用僅為自身負(fù)責(zé),;其二是監(jiān)管單位,比如各垂直領(lǐng)域內(nèi)的數(shù)據(jù)泄露事件的監(jiān)管,。

00SEC-D&D數(shù)據(jù)泄露報警系統(tǒng)

對應(yīng)企業(yè)用戶,,其價值相對簡單,用戶可以通過系統(tǒng)7*24小時全網(wǎng)監(jiān)測,,通過全面的智能分析,,第一時間為發(fā)現(xiàn)組織是否存在數(shù)據(jù)泄露情況,。無論是反向的進(jìn)一步夯實安全建設(shè),還是對安全事件本身的研判,、應(yīng)急,,這一工作都具有主動式的深遠(yuǎn)影響。

對于監(jiān)管應(yīng)用而言,,在具體部署應(yīng)用時這套系統(tǒng)本身的能力將被進(jìn)一步釋放,。但同時據(jù)我們所了解,實際上作為一款安全產(chǎn)品,,其實際應(yīng)用時零零信安方面會采取一定的限制措施,,比如限定一定的查詢權(quán)限,從而杜絕產(chǎn)品能力的濫用問題,。

現(xiàn)階段該系統(tǒng)應(yīng)用為查詢獲取方式,,不久之后,系統(tǒng)還將在保留智能化搜索功能,,從而滿足多場景應(yīng)用的前提下,,升級為主動監(jiān)測方式。即無需人員間隔實操,,系統(tǒng)將以自動的方式運(yùn)行,,一旦監(jiān)測到監(jiān)測實體的數(shù)據(jù)泄露情況,便立即告警通知,。

此外,,在零零信安新品發(fā)布會上,另外一款預(yù)發(fā)布的00SEC-O&S數(shù)據(jù)泄露預(yù)警系統(tǒng)還能夠與00SEC-D&D數(shù)據(jù)泄露報警系統(tǒng)進(jìn)行聯(lián)動應(yīng)用,,從而構(gòu)筑組織整體的數(shù)據(jù)安全主動防御策略,。

平臺發(fā)展 持續(xù)升級 擴(kuò)展應(yīng)用

大數(shù)據(jù)智能安全是EASM的核心能力

零零信安創(chuàng)始人兼CEO王宇向安全419介紹稱,外部攻擊面管理的核心能力是將“全量數(shù)據(jù)”與企業(yè)之間形成映射,,從而形成大數(shù)據(jù)智能安全能力,。

據(jù)悉,零零信安此前推出的國內(nèi)首款外部攻擊面管理平臺0.zone,,就源于這一核心能力基礎(chǔ)之上,,而該能力具有一定的壁壘,其分布在數(shù)據(jù)采集,、分析,、處理整個鏈條上。其一也是最直接的體現(xiàn)就是數(shù)據(jù)量,,其二是如何把威脅可視化展現(xiàn),即映射環(huán)節(jié)如何打通各場景化應(yīng)用,。

到目前為止,,0.zone平臺在大數(shù)據(jù)獲取與分析方面已將全網(wǎng)數(shù)據(jù)關(guān)聯(lián)到國內(nèi)數(shù)十萬企業(yè)量級,,涵蓋了主要行業(yè)應(yīng)用領(lǐng)域。據(jù)王宇分享,,這一數(shù)據(jù)還在持續(xù)優(yōu)先和提升,。

王宇也闡述了這方面工作的難點(diǎn),比如各行業(yè)監(jiān)管體系的不同,,會對全量數(shù)據(jù)關(guān)聯(lián)映射造成一定的阻礙,,所以零零信安在技術(shù)上做了大量的課題攻關(guān),從而將外部攻擊面管理技術(shù)順利落地國內(nèi),。

也就是說,,建立在零零信安外部攻擊面管理技術(shù)核心能力之上的00SEC-D&D數(shù)據(jù)泄露報警系統(tǒng)以及00SEC-D&D數(shù)據(jù)泄露報警系統(tǒng),在未來還將通過核心能力的持續(xù)升級,,從而不斷完善它的全局應(yīng)用面,。

在描繪零零信安未來外部攻擊面管理產(chǎn)品路線圖時王宇表示,從國際上外部攻擊面管理發(fā)展趨勢來看,,正呈現(xiàn)擴(kuò)展化應(yīng)用趨勢,,零零信安方面未來將以0.zone外部攻擊面管理SaaS平臺為核心,持續(xù)孵化滿足于客戶真實場景的細(xì)分能力,,持續(xù)推出更加豐富的多元化外部攻擊面數(shù)據(jù)服務(wù),。

與此同時,其產(chǎn)品或數(shù)據(jù)服務(wù)除了服務(wù)具體的客戶之外,,還提供開放式的合作能力,,比如向生態(tài)合作伙伴提供API、數(shù)據(jù)應(yīng)用支持,,用以填補(bǔ)合作伙伴的能力空白,,提升產(chǎn)品安全力。這方面實際上也是近年來安全產(chǎn)業(yè)界的普遍共識,,封閉將會停滯不前,,開放可以令整體產(chǎn)業(yè)不斷提升。

從整個安全產(chǎn)業(yè)來觀察,,面對科技的不斷進(jìn)步及攻擊趨勢對產(chǎn)業(yè)的重塑,,創(chuàng)新實際是網(wǎng)絡(luò)安全的唯一出路,與此同時,,技術(shù)的創(chuàng)新應(yīng)用更不能缺乏貼合實際的落地實踐,。零零信安所處的外部攻擊面管理技術(shù)賽道是從攻擊者視角重新審視網(wǎng)絡(luò)安全的一項創(chuàng)新,其細(xì)分實踐能力的落地應(yīng)用未來幾何我們將拭目以待,。

更多信息可以來這里獲取==>>電子技術(shù)應(yīng)用-AET<<