3 月 21 日消息,CISPA Helmholtz 信息安全中心的安全專家近日發(fā)布報告,稱在用戶數據報協(xié)議(UDP)中發(fā)現(xiàn)安全漏洞,追蹤編號為 CVE-2024-2169,預估影響全球 30 萬臺聯(lián)網主機及其網絡。

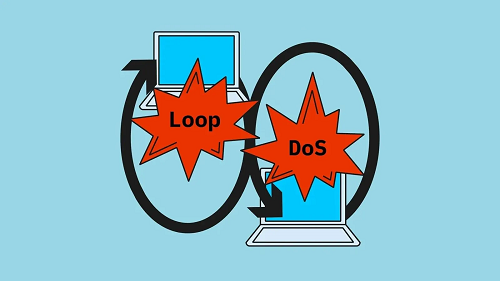

安全專家構建了名為“Loop DoS”的全新拒絕服務攻擊,以應用層協(xié)議為目標,可將網絡服務配對成一個無限的通信環(huán)路,從而產生大量流量。

“Loop DoS”主要利用 UDP 協(xié)議中的漏洞,由于沒有提供足夠的數據包驗證,因此非常容易實現(xiàn) IP 欺騙。

利用該漏洞的攻擊者會創(chuàng)建一個自我持續(xù)機制,無限制地產生過大流量,且無法阻止,從而導致目標系統(tǒng)甚至整個網絡出現(xiàn)拒絕服務(DoS)情況。

Loop DoS 主要依賴 IP 欺騙,可由單臺主機發(fā)送一條信息啟動通信。卡內基梅隆 CERT 協(xié)調中心(CERT / CC)指出,攻擊者利用該漏洞可能會導致三種結果:

易受攻擊的服務超負荷運行,導致服務不穩(wěn)定或無法使用。

對網絡主干進行 DoS 攻擊,導致其他服務網絡中斷。

放大攻擊,包括網絡環(huán)路造成放大的 DOS 或 DDOS 攻擊。

本站內容除特別聲明的原創(chuàng)文章之外,轉載內容只為傳遞更多信息,并不代表本網站贊同其觀點。轉載的所有的文章、圖片、音/視頻文件等資料的版權歸版權所有權人所有。本站采用的非本站原創(chuàng)文章及圖片等內容無法一一聯(lián)系確認版權者。如涉及作品內容、版權和其它問題,請及時通過電子郵件或電話通知我們,以便迅速采取適當措施,避免給雙方造成不必要的經濟損失。聯(lián)系電話:010-82306118;郵箱:[email protected]。