利用安全路由器組網(wǎng)

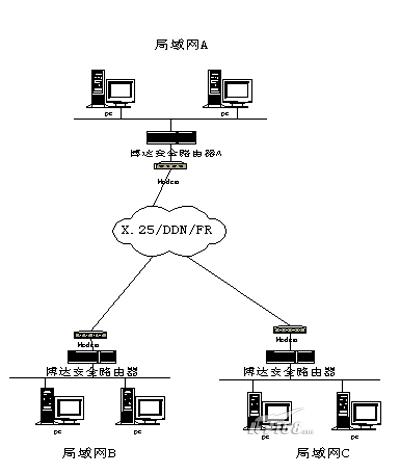

個(gè)大的企業(yè)/公司需要把分布在全國(guó)的各個(gè)分公司或辦事處通過(guò)廣域網(wǎng)聯(lián)系起來(lái),做到相互之間共享信息資源,由于需要在公用的數(shù)據(jù)網(wǎng)上傳輸數(shù)據(jù),眾所周知在公用的數(shù)據(jù)網(wǎng)上傳輸數(shù)據(jù)信息并不是特別的安全。為了提高所傳輸?shù)臄?shù)據(jù)的安全性可以考慮使用安全路由器。安全路由器可以隱藏公司內(nèi)部的網(wǎng)絡(luò)拓?fù)浣Y(jié)構(gòu)圖,同時(shí)還可以加密需要傳輸?shù)臄?shù)據(jù),從而做到即使傳輸?shù)臄?shù)據(jù)在公網(wǎng)上給其它用戶攔截到時(shí),他們也不能通過(guò)IP包來(lái)獲取公司內(nèi)部的網(wǎng)絡(luò)IP地址及了解到內(nèi)部的網(wǎng)絡(luò)拓?fù)浣Y(jié)構(gòu)圖,經(jīng)過(guò)加密的數(shù)據(jù),沒(méi)有專門的解密工具一般的用戶是不可能知道所傳輸?shù)臄?shù)據(jù)包的內(nèi)容。使用安全路由器的網(wǎng)絡(luò)拓?fù)鋱D如下圖所示:

圖 利用安全路由器組網(wǎng)

由于安全路由器具有數(shù)據(jù)加密的功能,局域網(wǎng)上的需要傳輸?shù)臄?shù)據(jù)在通過(guò)安全路由器向外發(fā)送時(shí),安全路由器會(huì)根據(jù)一定的加密算法把數(shù)據(jù)加密,接收到該數(shù)據(jù)的對(duì)端也要使用相同的算法才能把數(shù)據(jù)還原。

安全路由器的IPSec的隧道模式還具有隱藏內(nèi)部網(wǎng)絡(luò)拓?fù)浣Y(jié)構(gòu)圖的功能,安全路由器對(duì)所有需要發(fā)送的IP包,進(jìn)行重新封裝,在原來(lái)的IP包上封裝源和目的網(wǎng)關(guān)的IP地址;目的路由器對(duì)接收到的IP包,先去掉IPSec所增加的IP包頭,然后再根據(jù)IP包的源和目的地址,把該IP包發(fā)送到局域網(wǎng)上的目的主機(jī)上。

如上圖所示,當(dāng)局域網(wǎng)A上的用戶要給局域網(wǎng)B上的用戶發(fā)送數(shù)據(jù)時(shí),首先A用戶的IP報(bào)文通過(guò)出口安全路由器時(shí)被重新打包,在原來(lái)的IP包上封裝源和目的網(wǎng)關(guān)的IP地址,封裝后的IP報(bào)文傳送到目的地B端的安全路由器時(shí),可被自動(dòng)識(shí)別出來(lái),同時(shí)IP報(bào)文重新被解包,最終傳送到B端用戶。

IPSec技術(shù)介紹

IPSec是一個(gè)開放式標(biāo)準(zhǔn)的框架。基于IETF開發(fā)的標(biāo)準(zhǔn),IPSec可以在一個(gè)公共IP網(wǎng)絡(luò)上確保數(shù)據(jù)通訊的可靠性和完整性。IPSec對(duì)于實(shí)現(xiàn)通用的安全策略所需要的基于標(biāo)準(zhǔn)的靈活的解決方案提供了一個(gè)必備的要素。

TCP/IP協(xié)議簇提供了一個(gè)開放式協(xié)議平臺(tái),正將越來(lái)越多的部門和人員用網(wǎng)絡(luò)連接起來(lái),網(wǎng)絡(luò)正在快速地改變著我們工作和生活的方式,但是安全性的缺乏已經(jīng)減慢了聯(lián)網(wǎng)的發(fā)展速度。目前網(wǎng)絡(luò)面臨的各種威脅包括保密數(shù)據(jù)的泄露、完整性的破壞、身份偽裝和拒絕服務(wù)等。

首先是保密數(shù)據(jù)的泄露。一個(gè)罪犯可能會(huì)在公網(wǎng)上竊聽保密性數(shù)據(jù)。這個(gè)可能是目前互相通信之間的最大障礙。沒(méi)有加密,每個(gè)發(fā)送的信息可能被一個(gè)未被授權(quán)的組織所竊聽。由于早期協(xié)議對(duì)安全考慮的匱乏,各種用戶驗(yàn)證信息如用戶名或口令均以明碼在網(wǎng)絡(luò)上傳輸。竊聽者可以很容易得到用戶的帳戶信息。

其次是數(shù)據(jù)完整性的破壞。即使數(shù)據(jù)不是保密的,還要確保數(shù)據(jù)完整性。也許你不在乎別人看見你的交易過(guò)程,但你肯定在意交易是否被篡改。如果一旦你能用向銀行驗(yàn)證你的身份,你一定想確保交易本身的內(nèi)容不會(huì)被以某種方式被修改,如存款數(shù)額不會(huì)被修改。

再次是身份偽裝。除了保護(hù)數(shù)據(jù)本身以外,你肯定還要保護(hù)自己的身份。一個(gè)聰明的入侵者可能會(huì)偽造你的有效身份,存取只限于你本人可存取的保密信息。目前許多安全系統(tǒng)依賴于IP地址來(lái)唯一地識(shí)別用戶。不幸的是,這種系統(tǒng)很容易被欺騙并導(dǎo)致侵入。

另一種威脅是拒絕服務(wù)。一旦聯(lián)網(wǎng)之后,必須確保系統(tǒng)隨時(shí)可以工作。在過(guò)去數(shù)年內(nèi),攻擊者已在TCP/IP協(xié)議簇及其具體實(shí)現(xiàn)中發(fā)現(xiàn)若干弱點(diǎn),以使他們可造成某些計(jì)算機(jī)系統(tǒng)崩潰。

對(duì)于抵抗上述威脅保障網(wǎng)絡(luò)安全并沒(méi)有一個(gè)簡(jiǎn)單的答案。加密和驗(yàn)證是抵抗上述威脅保障的關(guān)鍵服務(wù)。很明顯,如果數(shù)據(jù)在傳輸過(guò)程中加密,那么sniffer就不能偵聽和篡改。而網(wǎng)絡(luò)層驗(yàn)證可以防止身份偽裝和拒絕服務(wù)。如果設(shè)備能正確識(shí)別數(shù)據(jù)的來(lái)源,那么就很難模仿一個(gè)友好的設(shè)備去實(shí)現(xiàn)拒絕服務(wù)的攻擊。

為實(shí)現(xiàn)IP網(wǎng)絡(luò)上的安全,IETF建立了一個(gè)Internet安全協(xié)議工作組負(fù)責(zé)IP安全協(xié)議和密鑰管理機(jī)制的制定。經(jīng)過(guò)幾年的努力,該工作組提出一系列的協(xié)議,構(gòu)成一個(gè)安全體系,總稱為IP Security Protocol,簡(jiǎn)稱為IPSec。

IPSec主要包括兩個(gè)安全協(xié)議AH(Authentication Header)和ESP(Encapsulating Security Payload)及密鑰管理協(xié)議IKE(Internet Key Exchange)。AH提供無(wú)連接的完整性、數(shù)據(jù)發(fā)起驗(yàn)證和重放保護(hù)。ESP 還可另外提供加密。密鑰管理協(xié)議IKE 提供安全可靠的算法和密鑰協(xié)商。這些機(jī)制均獨(dú)立于算法,這種模塊化的設(shè)計(jì)允許只改變不同的算法而不影響實(shí)現(xiàn)的其它部分。協(xié)議的應(yīng)用與具體加密算法的使用取決于用戶和應(yīng)用程序的安全性要求。

IPSec可以為IP提供基于加密的互操作性強(qiáng)高質(zhì)量的通信安全,所支持的安全服務(wù)包括存取控制、無(wú)連接的完整性、數(shù)據(jù)發(fā)起方認(rèn)證和加密。這些服務(wù)在IP上實(shí)現(xiàn),提供IP層或IP層之上的保護(hù)。實(shí)現(xiàn)網(wǎng)絡(luò)層的加密和驗(yàn)證可以在網(wǎng)絡(luò)結(jié)構(gòu)上提供一個(gè)端到端的安全解決方案。這樣終端系統(tǒng)和應(yīng)用程序不需要任何改變就可以利用強(qiáng)有力的安全性保障用戶的網(wǎng)絡(luò)內(nèi)部結(jié)構(gòu)。因?yàn)榧用軋?bào)文類似于通常IP報(bào)文,因此可以很容易通過(guò)任意IP網(wǎng)絡(luò),而無(wú)須改變中間的網(wǎng)絡(luò)設(shè)備。只有終端網(wǎng)絡(luò)設(shè)備才需要了解加密,這可以大大減小實(shí)現(xiàn)與管理的開銷。由于IPSec的實(shí)現(xiàn)位于網(wǎng)絡(luò)層上,實(shí)現(xiàn)IPSec的設(shè)備仍可進(jìn)行正常的IP通信,這樣可以實(shí)現(xiàn)設(shè)備的遠(yuǎn)程監(jiān)控和配置。