摘 要: 隨著物聯(lián)網(wǎng)的飛速發(fā)展及應(yīng)用的不斷深入,其安全和隱私問題變得越來越突出。本文分析了物聯(lián)網(wǎng)各層的隱私安全威脅,對現(xiàn)有的物聯(lián)網(wǎng)隱私保護的技術(shù)和方法進行了對比分析,給出了物聯(lián)網(wǎng)隱私保護的研究方向。

關(guān)鍵詞: 物聯(lián)網(wǎng);隱私保護;匿名化;加密

0 引言

物聯(lián)網(wǎng)概念自提出以來,便受到各界的廣泛關(guān)注。物聯(lián)網(wǎng)技術(shù)是信息產(chǎn)業(yè)的又一次浪潮。目前,物聯(lián)網(wǎng)已經(jīng)在智慧電力、智能家居、醫(yī)療健康、環(huán)境監(jiān)測等領(lǐng)域得到了初步應(yīng)用,正改變著人類的生活和工作方式。

然而,物聯(lián)網(wǎng)的安全與隱私保護問題嚴(yán)重阻礙了物聯(lián)網(wǎng)的發(fā)展,因此研究物聯(lián)網(wǎng)隱私保護,并制定出良好的隱私保護解決方案,對推動物聯(lián)網(wǎng)技術(shù)的普及應(yīng)用具有十分重要的意義。

目前,業(yè)界對物聯(lián)網(wǎng)隱私保護進行了部分研究工作。參考文獻[1]提出了一種基于P2DR2(Policy,Protection,Detection,Response,Restore)的動態(tài)安全防御模型,其方法是采用分層設(shè)計和多種安全機制的思想來應(yīng)對安全威脅。參考文獻[2]提出從技術(shù)和法律兩方面應(yīng)對物聯(lián)網(wǎng)的安全和隱私問題。但對物聯(lián)網(wǎng)安全和隱私保護的系統(tǒng)性研究還不多。本文分析了物聯(lián)網(wǎng)架構(gòu)結(jié)構(gòu)中各層中的隱私威脅,對現(xiàn)有的物聯(lián)網(wǎng)隱私保護方法的利弊進行了對比分析和總結(jié)。

1 物聯(lián)網(wǎng)概述

1.1 物聯(lián)網(wǎng)概念

1999年美國麻省理工學(xué)院(MIT)首次提出了物聯(lián)網(wǎng)(The Internet of Things,IoT)的概念[3]。國際電信聯(lián)盟(ITU)2005年度報告中提到:物聯(lián)網(wǎng)將實現(xiàn)任何時間、任何地點、任何人、任何物體之間的信息通信[4]。物聯(lián)網(wǎng)有3大特征:一是全面感知,即通過RFID(Radio Frequency Identification)和傳感器等傳感設(shè)備隨時隨地獲取物體的相關(guān)數(shù)據(jù)和位置信息;二是可靠傳輸,即通過將物體接入網(wǎng)絡(luò),利用通信網(wǎng)絡(luò),將物體的信息進行可靠的傳輸;三是智能處理,即利用各種智能計算技術(shù),對感知到的海量數(shù)據(jù)和信息進行分析和處理,實現(xiàn)智能化的決策和控制。

1.2 物聯(lián)網(wǎng)體系架構(gòu)

到目前為止,國際上還沒有制定出物聯(lián)網(wǎng)框架體系架構(gòu)標(biāo)準(zhǔn)。現(xiàn)在被業(yè)界廣泛認可的是ITU-T建議的三層架構(gòu),包括應(yīng)用層、網(wǎng)絡(luò)層、感知層,物聯(lián)網(wǎng)架構(gòu)如圖1所示。

物聯(lián)網(wǎng)各層的主要任務(wù)和功能如下:

感知層:完成節(jié)點數(shù)據(jù)收集、物體感知和控制。感知層包含兩個部分:感知節(jié)點和感知層網(wǎng)絡(luò)。感知節(jié)點用來采集數(shù)據(jù)和實現(xiàn)對物體的控制,感知層網(wǎng)絡(luò)將感知節(jié)點采集的數(shù)據(jù)傳送至網(wǎng)關(guān)或?qū)⒅噶畎l(fā)送到感知節(jié)點控制器。

網(wǎng)絡(luò)層:把感知層采集的數(shù)據(jù)傳輸至處理層,處理層再對數(shù)據(jù)進行加工處理。數(shù)據(jù)傳輸主要通過2G、3G等網(wǎng)絡(luò)設(shè)施實現(xiàn)。處理層采用數(shù)據(jù)挖掘技術(shù)對數(shù)據(jù)進行分類、聚合和處理。

應(yīng)用層:根據(jù)具體行業(yè)和用戶需求,實現(xiàn)具體的物聯(lián)網(wǎng)服務(wù)。目前物聯(lián)網(wǎng)提供的服務(wù)有:智慧農(nóng)業(yè)、智慧城市、環(huán)境監(jiān)測、工業(yè)控制等。

2 物聯(lián)網(wǎng)安全隱私威脅

物聯(lián)網(wǎng)的隱私威脅大致分為兩類:基于數(shù)據(jù)的安全威脅和基于位置的安全威脅。基于數(shù)據(jù)的安全威脅包括數(shù)據(jù)傳輸、中間處理結(jié)果等數(shù)據(jù)丟失泄露,主要發(fā)生在感知層和處理層。基于位置的隱私威脅包括RFID閱讀器位置隱私、RFID使用者位置隱私,物聯(lián)網(wǎng)傳輸節(jié)點信息時,節(jié)點信息就有可能被跟蹤或泄露。

2.1感知層的安全威脅

感知層面臨的威脅主要有針對無線傳感網(wǎng)絡(luò)WSN(Wireless Sensor Network)的安全威脅和針對射頻識別(RFID)的安全威脅。

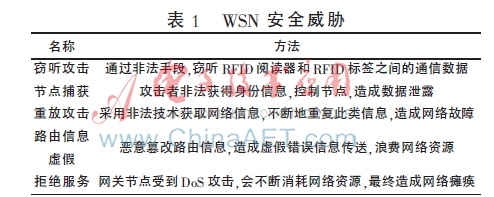

(1)針對WSN的安全威脅

WSN的安全威脅主要是傳感節(jié)點的數(shù)據(jù)采集和傳輸安全。由于傳感節(jié)點大多部署在無人監(jiān)控的環(huán)境,無線本身存在開放性,因此無線傳輸易受到外界干擾和非法用戶攻擊。針對WSN的主要威脅如表1所示。

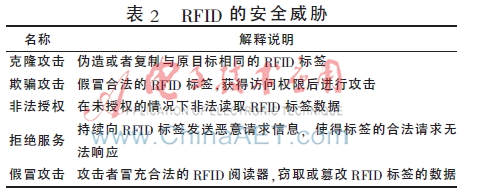

(2)針對RFID的安全威脅

RFID的安全威脅主要指在RFID閱讀器和標(biāo)簽進行通信時遭到的攻擊,此類攻擊通常會導(dǎo)致用戶隱私泄露。此外,還由于RFID標(biāo)簽是可擦寫的,因此RFID標(biāo)簽數(shù)據(jù)的安全性和有效性將得不到保證。RFID面臨的安全威脅如表2所示。

2.2 網(wǎng)絡(luò)層安全威脅

網(wǎng)絡(luò)層主要負責(zé)將傳感層采集的數(shù)據(jù)傳送到處理層,以便處理層對數(shù)據(jù)進行智能分析和決策。由于物聯(lián)網(wǎng)設(shè)備通常采用無線技術(shù),而無線數(shù)據(jù)容易被竊聽、修改、插入、刪除和重傳。

2.3 應(yīng)用層安全威脅

應(yīng)用層的安全威脅主要包括數(shù)據(jù)處理和業(yè)務(wù)控制、管理和認證機制、個人隱私保護等。由于傳感節(jié)點大都處于無人值守的狀態(tài),所以面臨節(jié)點業(yè)務(wù)配置的問題。在物聯(lián)網(wǎng)具體應(yīng)用中,傳感節(jié)點會收集用戶大量隱私數(shù)據(jù),用戶的這些隱私數(shù)據(jù)極易遭到泄露。

3 物聯(lián)網(wǎng)隱私保護方法

目前,隱私保護技術(shù)在數(shù)據(jù)挖掘和無線傳感網(wǎng)絡(luò)等領(lǐng)域已得到初步應(yīng)用。根據(jù)前面講到的隱私威脅分類可以將隱私保護技術(shù)劃分為三類:

(1)匿名化處理方法

采用匿名化算法,將用戶的敏感信息進行修改和隱藏,防止非法用戶識別關(guān)鍵信息。

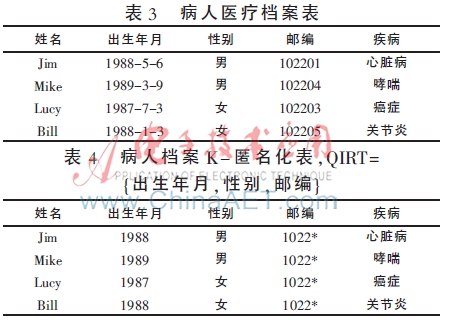

定義1 K-匿名化。設(shè)原始數(shù)據(jù)表為PT(A1,…,An),匿名化后數(shù)據(jù)表RT(A1,…An),QIRT是與其對應(yīng)的準(zhǔn)標(biāo)志符。RT的每一條數(shù)據(jù)記錄與其他k-1條數(shù)據(jù)記錄具有相同的準(zhǔn)標(biāo)志符屬性值。表3為病人醫(yī)療檔案表,表4是表3的K-匿名化表。

(2)加密類方法

通過加密技術(shù),將原始數(shù)據(jù)進行加密處理,以防隱私被泄露或被非法竊取。同態(tài)加密技術(shù)和多方計算技術(shù)(Secure Multi-Party Computation)是常用的加密類方法。

定義2 同態(tài)加密是采用同態(tài)原理的一種加密函數(shù),不須知道解密函數(shù),直接對數(shù)據(jù)進行加密處理。它的形式化定義如下:設(shè)x和y是明文空間M中的元素,是M上的運算,EK()是M上密鑰空間為K的加密函數(shù),則稱加密函數(shù)EK()對運算是同態(tài)的,如果存在一個有效的算法A使得:

A(EK(x),EK(y))=EK(xy)

定義3 安全多方計算(SMC)用于解決一組互不信任的參與方之間保護隱私的協(xié)同計算問題,SMC要確保輸入的獨立性和計算的正確性,同時不泄露各輸入值給參與計算的其他成員。可以描述成:

n個成員p1,p2,…,pn分別持有秘密的輸入x1,x2,…,xn,試圖計算函數(shù)值f(x1,x2,…,xn),其中f為給定的函數(shù),在此過程中,每個成員i僅知道自己的輸入數(shù)據(jù)xi,最后的計算結(jié)果f(x1,x2,…,xn)返回給每個成員。

(3)路由協(xié)議方法

路由協(xié)議方法通過對WSN網(wǎng)絡(luò)中節(jié)點路由的協(xié)議控制,實現(xiàn)對節(jié)點的保護,主要用于無線傳感節(jié)點位置隱私保護。路由協(xié)議方法采用隨機路由配置策略,數(shù)據(jù)包在傳送時,傳輸路由不都是從源節(jié)點向匯聚節(jié)點傳送的,且轉(zhuǎn)發(fā)節(jié)點的數(shù)據(jù)包不定時向匯聚節(jié)點相反的方向傳送。數(shù)據(jù)包傳輸過程中所采用的傳送路徑是隨機分配的,以防止節(jié)點位置被準(zhǔn)確獲取。

3.1 匿名化技術(shù)在隱私保護中的具體應(yīng)用

3.1.1 無線傳感網(wǎng)絡(luò)位置的隱私保護

參考文獻[5]提出一種基于臨時位置信息的偽造位置隱私的改進方案,通過對空間位置的偽裝,完成對真實節(jié)點位置的掩蓋,使得節(jié)點的位置信息得到有效保護。實現(xiàn)了WSN數(shù)據(jù)和位置信息的同時保護。

3.1.2 基于位置服務(wù)的隱私保護

如果用戶向位置服務(wù)器發(fā)送服務(wù)請求,就需要對用戶的位置信息進行保護。參考文獻[6]提出基于匿名通信原理和可計算加密算法的一種LBS隱私保護安全模型,采用Onion Routing算法和全同態(tài)加密算法實現(xiàn),實現(xiàn)位置信息和服務(wù)內(nèi)容的隱私保護。經(jīng)過實驗驗證,該方法具有很高的匿名性和高安全性。缺點是算法復(fù)雜度較高。

3.1.3 數(shù)據(jù)查詢的隱私保護

當(dāng)用戶向服務(wù)器請求查詢服務(wù)時,有可能造成用戶數(shù)據(jù)的泄露。參考文獻[7]采用K-匿名算法,通過直接匿名化數(shù)據(jù)計算標(biāo)識符對敏感屬性效用的方法,保護數(shù)據(jù)隱私,缺點是算法性能不好。

匿名化方法用途廣泛,可同時用于數(shù)據(jù)隱私保護和位置隱私保護,并且算法簡單、網(wǎng)絡(luò)延時少、網(wǎng)絡(luò)消耗低。缺點是保護數(shù)據(jù)隱私時,造成原始數(shù)據(jù)的丟失,影響數(shù)據(jù)的準(zhǔn)確性。

3.2 加密類方法在隱私保護中的具體應(yīng)用

3.2.1 RFID的隱私保護

RFID的隱私問題主要有:RFID使用者的隱私信息和RFID閱讀器位置隱私等。

參考文獻[8]提出一種基于Hash函數(shù)的雙向認證協(xié)議,有效解決RFID系統(tǒng)的安全隱患問題,該協(xié)議成本低、負載小,適用于大規(guī)模的電子標(biāo)簽系統(tǒng),具有較高的實用價值。

Hash函數(shù)運算量小,資源損耗低,能有效保護RFID信息。缺點是RFID的數(shù)目與服務(wù)器端的負載成正比。

近年來,國內(nèi)一些學(xué)者還提出了一些其他的RFID隱私保護方法,參考文獻[9]在綜合硬件設(shè)備、安全性和成本因素后,提出一種輕量級加密協(xié)議——HB家族協(xié)議,實現(xiàn)對RFID系統(tǒng)的高效認證。該協(xié)議對計算量和存儲量均要求不高,適用于電子標(biāo)簽類的設(shè)備。參考文獻[10]提出一種使用口令提升RFID協(xié)議安全性的方法,須具備口令才可通過用戶認證,該方法主要用于低成本被動式電子標(biāo)簽,與高強度加密方法不同的是,沒有增加標(biāo)簽成本。

3.2.2 WSN網(wǎng)絡(luò)的數(shù)據(jù)隱私保護

參考文獻[11]介紹了當(dāng)前3種典型的數(shù)據(jù)聚合隱私保護協(xié)議,詳細分析了基于擾動技術(shù)、基于數(shù)據(jù)分片和基于同態(tài)加密等三種方法的數(shù)據(jù)聚合隱私保護協(xié)議的優(yōu)缺點,能提供很高的數(shù)據(jù)聚合結(jié)果的準(zhǔn)確性和隱私保護性,缺點是計算量和通信開銷較大。

3.2.3 數(shù)據(jù)挖掘隱私保護

參考文獻[11]提出基于全同態(tài)加密協(xié)議和數(shù)據(jù)擾動方法的隱私保護聚類模型,該協(xié)議主要針對垂直式分布式數(shù)據(jù)存儲結(jié)構(gòu),通過添加隨機向量擾亂原始數(shù)據(jù)和全同態(tài)加密協(xié)議,有效防范了原始數(shù)據(jù)的泄露,在保護原始數(shù)據(jù)的同時,也保護了中間計算結(jié)果。

此類加密算法采用同態(tài)加密協(xié)議,對隱私數(shù)據(jù)加密處理,能同時保護源數(shù)據(jù)和中間結(jié)果的隱私性。缺點是算法性能較差,運算量大,通信開銷大。

3.3 路由協(xié)議方法的具體應(yīng)用

參考文獻[11]提出一種數(shù)據(jù)源位置隱私保護策略,利用匿名機制和幻影單徑路由協(xié)議,實現(xiàn)源節(jié)點的匿名,從而提高數(shù)據(jù)源節(jié)點的位置隱私安全。

路由協(xié)議方法需要發(fā)送大量的信息來實現(xiàn)隱私保護,因此通信開銷較大、通信延時長。

4 總結(jié)

針對物聯(lián)網(wǎng)架構(gòu)和物聯(lián)網(wǎng)安全隱私威脅,對物聯(lián)網(wǎng)隱私保護方法如表5所示歸納。

使用匿名化技術(shù)、加密技術(shù)、路由協(xié)議技術(shù)對隱私保護的對比分析如表6所示。

我國的物聯(lián)網(wǎng)研究起步雖晚,但發(fā)展迅速,并取得了一些科技成果,但仍有一些問題需要我們?nèi)パ芯拷鉀Q。首先是技術(shù)問題,應(yīng)該進一步完善現(xiàn)有的隱私保護技術(shù)。對于文中提出到的三種隱私保護技術(shù),應(yīng)該研究如何提高匿名化方法的隱私保護程度、降低同態(tài)加密技術(shù)的算法復(fù)雜度、減少路由協(xié)議技術(shù)的通信開銷等。其次就是異構(gòu)網(wǎng)絡(luò)的隱私保護問題。多網(wǎng)融合是未來發(fā)展的必然趨勢,融合后的網(wǎng)絡(luò)隱私保護將是一項嚴(yán)峻的技術(shù)挑戰(zhàn)。

任何事物都有其兩面性。物聯(lián)網(wǎng)技術(shù)在給人們帶來經(jīng)濟發(fā)展和生活便利的同時,又帶來一些信息安全和隱私泄露等方面的問題。相信在不遠的將來,問題將會得到解決,“感知中國”將不再是夢想。

參考文獻

[1] 劉波,陳暉,王海濤,等.物聯(lián)網(wǎng)安全問題分析及安全模型研究[J].計算機與數(shù)學(xué)工程,2012,40(11):21-24.

[2] 沈斌,劉淵.物聯(lián)網(wǎng)應(yīng)用的安全與隱私問題審視[J].自然辯證法通訊,2011,33(6):77-83.

[3] 張福生.物聯(lián)網(wǎng):開啟全新的生活的智能時代[M].太原:山西人民出版社,2010.

[4] 蔣林濤.互聯(lián)網(wǎng)與物聯(lián)網(wǎng)[J].電信工程技術(shù)與標(biāo)準(zhǔn)化,2010(2):1-5.

[5] 武朋輝,楊百龍,毛晶,等.一種WSN位置隱私保護方案分析和改進[J].計算機應(yīng)用與軟件,2013,30(2):312-314.

[6] Lu Hong, Liao Longlong. Privacy-preserving model of LBS in Internet of Things[J]. Computer Engineering and Applications, 2014,50(15):91-96.

[7] 朱青,趙桐,王珊.面向查詢服務(wù)的數(shù)據(jù)隱私保護算法[J].計算機學(xué)報,2010,33(8):1315-1323.

[8] 李志全,王猛,苑苗苗.基于Hash函數(shù)的RFID安全認證協(xié)議研究[J].電腦開發(fā)與應(yīng)用,2011,24(7):6-11.

[9] 方煒煒,楊炳儒,夏紅科.基于SMC的隱私保護聚類模型[J].系統(tǒng)工程與電子技術(shù),2012,34(7):1505-1510.

[10] 陶振林,劉宴兵,李昌璽.WSNs中基于幻影單徑路由的源位置隱私保護策略[J].重慶郵電大學(xué)學(xué)報(自然科學(xué)版),2013,25(2):178-183.

[11] 聶旭云,倪偉偉,王瑞錦,等.無線傳感網(wǎng)數(shù)據(jù)聚合隱私保護協(xié)議分析[J].計算機應(yīng)用研究,2013,30(5):1281-1302.