隨著物聯(lián)網(wǎng)、工業(yè)互聯(lián),、5G等新興信息技術(shù)的產(chǎn)生和應(yīng)用,自動化,、信息化兩化融合正快速走向?qū)嵺`,,傳統(tǒng)工業(yè)控制領(lǐng)域正在迎來全面融合與劇變,,為企業(yè)帶來管理便捷和高生產(chǎn)效率的同時(shí),伴生的網(wǎng)絡(luò)安全風(fēng)險(xiǎn)也日益明顯,。

近年來,,國內(nèi)外工業(yè)控制領(lǐng)域網(wǎng)絡(luò)安全風(fēng)險(xiǎn)日益猖獗,“Stuxnet”震網(wǎng)病毒,、“永恒之藍(lán)”勒索病毒等工業(yè)內(nèi)網(wǎng)安全事件頻頻發(fā)生,。縱觀整個(gè)工業(yè)控制網(wǎng)絡(luò),,作為人機(jī)交互入口的工程師站,、操作員站等終端主機(jī)已成為最脆弱、最容易受到攻擊和入侵的系統(tǒng)組件,,工控系統(tǒng)主機(jī)的安全防護(hù)研究已成為工控網(wǎng)絡(luò)安全的重要課題,。

震網(wǎng)病毒事件分析

國家政策法規(guī)如何定義

“沒有網(wǎng)絡(luò)安全就沒有國家安全”。網(wǎng)絡(luò)安全法的出臺標(biāo)志著我國網(wǎng)絡(luò)空間安全已由安全實(shí)踐上升為法律制度,,并引入了“關(guān)鍵信息基礎(chǔ)設(shè)施概念”,,關(guān)鍵信息基礎(chǔ)設(shè)施是國家重要資產(chǎn),關(guān)乎國計(jì)民生,,是國之重器,,其重要程度不言而喻。

網(wǎng)絡(luò)安全法第二十一條要求,,國家實(shí)施網(wǎng)絡(luò)安全等級保護(hù)制度,;2019年12月正式實(shí)施的等保2.0版本對云計(jì)算、物聯(lián)網(wǎng),、移動互聯(lián),、工業(yè)控制系統(tǒng)提出了新的安全擴(kuò)展要求,標(biāo)志著工業(yè)控制領(lǐng)域網(wǎng)絡(luò)安全進(jìn)入了全新的時(shí)代,。

依據(jù)《GBT22239-2019 信息安全技術(shù) 網(wǎng)絡(luò)安全等級保護(hù)基本要求》及其工業(yè)控制系統(tǒng)擴(kuò)展要求對主機(jī)防護(hù)的要求,,本文主要分享立思辰安全對工業(yè)控制系統(tǒng)主機(jī)安全風(fēng)險(xiǎn)和防護(hù)方面的建議與實(shí)踐。

總體層面 工業(yè)主機(jī)設(shè)備自身應(yīng)實(shí)現(xiàn)相應(yīng)級別安全通用要求提出的身份鑒別,、訪問控制和安全審計(jì)等安全要求,,如受條件限制控制設(shè)備無法實(shí)現(xiàn)上述要求,應(yīng)由其上位控制或管理設(shè)備實(shí)現(xiàn)同等功能或通過管理手段控制,;

物理層面 應(yīng)關(guān)閉或拆除控制設(shè)備的軟盤驅(qū)動,、光盤驅(qū)動、USB接口,、串行口或多余網(wǎng)口等,,確需保留的應(yīng)通過相關(guān)的技術(shù)措施實(shí)施嚴(yán)格的監(jiān)控管理,;

操作系統(tǒng)層面 身份鑒別信息應(yīng)具有復(fù)雜度要求并定期更換;應(yīng)重命名或刪除默認(rèn)賬戶,,修改默認(rèn)賬戶的默認(rèn)口令,,及時(shí)刪除或停用多余的、過期的賬戶,,避免共享賬戶的存在,;應(yīng)能發(fā)現(xiàn)可能存在的已知漏洞,并在經(jīng)過充分測試評估后,,及時(shí)修補(bǔ)漏洞,;應(yīng)在經(jīng)過充分測試評估后,,在不影響系統(tǒng)安全穩(wěn)定運(yùn)行的情況下對控制設(shè)備進(jìn)行補(bǔ)丁更新,、固件更新等工作;

應(yīng)用層面 應(yīng)關(guān)閉不需要的系統(tǒng)服務(wù),、默認(rèn)共享和高危端口,;采用免受惡意代碼攻擊的技術(shù)措施或主動免疫可信驗(yàn)證機(jī)制及時(shí)識別入侵和病毒行為,并將其有效阻斷,;

審計(jì)層面 應(yīng)啟用安全審計(jì)功能,,審計(jì)覆蓋到每個(gè)用戶,對重要的用戶行為和重要安全事件進(jìn)行審計(jì),。

工控主機(jī)安全防護(hù)策略與實(shí)踐

作為人與機(jī)器的交互接口,,工作站、操作員站是工業(yè)控制系統(tǒng)操作最頻繁,,人員使用記錄最復(fù)雜的設(shè)備,,且多采用通用windows操作系統(tǒng),USB等外設(shè)接口是工控系統(tǒng)與外界擺渡數(shù)據(jù)最重要的通道,,也是病毒流入的主要途徑,。

2010年6月,伊朗核設(shè)施遭震網(wǎng)病毒攻擊事件即由U盤攜帶病毒進(jìn)入核電站工控網(wǎng)絡(luò),,攻擊了西門子公司的數(shù)據(jù)采集與監(jiān)控系統(tǒng)SIMATIC WinCC,,最終導(dǎo)致離心機(jī)受損的嚴(yán)重后果,該事件也成為了工控網(wǎng)絡(luò)安全風(fēng)險(xiǎn)的標(biāo)志性事件,。

工業(yè)控制系統(tǒng)主機(jī)類終端及操作人員眾多,,且使用U盤作為數(shù)據(jù)擺渡方式是最基本的需求,對USB等存儲外設(shè)的管理已成為病毒防御的第一道防線,?;诖祟愋枨笪覀兛梢圆捎媒K端管理類軟件對外設(shè)端口進(jìn)行集中統(tǒng)一管理,既可批量管理外設(shè)端口的使用,,又能保證可信U盤等設(shè)備的認(rèn)證接入,。

外設(shè)管理

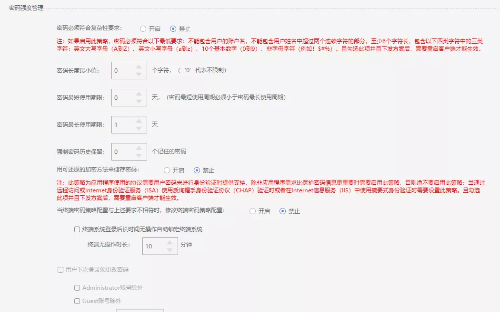

用戶密碼作為身份認(rèn)證的口令,,是守護(hù)工業(yè)控制系統(tǒng)安全的大門,攻擊者攻擊目標(biāo)時(shí)常常把破譯用戶的口令作為攻擊的開始,,只要攻擊者能猜測或者確定用戶的口令,,就可獲得機(jī)器或者網(wǎng)絡(luò)的訪問權(quán),并能訪問到用戶能訪問到的任何資源,。實(shí)現(xiàn)控制系統(tǒng)對密碼強(qiáng)度和操作系統(tǒng)賬號的統(tǒng)一管理,,可為工業(yè)控制系統(tǒng)入口安全提供重要保障。

密碼強(qiáng)度管理

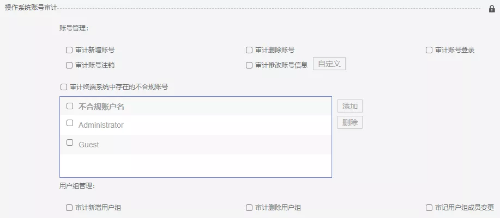

操作系統(tǒng)賬號審計(jì)

2019年3月7日下午5時(shí)許,,包括首都加拉加斯在內(nèi)的委內(nèi)瑞拉發(fā)生全國性大規(guī)模停電,。全國超一半地區(qū)完全停電,且持續(xù)超過6小時(shí),。據(jù)專家分析本次事故是由于委內(nèi)瑞拉最大的古里水電站受到網(wǎng)絡(luò)攻擊導(dǎo)致機(jī)組停機(jī)所致,,利用電力系統(tǒng)的漏洞植入惡意軟件是本次網(wǎng)絡(luò)攻擊的主要手段。

根據(jù)國家信息安全漏洞庫(CNNVD)數(shù)據(jù)統(tǒng)計(jì),,近年來系統(tǒng)漏洞呈逐年增加趨勢,、特別是工控系統(tǒng)漏洞,呈顯著增加趨勢,。

CNNVD年度漏洞分布圖

2006-2019年公開工控漏洞趨勢圖

目前,,大部分工業(yè)控制系統(tǒng)與互聯(lián)網(wǎng)處于隔離狀態(tài),補(bǔ)丁安裝不能及時(shí)進(jìn)行,。應(yīng)在系統(tǒng)內(nèi)部建立解決方案,,使之可實(shí)現(xiàn)集中監(jiān)控計(jì)算機(jī)補(bǔ)丁安裝情況及補(bǔ)丁管理,支持安全補(bǔ)丁自動更新,、補(bǔ)丁漏洞掃描,、補(bǔ)丁文件離線下載及分發(fā)。

補(bǔ)丁修復(fù)

另外,,還有部分工業(yè)控制系統(tǒng)需要7×24小時(shí)不間斷運(yùn)轉(zhuǎn),,無法及時(shí)驗(yàn)證和修復(fù)補(bǔ)丁,眾多的工控設(shè)備漏洞也缺乏官方獲取更新補(bǔ)丁渠道,,我們建議考慮“零信任”解決方案,,在有漏洞的前提下,通過設(shè)立應(yīng)用程序白名單機(jī)制,,只有可信任的軟件,,才被允許運(yùn)行,此舉既能保證工控系統(tǒng)“帶洞運(yùn)行”的有效防護(hù),,也能抵御利用“0day漏洞”的高級形式的網(wǎng)絡(luò)攻擊,。

當(dāng)邊界隔離防線失守,病毒偷偷潛入了工業(yè)控制系統(tǒng),,應(yīng)用程序的白名單機(jī)制也能有效阻止病毒的發(fā)作,,通過對可執(zhí)行文件哈希值的校驗(yàn),,確保只有通過合法校驗(yàn)的文件才能運(yùn)行,無論是病毒文件自身還是被病毒感染的其他可執(zhí)行文件,,均無法運(yùn)行,。相對于傳統(tǒng)殺毒軟件,應(yīng)用程序白名單機(jī)制無需聯(lián)網(wǎng)更新病毒庫,,也避免了殺毒軟件誤殺引起工業(yè)控制系統(tǒng)故障,,既能充分滿足工業(yè)控制系統(tǒng)惡意威脅的阻斷需求,也能保障生產(chǎn)過程的持續(xù)和穩(wěn)定,,提供了良好的惡意代碼防范實(shí)踐體驗(yàn),。

自“WannaCry”勒索病毒肆虐以來,陸續(xù)出現(xiàn)了多種原理類似的變種病毒,,不但嚴(yán)重威脅著企業(yè)內(nèi)網(wǎng)數(shù)據(jù)的安全,,也有從企業(yè)內(nèi)網(wǎng)蔓延至工控網(wǎng)絡(luò)的趨勢,危害巨大,。此類病毒在網(wǎng)絡(luò)中利用操作系統(tǒng)的漏洞和部分共享端口(如135,、137、138,、139、445等)傳播,,采用不同算法對終端文件進(jìn)行加密以索要贖金,。此類病毒蔓延至工控網(wǎng)絡(luò),會立即引發(fā)工業(yè)控制系統(tǒng)故障,,造成不可估量的損失,,甚至引發(fā)安全生產(chǎn)事故。

通過立思辰工控終端防護(hù)系統(tǒng)提供的終端防火墻功能,,可以批量關(guān)閉主機(jī)的所有高危端口,,完全阻斷勒索病毒的入侵路徑。如已有主機(jī)被感染,,配合應(yīng)用程序白名單機(jī)制,,還可以完全阻止病毒在工控網(wǎng)絡(luò)的擴(kuò)散和發(fā)作,有效避免生產(chǎn)事故和財(cái)產(chǎn)損失的發(fā)生,。

隨著工業(yè)數(shù)字化,、網(wǎng)絡(luò)化、智能化全面推進(jìn),,我國工控安全形勢也面臨著安全漏洞不斷增多,、攻擊手段復(fù)雜多樣的挑戰(zhàn),工業(yè)控制網(wǎng)絡(luò)沒有絕對的安全,,工業(yè)控制系統(tǒng)安全研究與實(shí)踐永遠(yuǎn)在路上,。