研究人員發(fā)現(xiàn)CVE-2021-22205 10分RCE漏洞在野利用。

2021年4月,GitLab發(fā)布安全公告修復(fù)了其服務(wù)web接口中的一個(gè)遠(yuǎn)程代碼執(zhí)行漏洞——CVE-2021-22205。Gitlab將漏洞描述為一個(gè)非認(rèn)證的漏洞,是由傳遞用戶提供的圖像給服務(wù)嵌入的ExifTool工具導(dǎo)致的。遠(yuǎn)程攻擊者利用該漏洞可以以Git用戶執(zhí)行任意任意命令。

CVE-2021-22205漏洞的CVSS評分為9.9分。9月21日,GitLab將該漏洞的CVSS評分從9.9分修改到10分。評分提高的原因是該漏洞從認(rèn)證漏洞變成了非認(rèn)證的漏洞。

在野利用

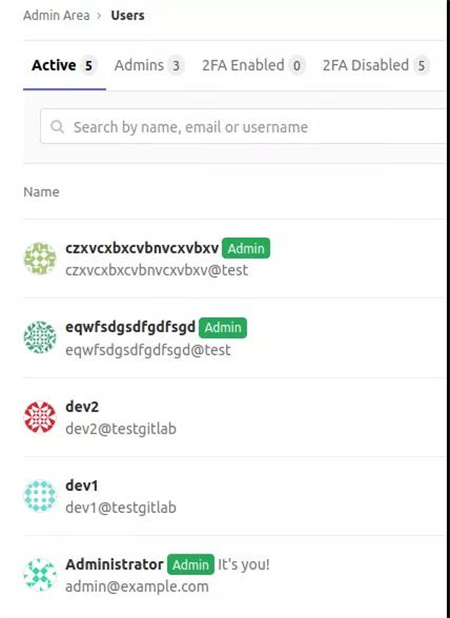

HN安全團(tuán)隊(duì)在10月份發(fā)布的現(xiàn)實(shí)攻擊報(bào)告中指出,在6月-7月的兩個(gè)月里,攻擊者用2個(gè)看起來比較隨機(jī)的用戶名注冊了兩個(gè)具有管理員權(quán)限的用戶:

但是注冊過程中指定的郵件地址默認(rèn)是沒有經(jīng)過驗(yàn)證的,因此新創(chuàng)建的用戶可以自動(dòng)登錄。這個(gè)過程中也不會(huì)發(fā)送其他通知給管理員。

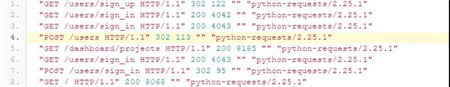

隨后研究人員發(fā)現(xiàn),攻擊者用2個(gè)新創(chuàng)建的用戶登錄到Gitlab服務(wù)器,并執(zhí)行了以下操作:

?用戶注冊和登入;

?濫用Gitlab API列出所有項(xiàng)目,其中包括私有項(xiàng)目;

?上傳附件到項(xiàng)目中。

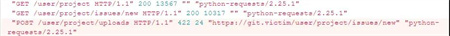

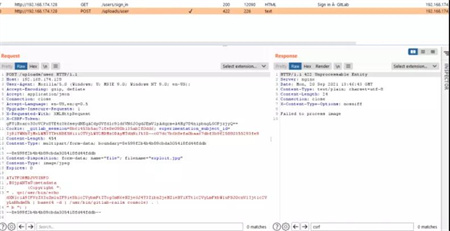

上傳的附件其實(shí)就是惡意payload。漏洞在野利用中使用的payload可以執(zhí)行逆向shell,將前面兩個(gè)新注冊的用戶權(quán)限提升到admin。此外,還可以其他payload來實(shí)現(xiàn)遠(yuǎn)程代碼執(zhí)行。因?yàn)檎麄€(gè)漏洞利用過程只有2個(gè)請求:在默認(rèn)gitlab安裝中無需濫用API來找到有效的項(xiàng)目,無需打開和進(jìn)行認(rèn)證:

獲取CSRF token的請求

執(zhí)行非認(rèn)證的惡意payload上傳的請求

漏洞影響

CVE-2021-22205漏洞影響11.9之后的所有g(shù)itlab企業(yè)版和gitlab社區(qū)版。

補(bǔ)丁

漏洞已在以下版本中修復(fù):

13.10.3

13.9.6

13.8.8