IT之家 1 月 31 日消息,來自尼泊爾的安全研究人員近日在 Meta 的 Facebook、Instagram 等應(yīng)用的登錄系統(tǒng)中發(fā)現(xiàn)新的漏洞,任何人都可以繞過 Facebook 的雙因素身份驗(yàn)證。

研究員 Gtm M?n?z 向 TechCrunch 表示:“任何人都可以利用這個(gè)漏洞,只要在知道對方電話號碼的情況下,就能繞過基于 SMS 的雙因素認(rèn)證”。

M?n?z 表示這個(gè)漏洞存在于 Meta 集團(tuán)的統(tǒng)一登錄系統(tǒng)中,用戶在輸入用于登錄其帳戶的雙因素代碼時(shí),Meta 沒有設(shè)置嘗試限制。

這就意味著只需要了解攻擊目標(biāo)的電話號碼或者電子郵件,那么攻擊者就可以通過暴力破解的方式來輸入雙因素短信代碼。一旦攻擊者獲得正確的驗(yàn)證碼,那么攻擊者就可以展開后續(xù)的攻擊行為。

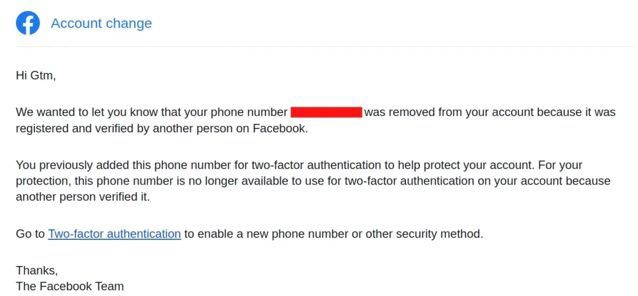

IT之家了解到,攻擊者即便成功攻擊之后,Meta 也會向用戶發(fā)出提醒,稱賬號已鏈接到他人賬戶中,因此禁用雙因素身份認(rèn)證。

M?n?z 去年向公司報(bào)告了該錯(cuò)誤,Meta 公司目前已經(jīng)修復(fù)這個(gè)漏洞。Meta 公司為了獎(jiǎng)賞他的發(fā)現(xiàn),最終向其支付了 27200 美元(當(dāng)前約 18.4 萬元人民幣)。

更多信息可以來這里獲取==>>電子技術(shù)應(yīng)用-AET<<

本站內(nèi)容除特別聲明的原創(chuàng)文章之外,轉(zhuǎn)載內(nèi)容只為傳遞更多信息,并不代表本網(wǎng)站贊同其觀點(diǎn)。轉(zhuǎn)載的所有的文章、圖片、音/視頻文件等資料的版權(quán)歸版權(quán)所有權(quán)人所有。本站采用的非本站原創(chuàng)文章及圖片等內(nèi)容無法一一聯(lián)系確認(rèn)版權(quán)者。如涉及作品內(nèi)容、版權(quán)和其它問題,請及時(shí)通過電子郵件或電話通知我們,以便迅速采取適當(dāng)措施,避免給雙方造成不必要的經(jīng)濟(jì)損失。聯(lián)系電話:010-82306118;郵箱:[email protected]。