隨著電子信息技術(shù)的發(fā)展,非接觸式智能卡(如RFID卡)已經(jīng)在我們的生活中隨處可見。與傳統(tǒng)的接觸式卡、磁卡相比,利用射頻識別技術(shù)開發(fā)的非接觸式智能卡,具有高度安全保密性和使用簡單等特點,正逐漸取代傳統(tǒng)的接觸式IC卡,成為智能卡領(lǐng)域的新潮流。然而,由于RFID系統(tǒng)的數(shù)據(jù)交流處于開放的無線狀態(tài),外界容易對系統(tǒng)實施各種信息干擾及信息盜取。

鑒于RFID系統(tǒng)數(shù)據(jù)交流開放的安全性問題,人們做了大量的研究工作,提出了很多安全機(jī)制設(shè)計方面的建議。在硬件物理實現(xiàn)方面,提出了如:Kill標(biāo)簽、法拉第電罩等方法;在軟件系統(tǒng)實現(xiàn)方面,提出了一系列安全協(xié)議,如:Hash鎖、隨機(jī)Hash鎖、Hash鏈以及改進(jìn)的隨機(jī)Hash鎖等方法,而這些方法都是針對RFID標(biāo)簽芯片的制造而設(shè)計的,對已經(jīng)大規(guī)模投入使用的智能卡而言,不具備實用性。目前在智能卡應(yīng)用系統(tǒng)中,比較流行采用兼容ISO/IEC 14443協(xié)議的Mifare 1系列智能卡,其本身具有3次相互認(rèn)證的安全協(xié)議,但其安全性仍有漏洞,有必要在它安全機(jī)制基礎(chǔ)上,引入一種數(shù)據(jù)加密算法來進(jìn)一步保障數(shù)據(jù)通信的安全性。TEA算法作為一種微型的加密算法,有著簡單、快速、安全性能好等特點,在電子產(chǎn)品開發(fā)領(lǐng)域得到了廣泛應(yīng)用,例如PDA數(shù)據(jù)加密、嵌入式通信加密等領(lǐng)域,而TEA算法的廣泛使用導(dǎo)致產(chǎn)生了針對該算法的攻擊方法,所以有必要對TEA算法進(jìn)行改進(jìn)。

為此,本文提出利用TEA算法的改進(jìn)算法——xxTEA算法進(jìn)行RFID讀卡器與RFID智能卡之間密碼數(shù)據(jù)的動態(tài)變換,來解決RFID系統(tǒng)應(yīng)用中所面對的非法讀取、竊聽、偽裝哄騙及重放等攻擊。

1 XXTEA加密算法原理

在數(shù)據(jù)的加解密領(lǐng)域,算法分為對稱密鑰與非對稱密鑰2種。對稱密鑰與非對稱密鑰由于各自特點,所應(yīng)用的領(lǐng)域不盡相同。對稱密鑰加密算法由于其速度快,一般用于整體數(shù)據(jù)的加密,而非對稱密鑰加密算法的安全性能佳,在數(shù)字簽名領(lǐng)域得到廣泛應(yīng)用。

TEA算法是由劍橋大學(xué)計算機(jī)實驗室的Wheeler DJ和Needham RM于1994年提出,以加密解密速度快,實現(xiàn)簡單著稱。TEA算法每一次可以操作64 bit(8 byte),采用128 bit(16 byte)作為Key,算法采用迭代的形式,推薦的迭代輪數(shù)是64輪,最少32輪。為解決TEA算法密鑰表攻擊的問題,TEA算法先后經(jīng)歷了幾次改進(jìn),從XTEA到Block TEA,直至最新的XXTEAt。XTEA也稱作TEAN,它使用與TEA相同的簡單運(yùn)算,但4個子密鑰采取不正規(guī)的方式進(jìn)行混合以阻止密鑰表攻擊。Block TEA算法可以對32位的任意整數(shù)倍長度的變量塊進(jìn)行加解密的操作,該算法將XTEA輪循函數(shù)依次應(yīng)用于塊中的每個字,并且將它附加于被應(yīng)用字的鄰字。XXTEA使用跟Block TEA相似的結(jié)構(gòu),但在處理塊中每個字時利用了相鄰字,且用擁有2個輸入量的MX函數(shù)代替了XTEA輪循函數(shù),這一改變對算法的實現(xiàn)速度影響不大,但提高了算法的抗攻擊能力,使得對6輪加密次數(shù)的算法攻擊所需的明文數(shù)量由234上升為280,基本排除了暴力攻擊的可能性。本文描述的安全機(jī)制所采用的加密算法就是TEA算法中安全性能最佳的改進(jìn)版本——XXTEA算法。

XXTEA的加密輪次視數(shù)據(jù)長度而定,最少為6輪,最多為32輪,對應(yīng)的每輪加密過程如圖1所示。圖1中,+表示求和,+表示異或,>>表示右移,<<表示左移。

從圖1中可知,XXTEA算法主要包括加法、移位和異或等運(yùn)算,它的結(jié)構(gòu)非常簡單,只需要執(zhí)行加法、異或和寄存的硬件即可,且軟件實現(xiàn)的代碼十分短小,具有可移植性,非常適合嵌入式系統(tǒng)應(yīng)用。由于XXTEA算法的以上優(yōu)點,它可以很好地應(yīng)用于嵌入式RFID系統(tǒng)當(dāng)中。

2 RFID讀寫器安全機(jī)制

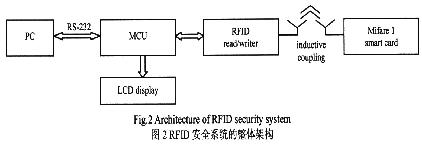

整個RFID安全系統(tǒng)的整體框圖如圖2所示。本系統(tǒng)的設(shè)計思路是由上位PC機(jī)通過RS232接口控制MCU操作射頻模塊對Mifare1智能卡進(jìn)行操作,再將Mifare1卡中的數(shù)據(jù)由MCU進(jìn)行加解密運(yùn)算,返回到主機(jī)的數(shù)據(jù)管理系統(tǒng)中。在此過程中,假設(shè)MCU與PC后臺數(shù)據(jù)管理系統(tǒng)的數(shù)據(jù)通信是安全的,那么會被進(jìn)行安全攻擊的環(huán)節(jié),就是智能卡與讀寫器之間的數(shù)據(jù)交換。

Mifare 1智能卡的安全性能在最新的電子攻擊面前變得日益單薄,且已被來自荷蘭的黑客破譯,考慮到硬件升級的成本過大,本系統(tǒng)在不對基于Mifare 1的RFID讀卡器硬件系統(tǒng)進(jìn)行變動的情況下,將XXTEA算法嵌入到RFID系統(tǒng)中,設(shè)置特定的安全機(jī)制,以保護(hù)RFID數(shù)據(jù)的安全性。

整個系統(tǒng)的安全機(jī)制分為3個部分:對Mifare 1卡的讀取控制密碼的加密;對存入Mifare 1卡中的數(shù)據(jù)進(jìn)行的加密;動態(tài)地進(jìn)行密碼的變換。加解密的函數(shù)設(shè)為:

Data_new=BTEA(Key,n,Data) (1)

式中:Data_new為數(shù)據(jù)進(jìn)行加解密運(yùn)算后的值;Key為XXTEA算法的密鑰;n是數(shù)據(jù)組元的個數(shù)且用以控制加解密運(yùn)算,n>0表示進(jìn)行加密,n<0表示進(jìn)行解密。在讀卡器中,存放4個Key,Key_com,Key1,Key2,Key3分別作為4次XXTEA加解密運(yùn)算的密鑰,其中Key_com,Key1,Key2,Key3為16 byte且是固定在閱讀器的存儲器之中。根據(jù)XXTEA算法的輸入與輸出數(shù)據(jù)的長度限制,以2個長整數(shù)組元為加解密運(yùn)算的基本單位,規(guī)定控制扇區(qū)讀寫權(quán)限的密鑰KeyA,KeyB為XXTEA加密結(jié)果的前6個字節(jié)。

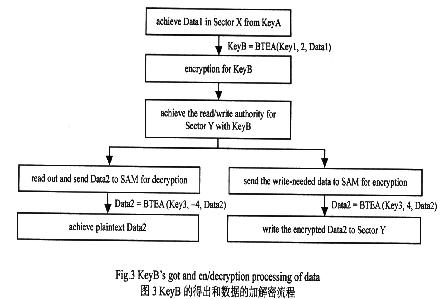

1)對Mifare 1卡的控制密碼的加密:由Mifare 1卡特性決定,任意扇區(qū)X與扇區(qū)Y的控制密碼是完全不相關(guān)的。由于Mifare 1卡的獨一無二的序列號特性,在整個系統(tǒng)所能支持的智能卡系列中,可以規(guī)定第X個扇區(qū)的密碼是與該智能卡的序列號相關(guān)的。序列號的得到不需要經(jīng)歷密碼校驗,而只要對智能卡的操作到達(dá)防沖突這一步驟,就可以得到。序列號SNR為4字節(jié),而每次XXTEA加密的數(shù)組都為2個長整型的數(shù)組,可以規(guī)定x扇區(qū)的密碼為2個SNR所構(gòu)成的1個64 bit數(shù)組與公用密鑰Key_com進(jìn)行加密的結(jié)果。假設(shè)扇區(qū)X的密鑰為KeyA,則KeyA為BTEA(Key_com,2,SNR||SNR<<4),取該結(jié)果的前6 byte為KeyA。有價值數(shù)據(jù)內(nèi)容存在第Y個扇區(qū)內(nèi)部,第Y個扇區(qū)的控制密碼不固定,由第X個扇區(qū)的指定數(shù)據(jù)Data1經(jīng)過XXTEA加密算法得來。具體過程如圖3所示。系統(tǒng)的公鑰Key_com是固定于閱讀器內(nèi),雖然在公開信道上傳遞的信息中不包含此公鑰的信息,但是還是有必要對其進(jìn)行定期更新,才能確保安全性。

2)對存入Mifare 1卡中的數(shù)據(jù)進(jìn)行的加解密:經(jīng)過一次加密運(yùn)算得到扇區(qū)Y的密碼后,通過Authentication命令完成對卡的認(rèn)證后,就可以讀取存放于扇區(qū)Y的有價值數(shù)據(jù)。讀取到的是已經(jīng)經(jīng)過XXTEA算法進(jìn)行加密完的數(shù)據(jù)。所以,有必要對其進(jìn)行解密,才能得到真正的數(shù)據(jù)。而數(shù)據(jù)寫入的過程與之對應(yīng),需要先將要寫入Y扇區(qū)的數(shù)據(jù)以Key3進(jìn)行XXTEA加密運(yùn)算,再將運(yùn)算結(jié)果寫人到扇區(qū)Y中。由XXTEA算法的對稱密鑰特性可知,密鑰是與加密該數(shù)據(jù)的密鑰相同,固定存放于讀卡器的存儲器之中。具體過程如圖3所示。

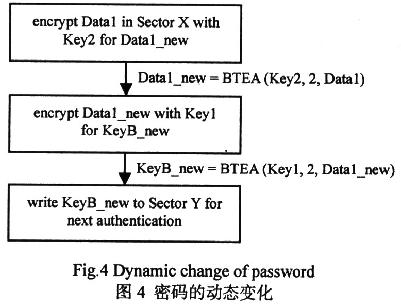

3)動態(tài)地進(jìn)行密碼的變換:在每次讀寫操作完智能卡之后,進(jìn)行智能卡扇區(qū)Y密鑰的動態(tài)變換。將扇區(qū)X內(nèi)的數(shù)據(jù),用Key2進(jìn)行再次的XXTEA算法加密,變化得到一個新的數(shù)據(jù)。該新的數(shù)據(jù)寫入扇區(qū)X。而對此Data_new進(jìn)行Key1的加密運(yùn)算得到扇區(qū)Y的新密鑰,在已經(jīng)驗證扇IXY的密鑰的情況下,更改此密鑰為Data_new)iS對應(yīng)的密鑰,以便下次再次使用。具體如圖4所示。

3 RFID應(yīng)用系統(tǒng)實現(xiàn)

系統(tǒng)的硬件電路由NXP的專用讀寫芯片MF RC500和STC單片機(jī)STC89C52以及外部的天線濾波和接收回路組成,如圖5所示。MFRC500讀寫芯片完全兼容于ISO/IEC 14443協(xié)議,且與MCU的接口多樣化,特別適合于嵌入式系統(tǒng)應(yīng)用。

MCU除了操作讀卡芯片進(jìn)行常規(guī)的智能卡操作,也實現(xiàn)了系統(tǒng)所需的加密算法的嵌入,讀取或?qū)懭藬?shù)據(jù)的加解密運(yùn)算都通過MCU進(jìn)行。

MF RC500對Mifare 1卡的操作過程依照ISO14443的協(xié)議規(guī)定,按先后的順序為尋卡、防沖突、選擇、密鑰校驗和之后的讀寫和增減值操作。MF RC500對Mifare 1卡的操作都是通過寫入Transceive命令至Regcommand寄存器,再將操作Mifare 1卡的命令以數(shù)據(jù)的形式存放于Regfifodata寄存器中,設(shè)置完收發(fā)時鐘的長度以后,就等待智能卡對讀寫命令的反應(yīng)。在足夠長的時間段之內(nèi),Mifare 1卡傳輸?shù)臄?shù)據(jù)就會在Regfifodata里面出現(xiàn),此時,先讀取Regfifolength以確定數(shù)據(jù)的長度,根據(jù)長度寫循環(huán)程序獲取智能卡返回的信息。圖6給出了系統(tǒng)上位機(jī)的界面。通過上位機(jī),在正常操作智能卡的基礎(chǔ)上,進(jìn)行動態(tài)更新密碼的操作,以及隱藏在讀寫操作之下的加解密過程。

系統(tǒng)進(jìn)行加密的試驗如下:

1)控制密碼的得到:假設(shè)系統(tǒng)的公鑰Key_com為{0x00112233,0x44556677,0x8899AABB,0xCCDDEEFF),對于智能卡1,SNR為FDC71188,根據(jù)系統(tǒng)的規(guī)定,扇區(qū)X的密碼為KeyA與BTEA(Key_tom,2,SNR||SNR<<4)相關(guān),結(jié)果為{oxD3A7BA0l,0x525F18FC}。取結(jié)果的前6個字節(jié)作為扇區(qū)X的控制密鑰,即KeyA為D3A7BA0152。由此密碼得到了扇區(qū)X的Data1,假設(shè)Datal為{0x00,0x11,0x22,0x33,0x44,0x55,0x66,0x77}。由此Data1和存儲于MCU中的Key1通過XXTEA加密過程BTEA(key1,2,data1),可以得到KeyB。假設(shè)Key1為{0x01234567,0x89ABCDEF,0x01234567,0x89ABCDEF},通過加密,得到了{(lán)0x4CEFBEC2,0xCSCBACE0},取前6 byte,則KeyB為4CEFBEC2C8。使用該密鑰獲得對扇區(qū)Y的控制權(quán),就可以對價值數(shù)據(jù)進(jìn)行讀寫操作,這樣也避免了未經(jīng)授權(quán)的讀卡器想要非法對智能卡進(jìn)行操作的情況。

2)敏感數(shù)據(jù)的加解密:在Mifare 1智能卡中,數(shù)據(jù)是以塊為單位來存儲的,一塊16

byte,可以由XXTEA直接運(yùn)算得出加密結(jié)果。設(shè)需要寫入的數(shù)據(jù)為{0x01,0x12,0x23,0x34,0x45,0x56,0x67,0x78,0x89,0x9A,0xAB,0xBC,0xCD,0xDE,0xEF,0xF0},而密鑰為Key3,設(shè)為{0xFEDCBA98,0x76543210,0xFEDCBA98,0x76543210},通過該密鑰進(jìn)行XXTEA加密,得到加密后的數(shù)據(jù)為{0xA2,0xC6,0x6C,0x1A,0x3E,0x98,0x5E,0x48,0x7D,0xDA,0x68,0xC3,0x0C,0x23,0x1D,0x24}。將該數(shù)據(jù)寫入智能卡中,讀取時,對它用Key3作為密鑰進(jìn)行解密,得到所需數(shù)據(jù)。利用此種方法,使得明文在開放的傳播空間內(nèi)得到保護(hù),保護(hù)了信息的安全。

3)密碼的動態(tài)變換:在進(jìn)行完讀寫操作以后,為了保障智能卡的安全,要立刻進(jìn)行密碼的變換。Data1經(jīng)過與key2的XXTEA運(yùn)算后,變換為Data1_new。由此Datal_new推算出KeyB_new。假設(shè)Key2為{0xFEDCBA98,0x76543210,0x01234567,0x89ABCDEF},則Data1_new為{0x23FF28AA,0xA7684804},KeyB_new為3C7099D07F。此密碼在智能卡中必須同步更新,防止出現(xiàn)讀卡器未能取得智能卡扇區(qū)Y的讀寫控制權(quán)的問題。

通過對實驗結(jié)果的分析可以看出,XXTEA所占用的代碼空間為2 968 byte,占用內(nèi)存空間124 byte,在24 MHz外部晶振條件下,加密速率為(3.26±0.1)Kbps(p=0.01),解密速率為(3.30±0.1)Kbps(p=0.01),抗攻擊能力強(qiáng),暫時沒有一種可行的方法對該算法進(jìn)行有效攻擊,而且防沖突性能好,微小的數(shù)據(jù)改變將導(dǎo)致結(jié)果的重大變化。控制密鑰動態(tài)變換的根密鑰和智能卡數(shù)據(jù)的加密密鑰不經(jīng)過明文傳輸,杜絕了RFID數(shù)據(jù)通信中出現(xiàn)的非法讀取和監(jiān)聽等威脅。

4 結(jié)論

在XXTEA加密算法基礎(chǔ)上的新RFID系統(tǒng)安全方案,具有安全性高、低成本和兼容性高的特點。實驗結(jié)果表明,新方案能有效地提高RFID數(shù)據(jù)傳輸?shù)陌踩裕蓪FID的應(yīng)用范圍推廣到信息敏感的領(lǐng)域,包括金融交易、食品安全和公共安全等。