文獻(xiàn)標(biāo)識(shí)碼: A

文章編號(hào): 0258-7998(2015)02-0116-04

0 引言

目前,,在計(jì)算機(jī)技術(shù)應(yīng)用中,,虛擬化技術(shù)[1]作為云平臺(tái)的一種技術(shù)支撐已經(jīng)很常見(jiàn)。同時(shí),,隨著云平臺(tái)和云技術(shù)的普及,,云安全問(wèn)題也變得越來(lái)越多樣化,很多研究人員針對(duì)云安全問(wèn)題已經(jīng)做了相關(guān)研究,。比如傳統(tǒng)的基于主機(jī)的安全檢測(cè)工具都放在被監(jiān)控系統(tǒng)內(nèi)部,,容易受到惡意篡改,而且也無(wú)法保證系統(tǒng)的完整性,,所以一些學(xué)者希望將一些特定的安全工具(例如病毒掃描工具,、入侵檢測(cè)工具)安放在被監(jiān)控虛擬機(jī)外部的某個(gè)安全領(lǐng)域,從外部觀察和響應(yīng)一些目標(biāo)虛擬機(jī)事件。這種方法確實(shí)達(dá)到了可觀的效果,,但這種方法還停留在防護(hù)階段,,相對(duì)于保護(hù)整個(gè)平臺(tái)的安全還是不夠的,仍需要不斷完善,。

近年來(lái),,動(dòng)態(tài)安全模型以及私有云平臺(tái)的防護(hù)這兩方面都取得了很好的突破和發(fā)展。首先,,動(dòng)態(tài)安全模型中最廣為熟知的P2DR[2]模型已經(jīng)被運(yùn)動(dòng)到各個(gè)領(lǐng)域來(lái)解決不同的安全問(wèn)題,。而在私有云平臺(tái)防護(hù)問(wèn)題上,NANCE K,,HAY B和BISHOP M 3人提出了關(guān)于虛擬機(jī)的反省機(jī)制(VMI)[3]問(wèn)題,。之后,PAYNE B D,、CARBONE M等人提出了一種針對(duì)虛擬化的主動(dòng)監(jiān)控體系結(jié)構(gòu),,稱(chēng)之為L(zhǎng)ares[4]模型,。

本文將動(dòng)態(tài)安全模型和私有云平臺(tái)防護(hù)兩個(gè)方面有效結(jié)合,,在已有的動(dòng)態(tài)安全模型基礎(chǔ)上,提出了一種新的動(dòng)態(tài)體系結(jié)構(gòu)模型CP2DR,。CP2DR考慮到私有云平臺(tái)作為一種特殊的網(wǎng)絡(luò)平臺(tái),,它的特殊性體現(xiàn)在于它可以利用虛擬化技術(shù)的相關(guān)特性,例如虛擬性,、強(qiáng)隔離性等,,然后結(jié)合以上提到的一些虛擬化技術(shù)以及隱藏式樸素貝葉斯(HNB)[5-6]分類(lèi)算法,動(dòng)態(tài)實(shí)現(xiàn)私有云平臺(tái)上的安全防護(hù)問(wèn)題,。

1 CP2DR支撐平臺(tái)背景技術(shù)

1.1 虛擬機(jī)反省技術(shù)(VMI)

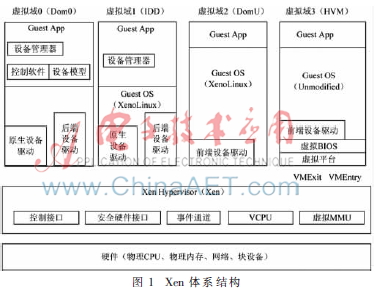

傳統(tǒng)的基于主機(jī)的安全檢測(cè)工具都被安放在被檢測(cè)設(shè)備的內(nèi)部,,容易受到惡意攻擊和篡改,而且也無(wú)法保證系統(tǒng)的完整性,。VMI工具主要是從被監(jiān)控虛擬機(jī)的外部來(lái)監(jiān)控目標(biāo)虛擬機(jī)的行為,,所以這使得一些安全工具(例如病毒掃描工具、入侵檢測(cè)系統(tǒng))可以從被監(jiān)控虛擬機(jī)外部的某個(gè)安全領(lǐng)域觀察和響應(yīng)一些目標(biāo)虛擬機(jī)事件,,VMI工具也不易受到攻擊,。本文中采用的Xen虛擬系統(tǒng),如圖1所示,,它將VMI應(yīng)用安放在特權(quán)域Dom0中,,因?yàn)閮烧呤峭ㄟ^(guò)穩(wěn)定的API進(jìn)行交互,這樣可以保證VMI工具盡量不隨著VMM的改變而改變,。

1.2 入侵檢測(cè)技術(shù)

入侵檢測(cè)的主要任務(wù)是捕獲一組用戶屬性然后決定這組用戶屬性是屬于那些合法用戶還是那些入侵者,。輸入的屬性組必須包含獨(dú)一無(wú)二的計(jì)算機(jī)網(wǎng)絡(luò)用戶日志特性,而輸出的屬性組則分為合法用戶和入侵者。從建模的角度來(lái)看,,必須找到一個(gè)這樣的模型,,這個(gè)模型必須提供最適合的訓(xùn)練數(shù)據(jù),同時(shí)當(dāng)最小化該模型的復(fù)雜性時(shí)也能提供最好的預(yù)測(cè)數(shù)據(jù),。目前,,利用貝葉斯方法構(gòu)造分類(lèi)器來(lái)解決入侵檢測(cè)問(wèn)題并不罕見(jiàn),但是本文在傳統(tǒng)的樸素貝葉斯基礎(chǔ)上加以改進(jìn),,利用隱藏式樸素貝葉斯算法來(lái)實(shí)現(xiàn)CP2DR模型中的檢測(cè)階段,。

1.3 虛擬機(jī)動(dòng)態(tài)遷移技術(shù)

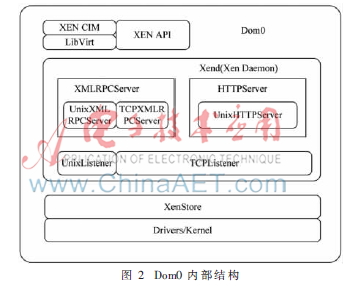

Xen虛擬化平臺(tái)其實(shí)是在Linux基礎(chǔ)上加入一個(gè)Xen Hypervisor層,這層下面是硬件設(shè)備,。Xen Hypervisor層的主要作用是在硬件設(shè)備與虛擬機(jī)之間搭建一個(gè)橋梁,,將虛擬機(jī)的處理指令轉(zhuǎn)換為對(duì)硬件CPU的要求和對(duì)物理內(nèi)存地址的一個(gè)映射。Xen架構(gòu)中,,將虛擬主機(jī)上的默認(rèn)操作系統(tǒng)Linux也作為一臺(tái)虛擬機(jī),,叫做Dom0,而其他虛擬機(jī)則叫做DomU,。在Dom0中,,運(yùn)行著維護(hù)虛擬主機(jī)所需要的一些守護(hù)進(jìn)程,圖2是 Dom0的內(nèi)部結(jié)構(gòu),。

如圖2所示,,常駐進(jìn)程Dom0內(nèi)部,包含有2個(gè)服務(wù),,一個(gè)是Http服務(wù)器,,另一個(gè)是基于XML-RPC協(xié)議的服務(wù)器。Dom0內(nèi)部聲明了很多API,,通過(guò)這些API就可以對(duì)Xen虛擬主機(jī)進(jìn)行各項(xiàng)操作,,包括虛擬機(jī)的遷移。

2 CP2DR實(shí)現(xiàn)及HNB的應(yīng)用

2.1 CP2DR的實(shí)現(xiàn)方式

CP2DR模型是將動(dòng)態(tài)安全模型P2DR運(yùn)用到私有云平臺(tái)上,,從而形成的一種特定的針對(duì)私有云平臺(tái)的動(dòng)態(tài)安全模型,,它具體的實(shí)現(xiàn)方式如表1所示。CP2DR的基本思想是一個(gè)完整的良好的動(dòng)態(tài)安全體系,,它要求在虛擬機(jī)訪問(wèn)控制策略的指導(dǎo)下,,綜合運(yùn)用多種技術(shù),將私有云平臺(tái)安全調(diào)整到最安全和風(fēng)險(xiǎn)最低的狀態(tài),。本文將重點(diǎn)放在CP2DR模型中的安全檢測(cè)部分,,在檢測(cè)階段使用了隱藏式樸素貝葉斯(Hidden Naive Bayes,HNB)分類(lèi)算法,。相比于其他分類(lèi)算法,,HNB在實(shí)驗(yàn)階段的效果更顯優(yōu)勢(shì)。

2.2 隱藏式樸素貝葉斯(HNB)分類(lèi)技術(shù)

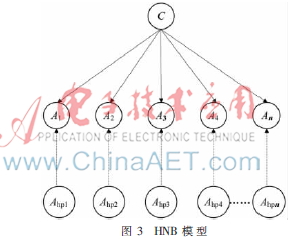

樸素貝葉斯分類(lèi)器[7]最大的問(wèn)題就是忽略了屬性之間依賴性,所以改進(jìn)后的模型必須能夠在學(xué)習(xí)貝葉斯網(wǎng)絡(luò)時(shí)避免棘手的計(jì)算復(fù)雜性,,同時(shí)還考慮到其他屬性的影響,。基于這種想法可以考慮為每一個(gè)屬性建立一個(gè)隱藏的父節(jié)點(diǎn),,而這個(gè)父節(jié)點(diǎn)正好結(jié)合了其他屬性的影響,,稱(chēng)這個(gè)模型叫隱藏式樸素貝葉斯,如圖3所示,。

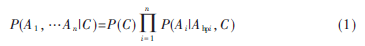

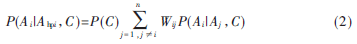

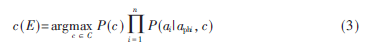

圖3中,,C表示類(lèi)節(jié)點(diǎn),同時(shí)也是所有屬性的父節(jié)點(diǎn),。每一個(gè)屬性Ai都有一個(gè)隱藏的父節(jié)點(diǎn)Ahpi,,i=1,2,,…,,n,圖中用虛線弧來(lái)表示,,這種虛線弧從隱藏的父節(jié)點(diǎn)Ahpi指向?qū)傩怨?jié)點(diǎn)Ai,,與實(shí)線弧區(qū)分開(kāi)來(lái)。HNB用以下公式來(lái)定義:

其中:

可以看到對(duì)于每一個(gè)屬性節(jié)點(diǎn)Ai,,它的隱藏父節(jié)點(diǎn)Ahpi本質(zhì)上其實(shí)就是來(lái)自于其他所有屬性節(jié)點(diǎn)的權(quán)值總和,。那么HNB分類(lèi)器在為一個(gè)具體的實(shí)例分類(lèi)時(shí),,其分類(lèi)公式定義為:

其中:

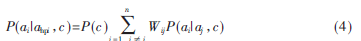

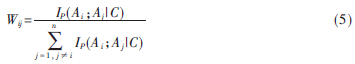

如果有一組屬性:A1,,A2,…An,,P(Ai|Ahpi,,C)被認(rèn)為是P(Ai|A1,…Ai-1)的近似值,,那么在公式P(Ai|Ahpi,,C)=P(C)Wij P(Ai|Aj,C)中,,這種近似值是基于一個(gè)特定的依賴性估計(jì)量,,然而,原則上,,任意一個(gè)x-依賴性估計(jì)量都可以被用作定義隱藏的父節(jié)點(diǎn),。如果x=n-1,那么任意一個(gè)貝葉斯網(wǎng)絡(luò)都能被HNB模型表示,。從上述的公式中,,HNB模型在確定其權(quán)重Wij,(i,j=1,,2,,…n同時(shí)i≠j)上是非常重要的。使用兩個(gè)屬性Ai與Aj之間的條件互信息作為權(quán)值,,Wij被定義為如下:

其中IP (Ai,;Aj|C)是條件互信息,定義如下:

2.3 HNB在CP2DR上的工作流程

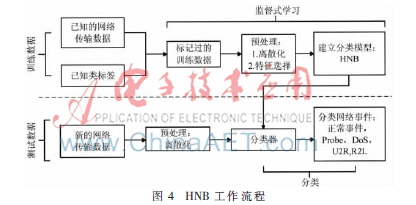

雖然HNB分類(lèi)器是基于離散特性,,但是目前很多大型數(shù)據(jù)集主要還是由連續(xù)的特性組成,,所以在建立分類(lèi)模型HNB之前對(duì)數(shù)據(jù)的預(yù)處理即離散化階段必不可少,具體步驟如圖4所示,。

3 實(shí)驗(yàn)結(jié)果與分析

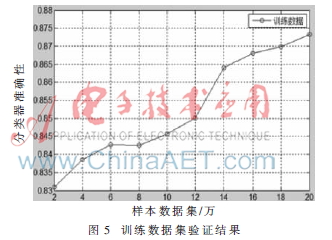

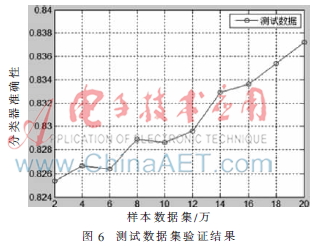

整個(gè)私有云平臺(tái)可以通過(guò)在Linux系統(tǒng)上安裝的Xen虛擬機(jī)實(shí)現(xiàn),,由于HNB模型基于監(jiān)督學(xué)習(xí)方法,而且從數(shù)據(jù)集的全面性考慮, KDD′99[8]數(shù)據(jù)集確實(shí)能夠在接下來(lái)的各項(xiàng)分類(lèi)器比較,、對(duì)比和基準(zhǔn)測(cè)試中提供合適的訓(xùn)練集和測(cè)試集,。該數(shù)據(jù)集第1周和第3周的數(shù)據(jù)不包含攻擊,作為訓(xùn)練數(shù)據(jù)集,;第4周和第5周包含有攻擊,,作為檢測(cè)數(shù)據(jù)集。其中,,共有大約5億條訓(xùn)練數(shù)據(jù)記錄和0.3億條測(cè)試數(shù)據(jù)記錄,。本文分別從訓(xùn)練樣本集和測(cè)試樣本集中隨機(jī)選擇了20萬(wàn)個(gè)樣例來(lái)進(jìn)行分類(lèi)測(cè)試,測(cè)試結(jié)果如圖5和圖6所示,,可以看出,,隨著樣本數(shù)目的增加,HNB分類(lèi)器準(zhǔn)確性也有所提高,。

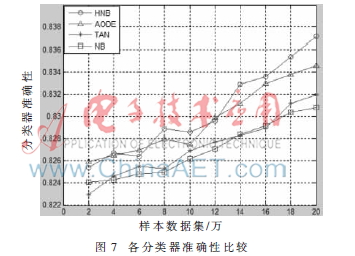

接下來(lái)仍從測(cè)試樣本集中隨機(jī)選取的20萬(wàn)個(gè)樣例對(duì)幾種常見(jiàn)分類(lèi)器進(jìn)行準(zhǔn)確度比較測(cè)試,,參與測(cè)試的分類(lèi)器有HNB、AODE,、TAN,、NB。為了保證測(cè)試時(shí)其他條件(離散化方法,、特征選擇方法)一致,,統(tǒng)一選取基于熵最小化離散化方法(EMD)以及基于過(guò)濾算法的INTERACT(INT)特征選擇法進(jìn)行測(cè)試,測(cè)試結(jié)果如圖7所示,。

當(dāng)樣本數(shù)據(jù)集較少時(shí),,各分類(lèi)器的分類(lèi)準(zhǔn)確性差異并不明顯,但是隨著樣本數(shù)目的增加,,各分類(lèi)器的準(zhǔn)確性都有所提高,。從圖7可以看出,,當(dāng)樣本數(shù)據(jù)達(dá)到18萬(wàn)條時(shí),HNB分類(lèi)器準(zhǔn)確性優(yōu)勢(shì)開(kāi)始明顯,。

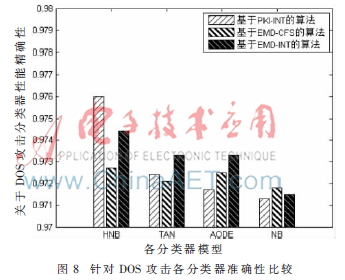

除此之外,,不同的離散化方法和不同的特征選擇方法也會(huì)給分類(lèi)器的準(zhǔn)確性產(chǎn)生影響,本文選取了兩種離散化算法,,即熵最小離散化(EMD)和比例區(qū)間離散化(PKI),,而特征選擇方法選擇基于過(guò)濾方法的INTERACT(INT)算法和特征選取關(guān)聯(lián)法(CFS)。當(dāng)各分類(lèi)器在檢測(cè)DOS攻擊時(shí),,表現(xiàn)如圖8所示,,可以看出,同時(shí)采用PKI離散化方法和INT特征選取算法時(shí),,HNB分類(lèi)器對(duì)于DOS的檢測(cè)準(zhǔn)確性也最具優(yōu)勢(shì),。

4 總結(jié)

CP2DR主要是運(yùn)用在私有云平臺(tái)上的安全防護(hù)模型,本文針對(duì)Xen虛擬平臺(tái),,闡述了CP2DR的實(shí)現(xiàn)及運(yùn)用,,著重闡述了CP2DR的檢測(cè)模塊,該模塊采用了隱藏式樸素貝葉斯分類(lèi)算法,。實(shí)驗(yàn)階段表明,,這種算法克服了常見(jiàn)的幾種常見(jiàn)貝葉斯算法的缺陷,能有效提高分類(lèi)精度,,使得分類(lèi)性能更加穩(wěn)定,,結(jié)合虛擬機(jī)的反省技術(shù)和遷移技術(shù), CP2DR的能力能夠得到很大改善,。

參考文獻(xiàn)

[1] 石磊,,鄒德清,金海.Xen虛擬化技術(shù)[M].武漢:華中科技大學(xué)出版社,,2009.

[2] 馮燕飛,,杜江.基于P2DR模型的策略研究[J].計(jì)算機(jī)科學(xué),2009,,36(4B):252-253.

[3] NANCE K,HAY B,,BISHOP M.Virtual machine introspec-tion[J].IEEE Computer Society,,2008,06(05):32-37.

[4] PAYNE B D,,CARBONE M,,SHARIF M,et al.Lares:an architecture for secure active monitoring using virtualization[J].IEEE symposium on,,2008,,ISSN(1081-6011):233-247.

[5] Jiang Liangxiao,,Zhang Harry,Cai Zhihua.A novel bayes model:Hidden Naive Bayes[J].IEEE Computer Society,,2009,,21(10):1361-1371.

[6] KOC L,MAZZUCHI T A,,SARKANI S.A network intrusion detection system based on a Hidden Naive Bayes[J].ExpertSystems with Applications,,2012,18(39):13492-13500.

[7] JIANG L,,ZHANG H,,CAI Z,et al.Evolutional Naive Bayes[C].Intelligent Computation and Its Applications(ISICA),,2005,,05:344-350.

[8] KDD-Cup.KDD Cup 1999 data[EB/OL].(1999)[2014].http://kdd.ics.uci.edu/databases/kddcup99/kddcup99.html.