12月8日,美國(guó)頂級(jí)安全公司火眼發(fā)布通告稱,公司網(wǎng)絡(luò)被“擁有一流網(wǎng)絡(luò)攻擊能力”的國(guó)家黑客組織所突破。攻擊組織利用前所未有的技術(shù)組合,滲透進(jìn)入火眼公司內(nèi)網(wǎng),盜取了火眼的網(wǎng)絡(luò)武器庫(kù)——紅隊(duì)測(cè)試工具,可被用于在世界范圍內(nèi)入侵高價(jià)值的目標(biāo)。

《紐約時(shí)報(bào)》甚至將這一事件稱為:自2016年美國(guó)國(guó)家安全局(NSA)網(wǎng)絡(luò)武器被竊取以來(lái),已發(fā)現(xiàn)的最大規(guī)模網(wǎng)絡(luò)武器盜竊事件。微軟安全架構(gòu)師也認(rèn)為此次事件堪比方程式組織被攻擊。

通過(guò)對(duì)火眼被攻擊事件的研究,奇安信CERT安全專家發(fā)現(xiàn):除非另有隱情,這次的APT攻擊很可能是一場(chǎng)“賠本買賣”——這場(chǎng)國(guó)家級(jí)黑客組織花費(fèi)巨大技術(shù)成本進(jìn)行的APT攻擊,可能沒(méi)有達(dá)到獲取高價(jià)值信息的戰(zhàn)略目標(biāo),不排除卷土重來(lái)的可能。

高成本的國(guó)家級(jí)黑客攻擊

對(duì)此次事件所展示的攻擊能力,火眼首席執(zhí)行官凱文·曼迪亞(Kevin Mandia)甚至用其25年所遭遇的頂級(jí)攻擊來(lái)形容:

從攻擊者的行為、操作的隱蔽性和使用的技術(shù)來(lái)看,整個(gè)過(guò)程可以說(shuō)是對(duì)火眼公司量身定制,攻擊的背后無(wú)疑是國(guó)家背景的黑客組織。

在本輪攻擊中,黑客竭盡所能隱藏起自己的行跡:他們創(chuàng)建了數(shù)千個(gè)互聯(lián)網(wǎng)協(xié)議地址,其中不少是美國(guó)本土地址,而且此前從未被用于實(shí)際攻擊。利用這些地址,黑客幾乎可以徹底隱藏在燈影之下。

凱文·曼迪亞指出,攻擊方似乎在“攻擊行動(dòng)”方面接受過(guò)嚴(yán)格的訓(xùn)練,表現(xiàn)出極強(qiáng)的“紀(jì)律性與專注度”。行動(dòng)隱秘且使用了應(yīng)對(duì)安全工具和取證檢查的多種方法。谷歌、微軟及其他參與網(wǎng)絡(luò)安全調(diào)查的企業(yè)也表示,其中涉及不少此前從未出現(xiàn)過(guò)的技術(shù)。

此次攻擊引起了FBI的介入調(diào)查。FBI確認(rèn)稱此次黑客入侵確實(shí)屬于國(guó)家支持行動(dòng),但并沒(méi)有挑明具體是哪個(gè)國(guó)家。FBI網(wǎng)絡(luò)部門(mén)副主任Matt Gorham提到,“FBI正在介入調(diào)查。初步跡象表明,攻擊者的攻擊水平與技術(shù)成熟度堪與民族國(guó)家比肩。” 根據(jù)FBI隨后將案件移交給對(duì)俄專家的行為可以推測(cè),攻擊方可能來(lái)自俄方。

黑客組織的戰(zhàn)略目標(biāo)可能并未實(shí)現(xiàn)

分析一場(chǎng)APT攻擊,至少分為戰(zhàn)略、戰(zhàn)術(shù)和技術(shù)三個(gè)層次,從技術(shù)和戰(zhàn)術(shù)層面來(lái)說(shuō),黑客組織投入了高額成本,也獲得了攻擊活動(dòng)的勝利,但戰(zhàn)略意圖如果僅僅是為了竊取現(xiàn)在公開(kāi)的這一網(wǎng)絡(luò)武器庫(kù),顯得經(jīng)不起推敲。

與NSA泄露的專門(mén)網(wǎng)絡(luò)武器不同,此次火眼外泄的紅隊(duì)工具由惡意軟件構(gòu)成,主要包括用于自動(dòng)偵察的簡(jiǎn)單腳本,以及類似于 CobaltStrike 和 Metasploit 等公開(kāi)技術(shù)的整個(gè)框架,供火眼進(jìn)行各類攻擊模擬,并沒(méi)有 0day 漏洞。

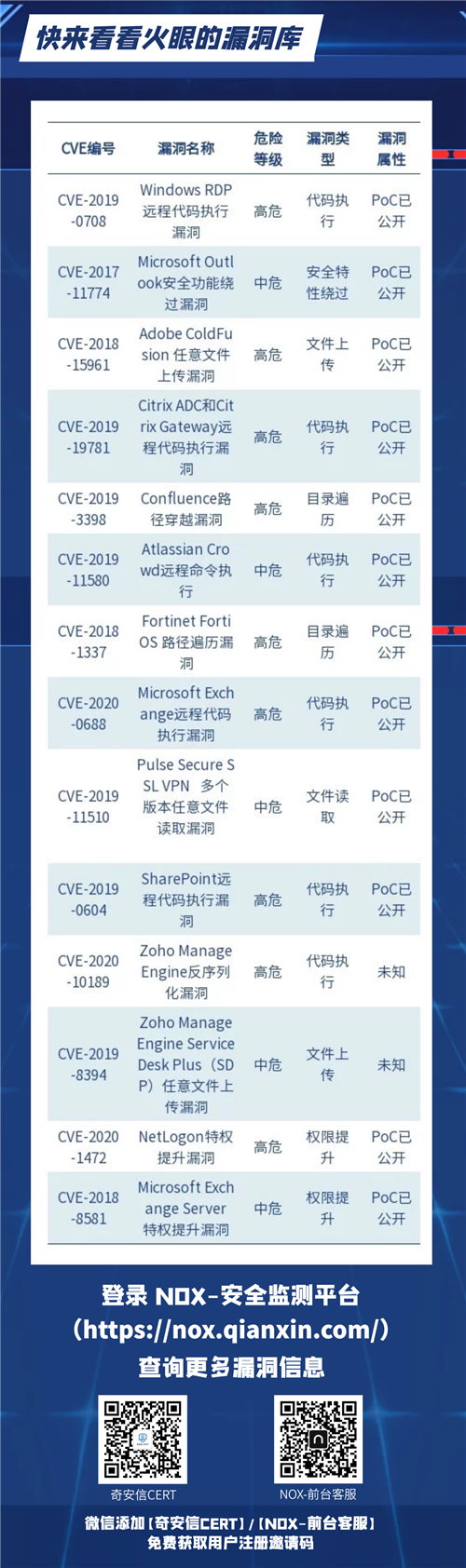

奇安信CERT安全專家發(fā)現(xiàn):所泄露的工具包括從簡(jiǎn)單的自動(dòng)化腳本到復(fù)雜如 Cobalt Strike/Metasploit 的攻擊類框架。通過(guò)對(duì)火眼于 red_team_tool_countermeasures 倉(cāng)庫(kù)中發(fā)布的各檢測(cè)規(guī)則文件與清單文件內(nèi)容進(jìn)行甄別發(fā)現(xiàn):多數(shù)可明確識(shí)別的工具為開(kāi)源工具(或其修改版本)及擁有常規(guī)功能的工具,未見(jiàn)明顯的高能力、高價(jià)值、高危險(xiǎn)性的私有工具、攻擊框架。所涉及的漏洞中,60%以上的漏洞,奇安信CERT均已發(fā)布過(guò)安全通報(bào);剩余漏洞影響到的軟件、平臺(tái)在國(guó)內(nèi)較為罕見(jiàn),其實(shí)際的威脅完全可以忽略。

奇安信威脅情報(bào)中心也基于火眼發(fā)布的文件,從奇安信樣本庫(kù)中進(jìn)行了掃描,發(fā)現(xiàn)火眼的紅隊(duì)會(huì)模仿其他APT組織的攻擊手法進(jìn)行攻擊。

奇安信CERT安全專家認(rèn)為,火眼本身在網(wǎng)絡(luò)威脅檢測(cè)、郵件威脅檢測(cè)、終端威脅檢測(cè)等領(lǐng)域具備世界頂級(jí)水平,入侵火眼公司的網(wǎng)絡(luò)顯然需要極高的技術(shù)成本。

作為服務(wù)大型企業(yè)、政府機(jī)構(gòu)和關(guān)鍵基礎(chǔ)設(shè)施的美國(guó)一流安全公司,火眼最有價(jià)值的信息包括客戶信息、威脅情報(bào)等核心技術(shù)資料,以及未公開(kāi)的APT報(bào)告和證據(jù),但根據(jù)火眼透露的信息:攻擊者試圖訪問(wèn)“與某些政府客戶有關(guān)的信息”,但目前尚無(wú)證據(jù)證明客戶信息已被盜。

一個(gè)結(jié)論和三個(gè)假設(shè)

奇安信CERT安全專家認(rèn)為,從目前披露出的信息看,與黑客組織攻擊所付出的高昂成本相比,除非另有隱情,這場(chǎng)攻擊無(wú)疑是一樁賠本買賣,不能排除該黑客組織會(huì)卷土重來(lái)。

是否另有隱情?可能存在三種假設(shè):

攻擊組織獲取了高價(jià)值信息,但火眼尚未發(fā)現(xiàn)或公開(kāi)

攻擊活動(dòng)被火眼發(fā)現(xiàn)并終止,及時(shí)止損

攻擊者僅僅掌握了一部分紅隊(duì)的行動(dòng)機(jī)器,無(wú)法取得更大進(jìn)展。

無(wú)論是否另有隱情,火眼公司被成功入侵再次說(shuō)明,沒(méi)有攻不破的網(wǎng)絡(luò),在網(wǎng)絡(luò)攻擊面前,不存在絕對(duì)的安全。

奇安信威脅情報(bào)中心負(fù)責(zé)人表示,由于一些APT組織攻擊手法并不復(fù)雜,容易被其他攻擊者進(jìn)行模仿,這種假旗行為需要提防。

目前,基于奇安信威脅情報(bào)中心的威脅情報(bào)數(shù)據(jù)的全線產(chǎn)品,包括奇安信威脅情報(bào)平臺(tái)(TIP)、天擎、天眼高級(jí)威脅檢測(cè)系統(tǒng)、奇安信NGSOC等,都已經(jīng)支持對(duì)火眼紅隊(duì)樣本的精確檢測(cè)。(Ti.qianxin.com)

了解火眼紅隊(duì)測(cè)試工具的檢測(cè)規(guī)則及樣本分析,請(qǐng)點(diǎn)擊閱讀原文奇安信威脅情報(bào)中心詳細(xì)分析。