一,、前言

在消費(fèi)互聯(lián)網(wǎng)時(shí)代,物聯(lián)網(wǎng)本身的價(jià)值并沒有被充分挖掘,隨著5G時(shí)代的到來,,物聯(lián)網(wǎng)領(lǐng)域迎來了新的發(fā)展契機(jī),。5G通信技術(shù)定義了eMBB、uRLLC,、mMTC三大應(yīng)用場(chǎng)景,,極大提升了物聯(lián)網(wǎng)的通信能力和靈活性,為物聯(lián)網(wǎng)的未來發(fā)展提供了良好的基礎(chǔ)設(shè)施,。

當(dāng)前,,我國(guó)正處于5G網(wǎng)絡(luò)大規(guī)模商用準(zhǔn)備階段,各地紛紛圍繞智慧城市,、智慧家居,、智慧工廠、智慧醫(yī)療,、智慧交通等領(lǐng)域,,大力培育物聯(lián)網(wǎng)應(yīng)用生態(tài),未來“5G+”模式將在各領(lǐng)域的數(shù)字化轉(zhuǎn)型過程中扮演越來越重要的角色,,并進(jìn)一步催生新一輪科技變革和物聯(lián)網(wǎng)產(chǎn)業(yè)變革,。據(jù)統(tǒng)計(jì),截至2020年底,,我國(guó)蜂窩物聯(lián)網(wǎng)連接設(shè)備達(dá)到11.36億戶,,全年凈增1.08億戶,蜂窩物聯(lián)網(wǎng)連接數(shù)占移動(dòng)網(wǎng)絡(luò)連接總數(shù)的比重已達(dá)41.6%,。我國(guó)蜂窩物聯(lián)網(wǎng)連接設(shè)備中應(yīng)用于智能制造,、智慧交通、智慧公共事業(yè)的終端用戶占比分別達(dá)18.5%,、18.3%,、22.1%。(數(shù)據(jù)來源:工信部《2020年通信業(yè)統(tǒng)計(jì)公報(bào)》)

隨著物聯(lián)網(wǎng)產(chǎn)業(yè)規(guī)模不斷壯大,,基于5G網(wǎng)絡(luò)的新型物聯(lián)網(wǎng)終端應(yīng)用越來越多,,更多的黑客組織將目標(biāo)瞄準(zhǔn)了各種新型的物聯(lián)網(wǎng)終端設(shè)備,利用這些設(shè)備上存在的漏洞植入惡意程序,,控制物聯(lián)網(wǎng)設(shè)備發(fā)起DDOS攻擊,、竊取數(shù)據(jù)信息或造成業(yè)務(wù)癱瘓。物聯(lián)網(wǎng)終端設(shè)備的安全問題已成為限制物聯(lián)網(wǎng)業(yè)務(wù)廣泛部署的一大障礙,。分析物聯(lián)網(wǎng)終端面臨的安全風(fēng)險(xiǎn),,對(duì)提升物聯(lián)網(wǎng)安全水平,促進(jìn)物聯(lián)網(wǎng)及其生態(tài)系統(tǒng)的健康發(fā)展有著重要意義,。

梆梆安全做為國(guó)內(nèi)專業(yè)的移動(dòng)安全與物聯(lián)網(wǎng)安全廠商,,結(jié)合前期工作基礎(chǔ)及自研IoT固件融合分析平臺(tái)的統(tǒng)計(jì)數(shù)據(jù),編制了此報(bào)告,旨在對(duì)2020年典型IoT終端面臨的安全風(fēng)險(xiǎn)進(jìn)行匯總分析,,多維度呈現(xiàn)威脅態(tài)勢(shì),,量化漏洞風(fēng)險(xiǎn)等級(jí),為物聯(lián)網(wǎng)相關(guān)企業(yè)建立健全面向IoT終端安全的檢測(cè),、評(píng)估體系提供參考,。

梆梆安全做為國(guó)內(nèi)專業(yè)的移動(dòng)安全與物聯(lián)網(wǎng)安全廠商,結(jié)合前期工作基礎(chǔ)及自研IoT固件融合分析平臺(tái)的統(tǒng)計(jì)數(shù)據(jù),,編制了此報(bào)告,,旨在對(duì)2020年典型IoT終端面臨的安全風(fēng)險(xiǎn)進(jìn)行匯總分析,多維度呈現(xiàn)威脅態(tài)勢(shì),,量化漏洞風(fēng)險(xiǎn)等級(jí),,為物聯(lián)網(wǎng)相關(guān)企業(yè)建立健全面向IoT終端安全的檢測(cè)、評(píng)估體系提供參考,。

二,、IoT行業(yè)概覽

IoT行業(yè)發(fā)展提速,聯(lián)網(wǎng)終端數(shù)量猛增

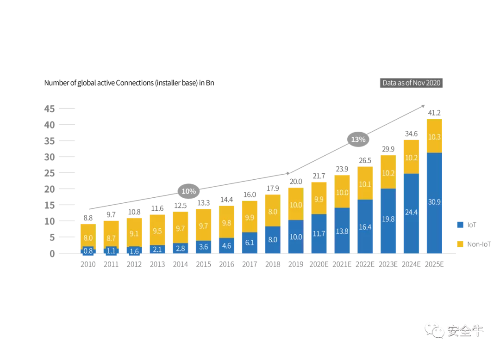

盡管Covid-19疫情還在持續(xù),,但物聯(lián)網(wǎng)市場(chǎng)仍在不斷增長(zhǎng),。根據(jù)IoT Analytics的統(tǒng)計(jì),2020年,,IoT聯(lián)網(wǎng)設(shè)備(如:智能網(wǎng)聯(lián)汽車,、智能家居設(shè)備、工業(yè)聯(lián)網(wǎng)終端)的數(shù)量將首次超過非IoT聯(lián)網(wǎng)設(shè)備(如:智能手機(jī),、筆記本電腦和臺(tái)式機(jī)),。到2020年底,全球217億個(gè)活動(dòng)聯(lián)網(wǎng)設(shè)備中,,IoT聯(lián)網(wǎng)設(shè)備將達(dá)到117億(占比約54%),。到2025年,預(yù)計(jì)將有超過300億的IoT連接,,全球平均每人將近4臺(tái)IoT設(shè)備,。

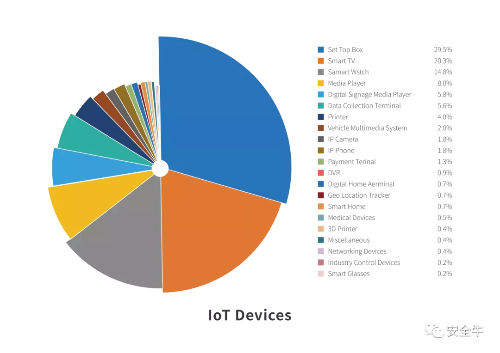

此外,在Covid-19期間,,據(jù)Zscaler的跟蹤結(jié)果顯示,,企業(yè)IoT設(shè)備的使用量增加了1500%,,帶來一個(gè)新的安全問題:“Shadow IoT devices”——指未經(jīng)授權(quán)而接入企業(yè)的設(shè)備,。這些設(shè)備幾乎沒有安全措施,在這種情況下,,影子IoT設(shè)備與企業(yè)網(wǎng)絡(luò)的連接增加了攻擊面,,帶來更大的安全隱患。這些IoT設(shè)備包括:數(shù)字機(jī)頂盒、IP攝像機(jī),、智能家居設(shè)備,、智能電視、智能手表,,甚至汽車多媒體系統(tǒng),。

安全威脅加劇,全球IoT安全支出飆升

隨著各類功能豐富的智能設(shè)備逐漸融入大眾的生活中,,人與設(shè)備的聯(lián)系更加緊密,。IoT設(shè)備承載了越來越多的生產(chǎn)生活數(shù)據(jù)和個(gè)人隱私信息,其安全問題也逐漸得到重視,。由于IoT設(shè)備海量異構(gòu)的特性,,其安全攻擊帶來的后果也更為多樣和嚴(yán)重。例如,,智能攝像頭被攻擊可能帶來家庭或工作隱私的泄露,,智能手表被攻擊可能帶來行動(dòng)軌跡的泄露,智能網(wǎng)聯(lián)汽車被入侵更是可能直接對(duì)人身安全造成嚴(yán)重威脅,。

IoT終端安全問題加速增長(zhǎng)

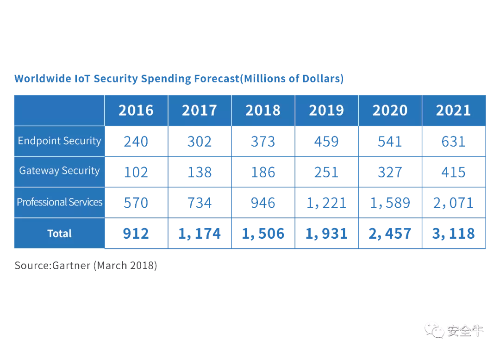

在物聯(lián)網(wǎng)行業(yè)快速發(fā)展的背景下,,物聯(lián)網(wǎng)安全事件頻發(fā),全球物聯(lián)網(wǎng)安全支出不斷增加,。據(jù)Gartner調(diào)查,,近20%的企業(yè)或相關(guān)機(jī)構(gòu)在過去三年內(nèi)遭受了至少一次基于物聯(lián)網(wǎng)的攻擊。Gartner預(yù)測(cè),,為了防范安全威脅,,2020年底全球物聯(lián)網(wǎng)安全支出將達(dá)到24.57億美元,其中,,終端安全支出約5.41億美元,,網(wǎng)關(guān)安全支出約3.27億美元,專業(yè)服務(wù)支出約15.89億美元,。

隨著5G技術(shù)的普及,,物聯(lián)網(wǎng)應(yīng)用場(chǎng)景變得越發(fā)龐雜,IoT設(shè)備碎片化,、分布式趨勢(shì)明顯,,安全需求、安全標(biāo)準(zhǔn)較難統(tǒng)一,,且缺乏統(tǒng)一管控手段,。再加上受限于IoT設(shè)備的成本低、算力有限等現(xiàn)實(shí)因素,,目前的安全機(jī)制很難直接復(fù)用到IoT設(shè)備上,,導(dǎo)致IoT設(shè)備自身防護(hù)能力較弱,,易被利用安全漏洞開展入侵、攻擊等行為,。

同時(shí),,IoT設(shè)備固件普遍存在邏輯缺陷和安全漏洞,部分開發(fā)廠商為節(jié)約開發(fā)成本,、提高開發(fā)效率,,直接調(diào)用第三方組件,但并未關(guān)注引入組件是否存在安全隱患或者缺陷,,導(dǎo)致固件中存在大量漏洞且未經(jīng)修復(fù),,極易被攻擊者利用。

三,、IoT終端安全數(shù)據(jù)統(tǒng)計(jì)分析

檢測(cè)樣本數(shù)據(jù)統(tǒng)計(jì)

梆梆安全利用IoT固件融合分析平臺(tái),,對(duì)2020年市場(chǎng)上主流的IoT設(shè)備固件進(jìn)行了自動(dòng)化抓取與安全檢測(cè),并對(duì)其中版本較新的433款設(shè)備的安全檢測(cè)結(jié)果進(jìn)行了統(tǒng)計(jì)與分析,。

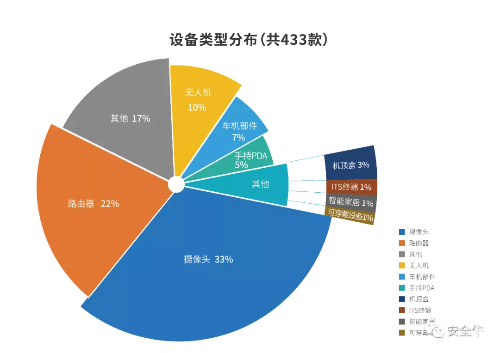

1.IoT設(shè)備類型分布

我們的檢測(cè)樣本共計(jì)11大類,,包括攝像頭、路由器,、電力智能終端,、無人機(jī)、車機(jī)部件,、手持PDA,、機(jī)頂盒、智能交通,、智能家居,、可穿戴設(shè)備,分布比例如下:

檢測(cè)樣本按設(shè)備類型分布統(tǒng)計(jì)

隨著技術(shù)的發(fā)展,、產(chǎn)業(yè)的逐步成熟,,智能攝像頭作為身份認(rèn)證和安防監(jiān)控等場(chǎng)景的重要環(huán)節(jié),在智慧城市,、智能家居,、汽車、無人機(jī),、AR等領(lǐng)域已有廣泛應(yīng)用,。而路由器的角色也逐漸演變?yōu)橹悄芗揖拥穆?lián)網(wǎng)中樞。聯(lián)網(wǎng)與智能化越來越多地影響著我們的日常生活,,也對(duì)安全提出了更高的要求,。

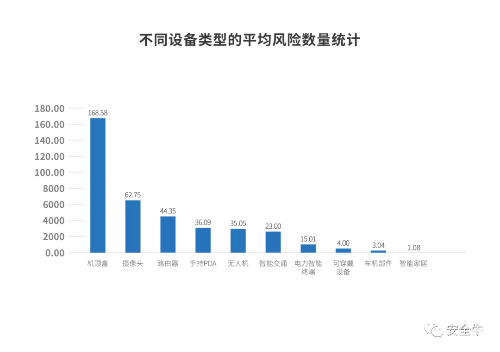

2.安全風(fēng)險(xiǎn)分布

針對(duì)433個(gè)樣本,固件融合分析平臺(tái)共檢出安全風(fēng)險(xiǎn)20065個(gè),,平均每款I(lǐng)oT設(shè)備存在46.34個(gè)安全風(fēng)險(xiǎn),。按風(fēng)險(xiǎn)漏洞從高到低排列的設(shè)備類型依次為:機(jī)頂盒,、攝像頭,、路由器,、手持PDA、無人機(jī)等,。在數(shù)字化生活的浪潮中,,我們身邊的智能設(shè)備卻頻頻爆出安全漏洞與被攻破事件,反映出廠商與大眾的安全意識(shí)與安全防護(hù)手段的缺失,。

安全風(fēng)險(xiǎn)按設(shè)備類型分布統(tǒng)計(jì)

固件代碼漏洞分析

1.高可利用性漏洞占比較大

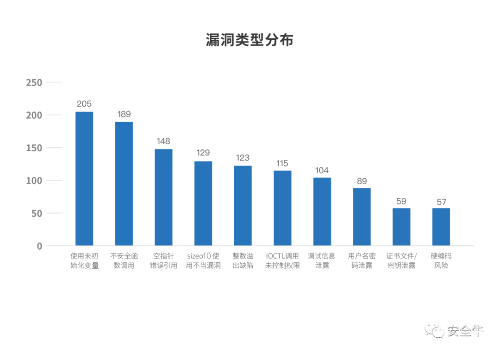

通過固件融合分析平臺(tái),,梆梆安全對(duì)IoT設(shè)備固件的基本信息,、代碼風(fēng)險(xiǎn),、敏感信息泄露、配置安全等層面進(jìn)行了安全測(cè)試,,檢測(cè)出的安全風(fēng)險(xiǎn)TOP10按類型分布情況如下:

安全風(fēng)險(xiǎn)數(shù)量TOP10統(tǒng)計(jì)分布

據(jù)統(tǒng)計(jì),,占比較多的風(fēng)險(xiǎn)類型有CWE-457(使用未初始化變量)、CWE-676(不安全函數(shù)調(diào)用),、CWE-476(空指針引用),、CWE-467(sizeof()使用不當(dāng)漏洞)、CWE-190(整數(shù)溢出缺陷),、CWE-215(調(diào)試信息泄露)等,。這些安全風(fēng)險(xiǎn)有可能導(dǎo)致拒絕服務(wù)攻擊、修改控制流,、緩沖區(qū)溢出,、崩潰重啟、運(yùn)行錯(cuò)誤等安全威脅,。

另外,,在統(tǒng)計(jì)結(jié)果中,用戶名密碼泄露風(fēng)險(xiǎn)共發(fā)現(xiàn)89次,,證書文件/密鑰泄露風(fēng)險(xiǎn)共發(fā)現(xiàn)59次,,可能導(dǎo)致用戶信息泄露,或利用密鑰對(duì)惡意軟件進(jìn)行簽名,,以此欺騙普通用戶進(jìn)行安裝等安全隱患,。

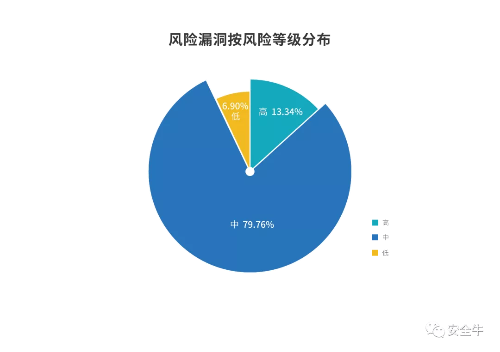

2.中風(fēng)險(xiǎn)漏洞數(shù)量最多

參考CVSS(Common Vulnerability Scoring System,通用漏洞評(píng)分系統(tǒng)),,將安全風(fēng)險(xiǎn)劃分為高,、中、低三個(gè)等級(jí),,檢測(cè)結(jié)果的風(fēng)險(xiǎn)等級(jí)分布情況如下:

風(fēng)險(xiǎn)漏洞按風(fēng)險(xiǎn)等級(jí)分布占比

第三方庫安全風(fēng)險(xiǎn)分析

在固件開發(fā)過程中,,為了節(jié)約開發(fā)成本,、提高開發(fā)效率,很多開發(fā)廠商會(huì)直接使用第三方庫,。幾乎所有的軟件中都含有第三方庫,,據(jù)Gartner統(tǒng)計(jì),2018年軟件使用第三方庫的代碼量占到了總代碼量的80%,,自研代碼比例越來越低,。大部分固件開發(fā)廠商在引入第三方庫時(shí),并未關(guān)注引入組件是否存在安全隱患或者缺陷,,默認(rèn)軟件安全應(yīng)該由組件提供者保障,,也就是供應(yīng)鏈上游進(jìn)行檢測(cè)。但實(shí)際上,,通過對(duì)一些著名開源工程進(jìn)行分析發(fā)現(xiàn),,這些工程幾乎完全不去做任何安全校驗(yàn)。

1.平均每款固件包含21.46個(gè)第三方庫漏洞,,版本普遍較陳舊

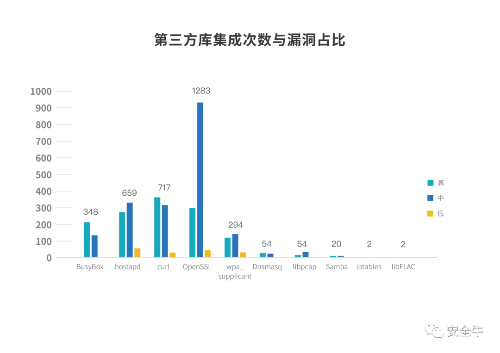

根據(jù)檢測(cè)結(jié)果統(tǒng)計(jì),,平均每款固件中存在的第三方庫漏洞數(shù)量約為21.46個(gè)。第三方庫被調(diào)用次數(shù)和漏洞數(shù)量統(tǒng)計(jì)如下:

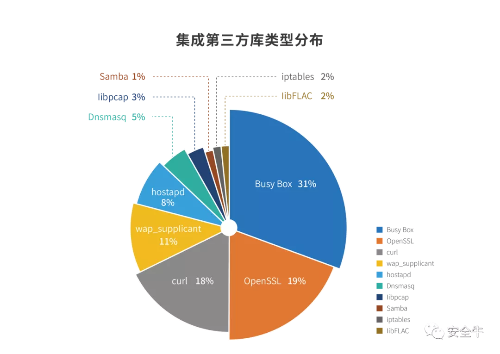

第三方庫被調(diào)用次數(shù)占比統(tǒng)計(jì)

第三方庫漏洞數(shù)量統(tǒng)計(jì)

在固件所調(diào)用的第三方庫中,,以調(diào)用次數(shù)排名前兩位的庫為例,,BusyBox是一個(gè)集成了300多個(gè)常用Linux命令和工具的軟件,在嵌入式開發(fā)中較為常見,。但由于一些固件開發(fā)廠商的配置疏忽或補(bǔ)丁更新不及時(shí),,導(dǎo)致IoT設(shè)備產(chǎn)生命令執(zhí)行甚至代碼執(zhí)行的漏洞。

OpenSSL是OpenSSL團(tuán)隊(duì)的一個(gè)開源的能夠?qū)崿F(xiàn)安全套接層(SSLv2/v3)和安全傳輸層(TLSv1)協(xié)議的通用加密庫,,支持多種加密算法,,包括對(duì)稱密碼、哈希算法,、安全散列算法等,。2014年,OpenSSL被爆出存在心臟滴血漏洞,,2020年,,又分別出現(xiàn)CVE-2020-1971、CVE-2020-1968(浣熊攻擊),、CVE-2020-1967等漏洞,。

由此可見,第三方庫漏洞帶來的安全隱患不容小覷,。

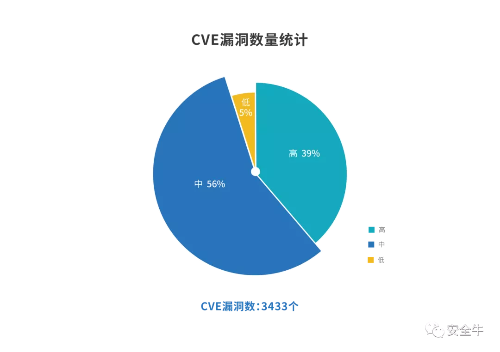

2.高危漏洞占比近40%

第三方庫安全風(fēng)險(xiǎn)按高、中,、低等級(jí)劃分的分布圖如下,,高危和中危的比例已經(jīng)超過了90%,,第三方庫造成的安全風(fēng)險(xiǎn)形勢(shì)十分嚴(yán)峻。

第三方庫漏洞風(fēng)險(xiǎn)等級(jí)分布

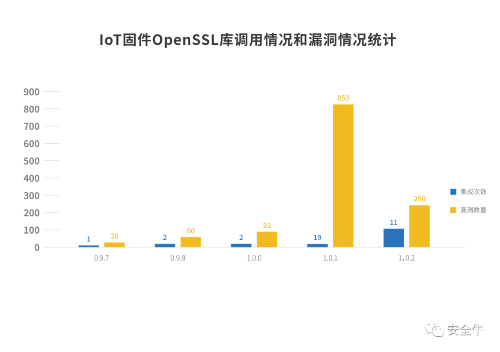

3.OpenSSL庫潛在安全風(fēng)險(xiǎn)較多

漏洞數(shù)量最多的OpenSSL庫,,被調(diào)用35次,,共發(fā)現(xiàn)安全漏洞1283個(gè),分布在0.9.7,、0.9.8,、1.0.0,、1.0.1,、1.0.2五個(gè)版本中,大量固件調(diào)用了1.0.1版本,。而這些版本的發(fā)布時(shí)間均較早,,目前已停止維護(hù)和更新,,而很多固件開發(fā)廠商缺乏安全漏洞補(bǔ)丁跟蹤和版本更新等安全策略和安全管理機(jī)制,,新發(fā)布的CVE漏洞將很難在這些老版本上得到修復(fù),,集成這些版本的固件面臨的安全風(fēng)險(xiǎn)也更大,。

IoT固件OpenSSL庫調(diào)用情況和漏洞情況統(tǒng)計(jì)

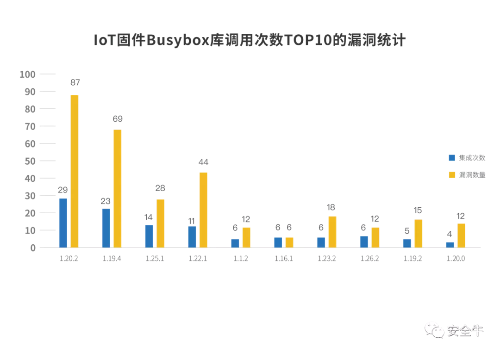

4.Busybox被調(diào)用次數(shù)最多,安全風(fēng)險(xiǎn)依然不容忽視

調(diào)用次數(shù)最多的Busybox庫,,被調(diào)用126次,,共發(fā)現(xiàn)安全漏洞348個(gè),版本覆蓋范圍1.00-1.26.2共19個(gè)版本,。與OpenSSL情況類似,,各固件開發(fā)廠商集成的Busybox版本同樣滯后,,以集成次數(shù)最多的1.20.2版本為例,,距最后一次針對(duì)性補(bǔ)丁發(fā)布已經(jīng)過去9年;相對(duì)最新的1.26.2版本,,最后一次補(bǔ)丁更新時(shí)間為2017年,。

IoT固件Busybox庫調(diào)用次數(shù)TOP10

四,、固件檢測(cè)評(píng)估有效應(yīng)對(duì)攻擊“下移”

由于物聯(lián)網(wǎng)行業(yè)自身的碎片化和多樣性,,使得固件的獲得及通用、高效,、精準(zhǔn)的自動(dòng)化安全檢測(cè)十分困難:一方面,,大多數(shù)IoT設(shè)備開發(fā)廠商都是基于已有模塊或開源代碼進(jìn)行二次開發(fā)或碎片代碼適配,,加上設(shè)計(jì)開發(fā)人員安全意識(shí)薄弱,,導(dǎo)致出廠即存在各種各樣的安全隱患,;另一方面,IoT設(shè)備操作系統(tǒng)繁多,,使用架構(gòu)不一,,固件格式更是千差萬別。這些多樣性與差異化都給自動(dòng)化安全分析帶來了挑戰(zhàn),。

隨著應(yīng)用軟件安全性得到顯著加固,,黑客的攻擊路徑開始沿著技術(shù)堆棧“下移”,,將IoT設(shè)備固件做為攻擊目標(biāo),。越來越多的智能設(shè)備廠商意識(shí)到固件安全不再是一個(gè)理論問題,盡管解決方案紛紛出臺(tái),,但大多數(shù)廠商顯然尚未做好準(zhǔn)備,,從分析結(jié)論可以看到,很多漏洞仍未被檢測(cè),,沒被打上補(bǔ)丁,,滋生了各類安全風(fēng)險(xiǎn)。

為了實(shí)現(xiàn)最基本的風(fēng)險(xiǎn)管理與安全合規(guī),,智能設(shè)備廠商在開發(fā)物聯(lián)網(wǎng)產(chǎn)品時(shí),,應(yīng)當(dāng)將固件漏洞檢測(cè)評(píng)估做為持續(xù)集成(CI)環(huán)境中的一個(gè)組成部分,利用工具定期開展靜態(tài)和動(dòng)態(tài)分析測(cè)試,,識(shí)別物聯(lián)網(wǎng)固件的安全漏洞和設(shè)計(jì)缺陷,,參照危害程度評(píng)級(jí)指導(dǎo)漏洞修復(fù)次序,并開展回歸測(cè)試,,確??傮w上能夠改善固件的安全狀況,并在不斷變化的威脅環(huán)境中降低智能設(shè)備的安全風(fēng)險(xiǎn),。