The Hacker News 網(wǎng)站披露,三星 Galaxy Store 中披露一個現(xiàn)已修復(fù)的安全漏洞,該漏洞可能會觸發(fā)受影響手機上的遠程命令執(zhí)行。

據(jù)悉,該漏洞由一名獨立安全研究員發(fā)現(xiàn)并上報,主要影響 Galaxy Store 4.5.32.4 版本,與處理某些深度鏈接時出現(xiàn)的跨站腳本(XSS)漏洞有關(guān)。

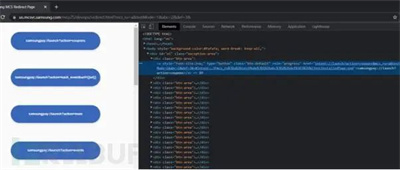

上周,Disclosure 在公告中表示,由于沒有安全檢查深層鏈接,當用戶從包含深層鏈接的網(wǎng)站訪問鏈接時,攻擊者可以在 Galaxy Store 應(yīng)用程序的 webview 上下文中執(zhí)行 JS 代碼。

XSS 攻擊允許攻擊者在從瀏覽器或其他應(yīng)用程序訪問網(wǎng)站時注入和執(zhí)行惡意的 JavaScript 代碼。

Galaxy Store 應(yīng)用程序中出現(xiàn)的安全漏洞與三星的營銷和內(nèi)容服務(wù)(MCS)深層鏈接配置方式有關(guān),這可能導(dǎo)致向 MCS 網(wǎng)站注入并執(zhí)行任意代碼。

之后,當用戶訪問該鏈接時,可能被用來在三星設(shè)備上下載和安裝帶有惡意軟件的應(yīng)用程序。另外,研究人員指出,為了能夠成功利用受害者的服務(wù)器,攻擊者有必要對 chrome 進行 HTTPS 和 CORS 繞過。

更多信息可以來這里獲取==>>電子技術(shù)應(yīng)用-AET<<

本站內(nèi)容除特別聲明的原創(chuàng)文章之外,轉(zhuǎn)載內(nèi)容只為傳遞更多信息,并不代表本網(wǎng)站贊同其觀點。轉(zhuǎn)載的所有的文章、圖片、音/視頻文件等資料的版權(quán)歸版權(quán)所有權(quán)人所有。本站采用的非本站原創(chuàng)文章及圖片等內(nèi)容無法一一聯(lián)系確認版權(quán)者。如涉及作品內(nèi)容、版權(quán)和其它問題,請及時通過電子郵件或電話通知我們,以便迅速采取適當措施,避免給雙方造成不必要的經(jīng)濟損失。聯(lián)系電話:010-82306118;郵箱:[email protected]。